何をお探しですか?

独自のデバイスセキュリティテストラボを構築する

ニーズ、目標、セキュリティ目標に基づいてラボを設計します。組み込みシステム、チップ、セキュアエレメント向けのハードウェア、ソフトウェア、専門家によるトレーニングをモジュラー式に組み合わせて使用します。

ハードウェア攻撃は懸念事項の増加

組み込みシステムは、より強力になり、より接続され、より露出されるようになっています。同時に、ハードウェアへの攻撃は急速に進化しており、ソフトウェアの脆弱性を悪用するだけでなく、サイドチャネル解析 (SCA) やフォールトインジェクション (FI) といった物理的な手法にまで拡大しています。

開発の後半でハードウェアの脆弱性を修正することは、コストがかかり、多くの場合非現実的であり、デバイスが出荷された後では不可能になることもあります。サイバーレジリエンス法 (CRA)、RED、EU共通基準を含む規制環境の厳格化により、より強力で実証可能なセキュリティ保証が求められるようになっています。

市場投入までの時間的プレッシャーが高まる中、組織は早期かつ効果的で再現性のあるデバイスセキュリティテストを必要としています。より多くの産業がセキュアな組み込みシステムに依存するようになるにつれて、チームはツールだけでなく、社内でデバイスセキュリティ能力を構築するための明確でスケーラブルなアーキテクチャを必要としています。

デバイスセキュリティテストラボを構築する理由

デバイスセキュリティラボのアーキテクチャ

業界や成熟度に関わらず、すべてのデバイスセキュリティラボは同じ4つの基礎要素に基づいて構築されています。これらが一体となって、最初の実験から高信頼性検証まで拡張可能な柔軟なアーキテクチャを形成します。

仕組み

唯一の「正しい」デバイスセキュリティラボというものは存在しません。各セットアップは、テスト対象、ターゲットに関する洞察の深さ、対処すべき脅威によって異なります。ラボは、適切なターゲット準備、ハードウェア機能、ソフトウェア分析、および専門家による操作を組み合わせることで構築されます。

被試験デバイス (DUT)

組み込みセキュリティテストについて言及する場合、主なターゲットタイプは次のとおりです。

- SoC (System on Chip)。

- FPGA (Field-Programmable Gate Array)。

- ASIC (Application-Specific Integrated Circuit)。

- スマートカードおよびセキュアマイクロコントローラ。

ここからすべてが始まります。DUTが実装され、電源が供給され、安定した再現性のある測定のために準備されます。

ハードウェア

すべてのラボの中核には、セットアップの心臓部であり頭脳であるPXI組み込みセキュリティテストベンチがあります。ヘッドレスモードで動作し、オシロスコープ、タイミングコントローラ、同期エンジン、およびワークステーションとして機能します。

そこから、1つ以上の攻撃および観測機能を追加します。

- 電力: 消費電力を測定および操作します。

- クロック: クロック信号に正確なタイミングの異常を注入します。

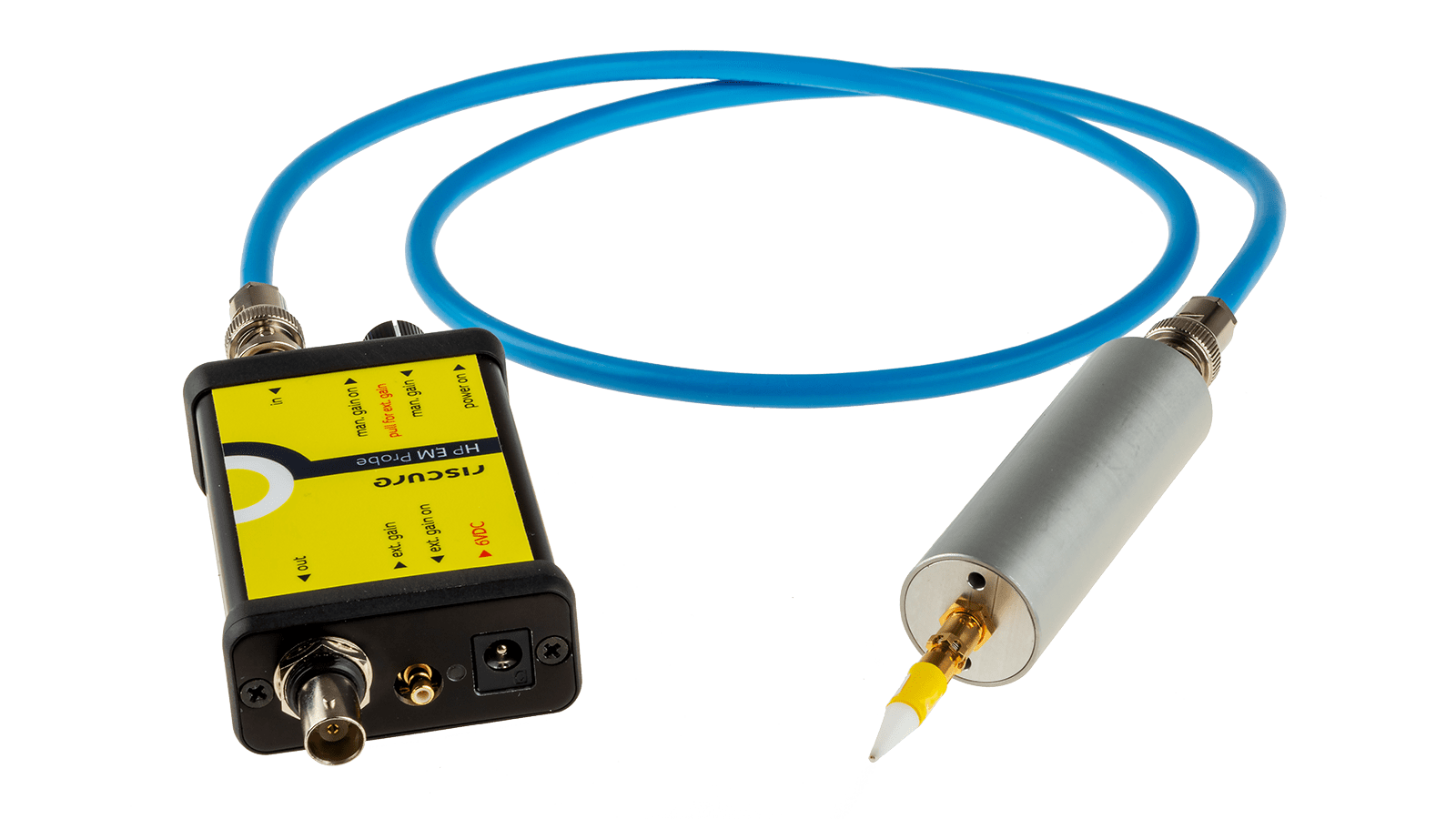

- 電磁 (EM): EMリークを観測するか、EM障害を注入します。

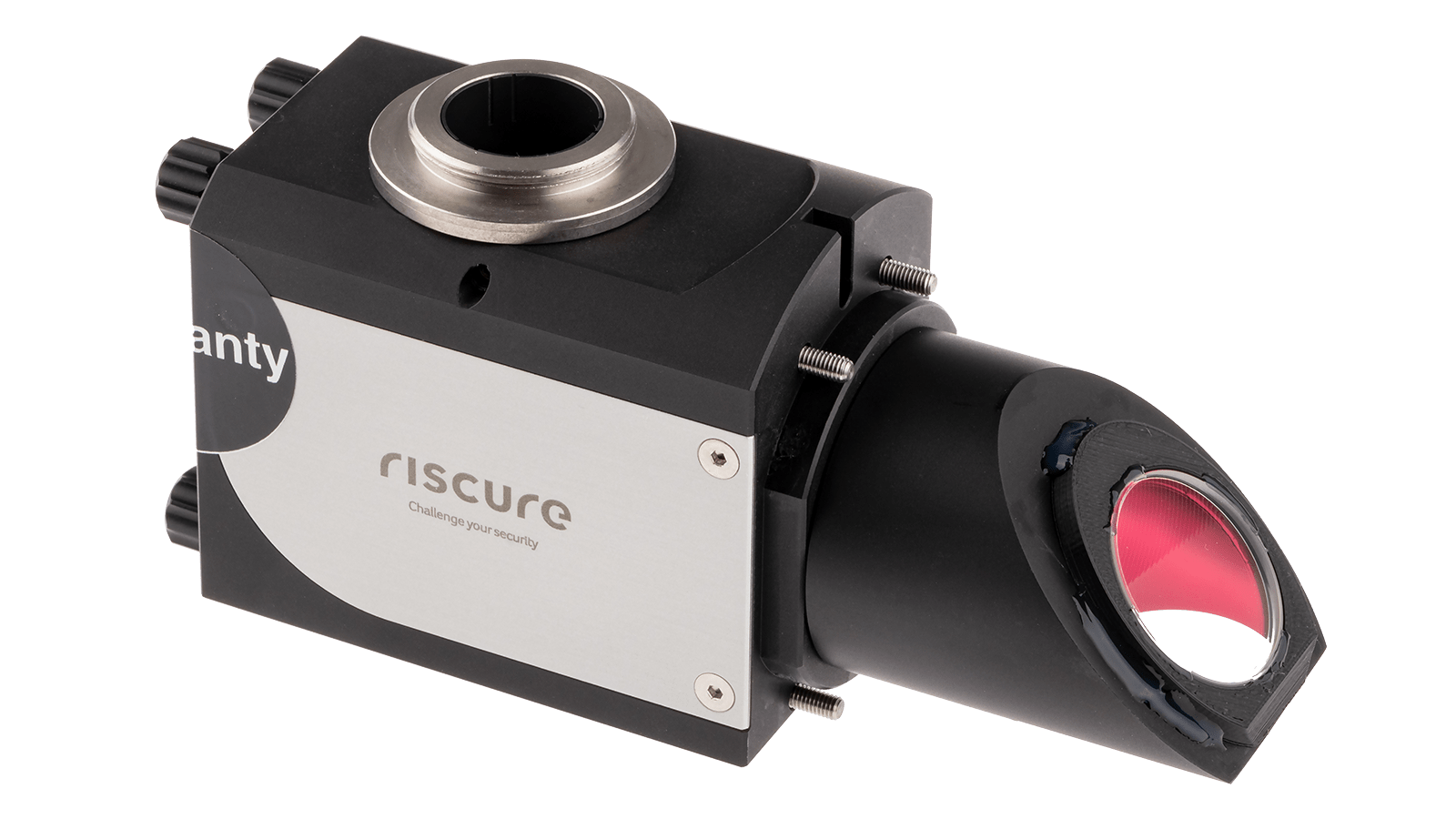

- レーザー (光): 正確な光学的フォールトインジェクションを実行します。

これらの機能は、デバイスアーキテクチャとテスト目標に応じて、個別に使用することも組み合わせることもできます。

Inspectorソフトウェアスイート

Inspectorソフトウェアスイートは、完全なサイドチャネル解析 (SCA) およびフォールトインジェクション (FI) キャンペーンのための統合プラットフォームであり、データ収集からセキュリティ洞察までの道のりをサポートします。

Inspectorは一貫したエンドツーエンドのワークフローを可能にし、チームが単一の環境内で測定値を取得し、信号を処理および分析し、フォールト条件下でのデバイスの動作を評価できるようにします。

- サイドチャネル解析 (SCA): 電力、電磁、または光学的挙動を介した情報漏洩を特定し、定量化します。

- フォールトインジェクション (FI): 実行を積極的に妨害して脆弱性を露呈させ、対策を評価します。

SCAとFIを1つのプラットフォームに統合することで、Inspectorはチームがリークの観測からデバイスセキュリティの積極的な検証へとシームレスに移行することを可能にし、一貫したワークフローと共有のタイミングおよび測定インフラストラクチャを使用します。

20年以上にわたるデバイスセキュリティの専門知識に基づいて構築されたInspectorは、モジュラーで拡張可能であり、幅広いデバイス、アルゴリズム、および保証レベルをサポートします。

トレーニング&ライフサイクルサポート

成功するラボにはツール以上のものが必要であり、専門のオペレーターが不可欠です。毎年、新たな攻撃、対策、規制が登場します。

キーサイトは、以下の方法でチームをサポートします。

- SCAおよびFIに関するEssentialトレーニング。

- 継続的なソフトウェアアップデート。

- 新しいハードウェア機能。

- セキュリティライフサイクル全体にわたるExpertサポート。

適切なラボセットアップの選択

デバイスセキュリティラボを構築する際の選択は、目標、利用可能な専門知識、ターゲットの複雑さ、および規制上の義務によって異なります。これをサポートするため、キーサイトは、すべて同じアーキテクチャに基づいて構築された4つのモジュラーラボレベルを提供しています。

Essentialテストラボ

エントリーレベルのプロフェッショナルSCAおよびFI

これは、趣味レベルのシステムからプロフェッショナルなセットアップへと移行するための第一歩であり、オープンソースソリューションからプロフェッショナルで再現性のある高性能なデバイスセキュリティ環境へ移行する組織に最適です。このラボは、SCAおよびFIテストを開始するために必要なすべてを提供します。

ブラックボックスラボ

ソリューション:電源および電磁サイドチャネル解析&フォールトインジェクション

ホワイトボックスラボ

ソリューション:電源、電磁、およびレーザーサイドチャネル解析&フォールトインジェクション

ホワイトボックスラボは、自社製品を開発し、高度な光学(レーザー)フォールトインジェクションを含む高保証セキュリティ要件に対してそれらを検証する必要がある組織向けに構築されています。このセットアップは、フルスペクトルのSCA/FI機能を組み合わせることで、カスタムシリコン、セキュアマイクロコントローラ、および認証を必要とする製品の深い分析を可能にします。

Ultimateラボ

ソリューション:完全な電源、EM、およびレーザーSCA/FI – マルチワークステーション、フルスケールハードウェアセキュリティラボ

Ultimateラボエクスペリエンスは、サイドチャネル解析およびフォールトインジェクション領域のすべてを組み合わせた、最高のテスト能力を必要とする組織向けに設計されています。このマルチベンチ、マルチオペレーター環境は、ブラックボックスおよびホワイトボックスの両方のテストをサポートし、既知のすべてのハードウェア攻撃ベクトルにわたる継続的な並行調査を可能にします。

大規模な評価、認証テスト、レッドチーム活動、および高度な研究を行うチーム向けに構築されたこのラボは、プロフェッショナルなデバイスセキュリティインフラストラクチャの最上位を表します。

コア構成要素

デバイスセキュリティラボは、デバイスの物理的挙動を観察、測定、および影響を与えるために連携するモジュラーハードウェアコンポーネントから構築されます。 ラボの構成は目標と保証レベルによって異なりますが、PXIベースの計測器から電源、電磁、光学攻撃機能に至るまで、すべて同じコア構成要素に依存しています。

デバイスセキュリティテストラボを必要とする業界

業界によって製品、規制、保証レベルは異なりますが、基盤となる組み込みシステムと攻撃対象領域は類似しています。したがって、デバイスセキュリティラボは共通の構成要素を共有しますが、テストの深さと必要な機能は市場によって異なります。

よくある質問

いいえ。このラボは、さまざまな経験レベルのチームをサポートするように設計されています。ガイド付きワークフロー、Inspectorソフトウェア、および体系的なトレーニングプログラムにより、SCAまたはFI技術が初めてのチームでも迅速に生産性を向上させることができます。

サイドチャネル解析とフォールトインジェクションは、同じセキュリティ問題の異なる側面に対処するものであり、組み合わせて使用することで最も効果を発揮します。

SCAは、消費電力や電磁放射などの物理的な動作を通じてデバイスが意図せず漏洩する可能性のある情報を明らかにします。一方、FIは、実行を積極的に妨害して脆弱性を露呈させ、障害条件下でセキュリティメカニズムが期待どおりに動作するかどうかを検証するために使用されます。

単一のラボ環境でSCAとFIを組み合わせることで、チームは同じターゲットセットアップ、タイミングインフラストラクチャ、および測定チェーンを使用して、漏洩の観察から対策への積極的な挑戦へとシームレスに移行できます。この統合されたアプローチにより、デバイスのセキュリティ態勢をより現実的かつ完全に評価できます。

Core PXI組み込みセキュリティテストベンチは、SCAとFIの両方をネイティブにサポートするように設計されており、これらを別個のまたは独立した分野として扱うことなく、一貫性のある再現可能なテストワークフローを可能にします。

はい。すべてのラボレベルはモジュラー式であり、同じ基盤となるアーキテクチャ上に構築されています。基本的な構成から開始し、テストニーズの進化に合わせて、新しいハードウェア機能、ソフトウェアモジュール、または追加のワークステーションを追加することで、時間をかけて拡張できます。

ラボは組織とともに自然に拡張します。単一のPXIベースのテストベンチから開始し、最初の投資を置き換えることなく、マルチオペレーターまたはマルチ機能環境へと成長させることができます。ハードウェアモジュール、プローブ、およびInspectorソフトウェアライセンスは、成熟度が高まるにつれて段階的に追加できます。

はい。同じラボアーキテクチャは、プリシリコン、初期ファームウェア検証、シリコン特性評価から、対策評価、高保証テストまで、製品ライフサイクル全体で使用できます。この方法論は、EU共通評価基準(CC)、CRA、および同様の評価スキームで一般的に使用されているプラクティスと一致しています。

My First Labのようなエントリーレベルの構成は、数日以内に運用を開始できます。EMまたはレーザー機能を含むより高度なセットアップには、追加のインストールとセットアップ時間が必要になる場合があります。いずれの場合も、トレーニングとオンボーディングが利用可能で、価値実現までの時間を短縮できます。

はい。キーサイトは、継続的なソフトウェアアップデート、グローバル校正サービス、予防保守、およびSCA、FI、高度な方法論に関する幅広いトレーニングプログラムを提供しています。これにより、デバイス、脅威、標準が進化しても、ラボが効果的であり続けることが保証されます。

すべてのラボレベルは同じPXIベースの基盤を共有しているため、単一のベンチから開始し、初期投資を無駄にすることなく、複数オペレーターまたは複数機能のセットアップに拡張できます。ハードウェアモジュール、プローブ、およびInspectorソフトウェアライセンスは、お客様の習熟度に応じて自然にスケールアップします。

サポートが必要ですか、ご質問がありますか?

/hands-on-keyboard-2.jpg)

/keysight-inspector-fj2-fault-injection-system-power-bundle.jpeg)