Können wir Ihnen behilflich sein?

Bauen Sie Ihr eigenes Gerätesicherheitstestlabor

Gestalten Sie Ihr Labor entsprechend Ihren Bedürfnissen, Zielvorgaben und Sicherheitszielen, indem Sie eine modulare Kombination aus Hardware, Software und Expertenschulungen für eingebettete Systeme, Chips und Sicherheitselemente nutzen.

Hardwareangriffe bereiten zunehmend Sorgen

Eingebettete Systeme werden immer leistungsfähiger, vernetzter und angreifbarer. Gleichzeitig entwickeln sich Hardwareangriffe rasant weiter und gehen über Software-Exploits hinaus auf physikalische Techniken wie Seitenkanalanalyse (SCA) und Fehlereinspeisung (FI).

Die Behebung von Hardware-Schwachstellen in späten Entwicklungsphasen ist kostspielig und oft unpraktisch, in manchen Fällen nach Auslieferung der Geräte sogar unmöglich. Ein verschärfter regulatorischer Rahmen, darunter der Cyber Resilience Act (CRA), RED und die EU Common Criteria, erfordert nun stärkere und besser nachweisbare Sicherheitsgarantien.

Angesichts des zunehmenden Zeitdrucks bei der Markteinführung benötigen Unternehmen frühzeitige, effektive und wiederholbare Sicherheitstests für ihre Geräte. Da immer mehr Branchen auf sichere eingebettete Systeme angewiesen sind, benötigen Teams nicht nur die entsprechenden Werkzeuge, sondern auch eine klare und skalierbare Architektur, um eigene Sicherheitskompetenzen für ihre Geräte aufzubauen.

Warum ein Testlabor für Gerätesicherheit aufbauen?

Architektur eines Gerätesicherheitslabors

Jedes Gerätesicherheitslabor, unabhängig von Branche oder Reifegrad, basiert auf denselben vier Grundelementen. Zusammen bilden sie eine flexible Architektur, die von ersten Experimenten bis hin zu hochsicheren Validierungen skalierbar ist.

So funktioniert es

Es gibt kein allgemeingültiges „richtiges“ Sicherheitslabor. Jede Konfiguration hängt davon ab, was getestet wird, wie viel Wissen über das Zielsystem vorhanden ist und welche Bedrohungen abgewehrt werden müssen. Das Labor entsteht durch die Kombination aus geeigneter Zielvorbereitung, Hardwarekapazitäten, Softwareanalyse und fachkundiger Bedienung.

Prüfling (DUT)

Wenn wir von eingebetteten Sicherheitstests sprechen, sind dies die primären Zieltypen:

- SoCs (System-on-Chip).

- FPGAs (Field-Programmable Gate Arrays).

- ASICs (anwendungsspezifische integrierte Schaltungen).

- Smartcards und sichere Mikrocontroller.

Hier beginnt alles: Das Prüfobjekt wird montiert, mit Strom versorgt und für stabile, wiederholbare Messungen vorbereitet.

Hardware

Das Herzstück jedes Labors ist der PXI Embedded Security Testbench, das Herzstück und Gehirn des Systems. Im Headless-Modus fungiert er als Oszilloskop, Timing-Controller, Synchronisationsmodul und Workstation.

Von dort aus fügen Sie eine oder mehrere Angriffs- und Beobachtungsfunktionen hinzu:

- Energie : Stromverbrauch messen und steuern.

- Takt : Präzise zeitlich abgestimmte Anomalien in das Taktsignal einbringen.

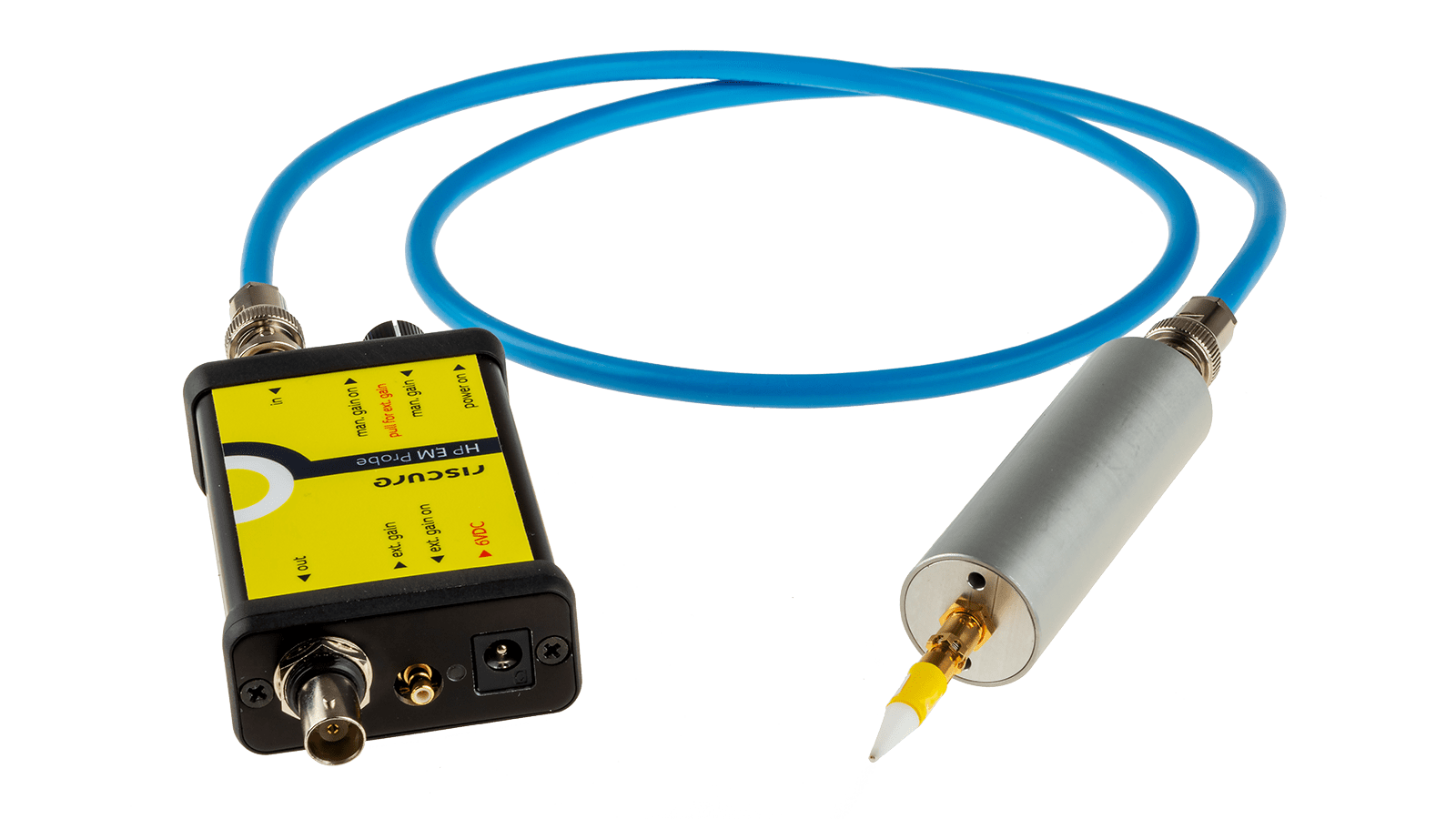

- Elektromagnetisch (EM) : EM-Leckagen beobachten oder EM-Fehler einspeisen.

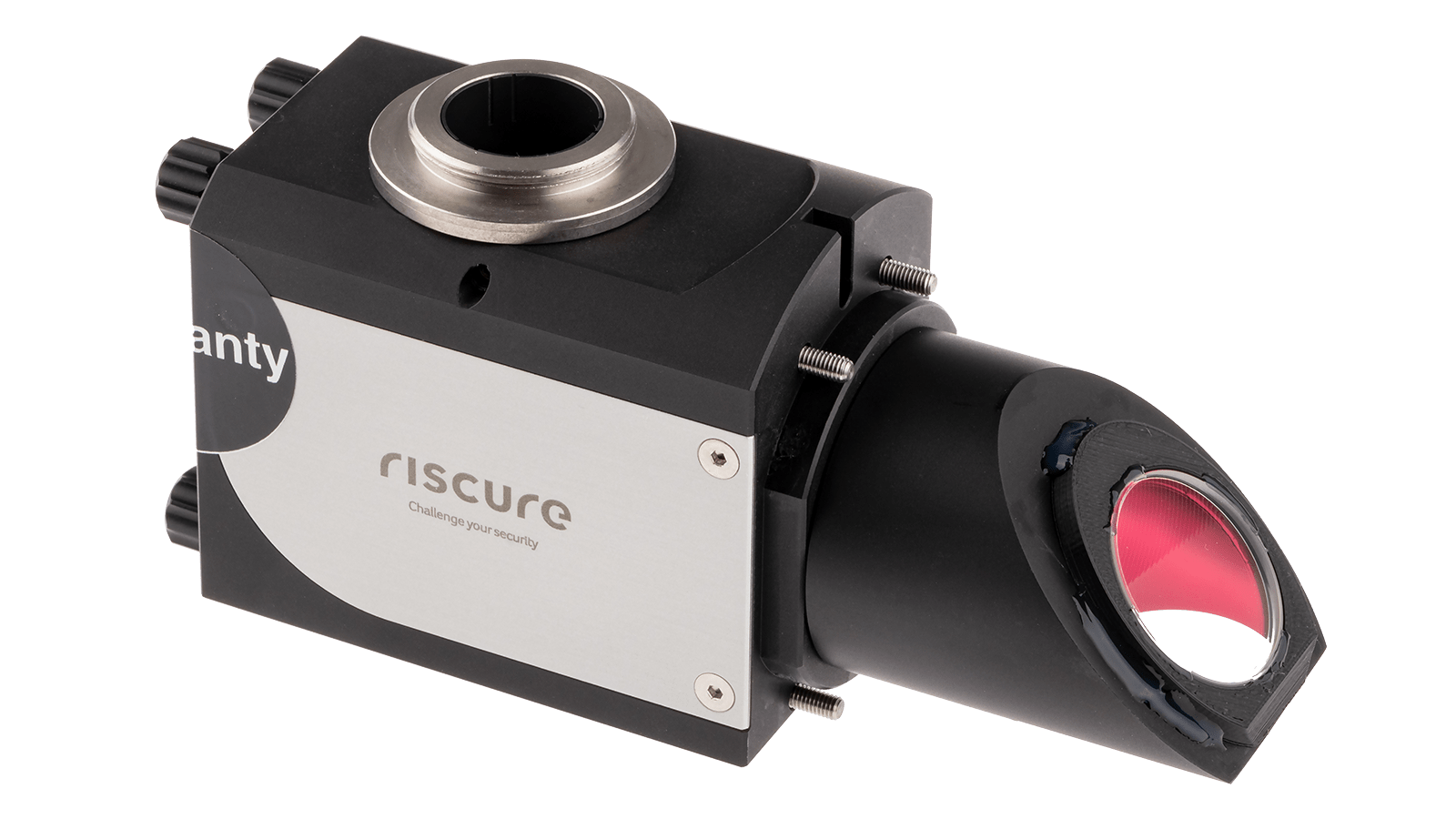

- Laser (optisch): Präzise optische Fehlereinspeisung durchführen.

Diese Funktionen können je nach Gerätearchitektur und Testzielen einzeln oder kombiniert eingesetzt werden.

Inspector Software Suite

Die Inspector Software Suite ist die einheitliche Plattform für komplette Side‑Channel Analysis (SCA)- und Fault Injection (FI)-Kampagnen und unterstützt den Weg von der Datenerfassung bis hin zu Sicherheitserkenntnissen.

Inspector ermöglicht einen konsistenten End-to-End-Workflow, der es Teams erlaubt, Messungen zu erfassen, Signale zu verarbeiten und zu analysieren sowie das Geräteverhalten unter Fehlerbedingungen in einer einzigen Umgebung zu bewerten.

- Seitenkanalanalyse (SCA): Identifizierung und Quantifizierung von Informationslecks durch Leistungs-, elektromagnetische oder optische Eigenschaften.

- Fault Injection (FI): Aktives Stören der Programmausführung, um Schwachstellen aufzudecken und Gegenmaßnahmen zu bewerten.

Durch die Kombination von SCA und FI auf einer Plattform ermöglicht Inspector Teams einen nahtlosen Übergang von der Beobachtung von Datenlecks zur aktiven Validierung der Gerätesicherheit mithilfe konsistenter Arbeitsabläufe und einer gemeinsamen Infrastruktur für Zeitmessung und Messung.

Aufbauend auf mehr als zwei Jahrzehnten Erfahrung im Bereich Gerätesicherheit ist Inspector modular und erweiterbar und unterstützt eine breite Palette von Geräten, Algorithmen und Sicherheitsstufen.

Schulung und Lebenszyklusunterstützung

Ein erfolgreiches Labor benötigt mehr als nur Werkzeuge, es braucht erfahrene Bediener. Jedes Jahr entstehen neue Angriffe, Gegenmaßnahmen und Vorschriften.

Keysight unterstützt Teams mit:

- Essential Ausbildung für SCA und FI.

- Kontinuierliche Software-Updates.

- Neue Hardwarefunktionen.

- Expert Unterstützung während des gesamten Sicherheitslebenszyklus.

Die richtige Laborausstattung auswählen

Die Entscheidungen, die Sie beim Aufbau eines Gerätesicherheitslabors treffen, hängen von Ihren Zielen, dem verfügbaren Fachwissen, der angestrebten Komplexität und den regulatorischen Vorgaben ab. Um dies zu unterstützen, bietet Keysight vier modulare Laborstufen an, die alle auf derselben Architektur basieren.

Essential Prüflabor

Berufseinsteiger im Bereich SCA und FI

Der erste Schritt, um von Hobby-Systemen zu einer professionellen Umgebung zu gelangen – ideal für Unternehmen, die von Open-Source-Lösungen auf eine professionelle, reproduzierbare und leistungsstarke Sicherheitsumgebung für Geräte umsteigen. Dieses Labor bietet alles, was für den Einstieg in SCA- und FI-Tests benötigt wird.

Black Box Labor

Lösung: Analyse von Leistungs- und elektromagnetischen Seitenkanälen sowie Fehlereinspeisung

White Box Labor

Lösung: Analyse und Fehlereinspeisung von Leistungs-, elektromagnetischen und Laser-Seitenkanälen

Das White Box Lab wurde für Organisationen entwickelt, die eigene Produkte entwickeln und diese hinsichtlich hoher Sicherheitsanforderungen, einschließlich fortschrittlicher optischer (Laser-)Fehlerinjektionen, validieren müssen. Diese Einrichtung kombiniert umfassende SCA/FI-Funktionen und ermöglicht so die detaillierte Analyse von kundenspezifischen Siliziumchips, sicheren Mikrocontrollern und zertifizierungspflichtigen Produkten.

Ultimatives Labor

Lösung: Umfassendes SCA/FI-System für Stromversorgung, EM- und Lasersicherheit – Multi-Workstation-Hardware-Sicherheitslabor im Vollmaßstab

Das ultimative Laborerlebnis wurde für Organisationen entwickelt, die höchste Testkapazitäten benötigen und alle Aspekte der Seitenkanalanalyse und Fehlereinspeisung abdecken. Diese Umgebung mit mehreren Arbeitsplätzen und Bedienern unterstützt sowohl Black-Box- als auch White-Box-Tests und ermöglicht so kontinuierliche, parallele Untersuchungen aller bekannten Hardware-Angriffsvektoren.

Dieses Labor wurde für Teams entwickelt, die groß angelegte Evaluierungen, Zertifizierungstests, Red-Teaming und fortgeschrittene Forschung durchführen, und repräsentiert die Spitze der professionellen Gerätesicherheitsinfrastruktur.

Kernbausteine

Ein Labor für Gerätesicherheit besteht aus modularen Hardwarekomponenten, die zusammenarbeiten, um das physikalische Verhalten eines Geräts zu beobachten, zu messen und zu beeinflussen. Obwohl die Laborkonfigurationen je nach Ziel und Sicherheitsstufe variieren, basieren sie alle auf denselben Kernbausteinen, von PXI-basierter Instrumentierung bis hin zu Leistungs-, elektromagnetischen und optischen Angriffsfähigkeiten.

Welche Branchen benötigen Labore für Gerätesicherheitstests?

Auch wenn sich Branchen hinsichtlich ihrer Produkte, Vorschriften oder Sicherheitsniveaus unterscheiden, bleiben die zugrunde liegenden eingebetteten Systeme und Angriffsflächen ähnlich. Gerätesicherheitslabore verwenden daher gemeinsame Bausteine, während der Umfang der Tests und die erforderlichen Fähigkeiten je nach Markt variieren.

FAQs

Nein. Das Labor ist so konzipiert, dass es Teams mit unterschiedlichem Erfahrungsstand unterstützt. Geführte Arbeitsabläufe, die Inspektor-Software und strukturierte Schulungsprogramme helfen Teams, schnell produktiv zu werden, selbst wenn sie mit SCA- oder FI-Techniken noch nicht vertraut sind.

Seitenkanalanalyse und Fehlereinspeisung befassen sich mit verschiedenen Aspekten desselben Sicherheitsproblems und sind am effektivsten, wenn sie zusammen eingesetzt werden.

SCA deckt auf, welche Informationen ein Gerät unbeabsichtigt durch sein physikalisches Verhalten preisgeben kann, beispielsweise durch Stromverbrauch oder elektromagnetische Emissionen. FI hingegen dient dazu, die Ausführung aktiv zu unterbrechen, um Schwachstellen aufzudecken und zu überprüfen, ob Sicherheitsmechanismen unter Fehlerbedingungen wie erwartet funktionieren.

Durch die Kombination von SCA und FI in einer einzigen Laborumgebung können Teams nahtlos von der Beobachtung von Leckagen zur aktiven Überprüfung von Gegenmaßnahmen übergehen und dabei dieselbe Zielkonfiguration, Zeitmessinfrastruktur und Messkette verwenden. Dieser integrierte Ansatz ermöglicht eine realistischere und umfassendere Bewertung des Sicherheitsstatus eines Geräts.

Der Core PXI Embedded Security Testbench ist so konzipiert, dass er sowohl SCA als auch FI nativ unterstützt und somit konsistente, wiederholbare Testabläufe ermöglicht, ohne sie als separate oder isolierte Disziplinen zu behandeln.

Ja. Alle Laborstufen sind modular aufgebaut und basieren auf derselben Grundarchitektur. Sie können mit einer Basiskonfiguration beginnen und diese im Laufe der Zeit durch Hinzufügen neuer Hardwarefunktionen, Softwaremodule oder zusätzlicher Workstations erweitern, wenn sich Ihre Testanforderungen ändern.

Das Labor wächst flexibel mit Ihrem Unternehmen. Ausgehend von einem einzelnen PXI-basierten Testsystem können Sie ohne erneute Investition auf Umgebungen mit mehreren Bedienern oder vielfältigen Funktionen ausbauen. Hardwaremodule, Sonden und Softwarelizenzen für Inspector lassen sich schrittweise hinzufügen, sobald Ihr Bedarf steigt.

Ja. Dieselbe Laborarchitektur kann über den gesamten Produktlebenszyklus hinweg eingesetzt werden – von der Vorsiliziumphase über die frühe Firmware-Validierung und Siliziumcharakterisierung bis hin zur Bewertung von Gegenmaßnahmen und hochsicheren Tests. Die Methodik entspricht den gängigen Verfahren der EU Common Criteria (CC), der CRA und ähnlicher Bewertungsschemata.

Einstiegskonfigurationen wie „My First Lab“ sind innerhalb weniger Tage einsatzbereit. Komplexere Systeme mit EM- oder Laserfunktionen erfordern unter Umständen mehr Zeit für Installation und Einrichtung. In jedem Fall stehen Schulungen und Einarbeitungsprogramme zur Verfügung, um die Wertschöpfung zu beschleunigen.

Ja. Keysight bietet kontinuierliche Software-Updates, weltweite Kalibrierungsdienste, vorbeugende Wartung und ein breites Portfolio an Schulungsprogrammen für SCA, FI und fortgeschrittene Methoden. So bleibt Ihr Labor auch bei sich weiterentwickelnden Geräten, Bedrohungen und Standards leistungsfähig.

Alle Laborstufen basieren auf derselben PXI-basierten Plattform. Das bedeutet, Sie können mit einem einzelnen Arbeitsplatz beginnen und auf Setups mit mehreren Bedienern oder Funktionen erweitern, ohne Ihre ursprüngliche Investition ersetzen zu müssen. Hardwaremodule, Sonden und Inspector-Softwarelizenzen skalieren automatisch mit Ihrem wachsenden Bedarf.

Sie brauchen Hilfe oder haben Fragen?

/hands-on-keyboard-2.jpg)

/keysight-inspector-fj2-fault-injection-system-power-bundle.jpeg)