O que você está procurando?

Prepare-se para o CMMC com confiança

Garanta sua qualificação para contratos do Departamento de Defesa

A Certificação do Modelo de Maturidade em Cibersegurança (CMMC) é a estrutura do Departamento de Defesa (DoD) destinada a garantir que os contratados da Base Industrial de Defesa (DIB) protejam informações confidenciais essenciais para a segurança nacional. Concebida para fortalecer a resiliência cibernética e garantir a prestação de contas, a certificação CMMC não é opcional. Sem ela, os contratados não serão elegíveis para contratos do DoD, tornando a conformidade essencial para permanecerem no mercado. A Keysight apoia essa iniciativa fornecendo soluções avançadas de testes, visibilidade, treinamento e automação que ajudam as organizações a alcançar a conformidade com o CMMC. Junte-se a nós nessa jornada enquanto trabalhamos juntos para construir uma preparação de segurança cibernética mais forte e confiável em toda a DIB.

O poder da prova: transformando a conformidade com o CMMC em credibilidade competitiva

A Keysight encomendou uma pesquisa primária após identificar uma lacuna crítica na forma como as organizações abordam a preparação para o CMMC. Embora os requisitos de conformidade continuem a evoluir, muitas empresas do setor de defesa e inteligência (DIB) ainda carecem de estratégias claras e baseadas em evidências para demonstrar e manter a conformidade.

O livro “The Power of Proof” explora esses desafios por meio de insights de líderes em segurança cibernética, TI e conformidade, revelando onde o progresso fica estagnado e por quê. Mais importante ainda, ele destaca a necessidade crescente de passar de uma conformidade baseada em listinhas de verificação para uma preparação confiável e fundamentada em evidências, transformando o CMMC de um fardo regulatório em uma vantagem competitiva.

Descubra o que é necessário para atender aos requisitos do CMMC em todos os níveis

Navegue com confiança pela sua jornada CMMC

Este white paper desmistifica a estrutura CMMC em evolução, detalhando os requisitos para os Níveis 1, 2 e 3 e fornecendo soluções práticas para ajudá-lo a se preparar com confiança.

Elabore seu plano de ação para o CMMC: Níveis 1–3

Lista de verificação do nível 1

Obtenha uma lista de verificação simples e fácil de seguir das 15 práticas essenciais de proteção descritas na cláusula 52.204-21 do FAR para conformidade com o Nível 1 - ideal para lidar com informações de contratos federais (FCI) em sistemas não classificados.

Lista de verificação do nível 2

Use esta lista de verificação simplificada para navegar pelos requisitos de segurança aprimorados para obter conformidade com o Nível 2, incluindo os mais de 110 controles alinhados com o NIST SP 800-171 para proteger informações não classificadas controladas (CUI).

Lista de verificação do nível 3

Acesse uma lista clara e organizada de práticas avançadas de segurança cibernética que se baseia na conformidade de Nível 2 com 24 práticas adicionais aprimoradas com base no NIST SP 800-172, com foco na proteção avançada contra ameaças e na segurança cibernética proativa.

Explore soluções de testes de segurança cibernética para fortalecer suas defesas

Aprofunde-se em abordagens comprovadas para se preparar para a conformidade

Encontre as soluções de que você precisa para atender aos requisitos do CMMC em todos os níveis

Domínio |

Prática não. |

Nome do requisito |

Produto |

|---|---|---|---|

| Proteção do sistema e das comunicações | SC.L1-b.1.x |

Proteção de limites (FCI) |

Corretores de pacotes de rede |

| Integridade do sistema e das informações | SI.L1-b.1.xii |

Correção de falhas (FCI) |

|

| Integridade do sistema e das informações | SI.L2-3.14.1 | Correção de falhas (CUI) | Simulador de ameaças |

Prove que sua rede é segura com o Threat Simulator da Keysight

Domínio |

Prática não. |

Nome do requisito |

Produto |

|---|---|---|---|

| Proteção do sistema e das comunicações | SC.L2-3.13.1 |

Proteção de limites (CUI) |

Corretores de pacotes de rede |

| Integridade do sistema e das informações | SI.L2-3.14.6 |

Monitoramento de comunicações para ataques |

|

| Avaliação de segurança | CA.L2-3.12.3 | Monitoramento do controle de segurança | Simulador de ameaças e corretores de pacotes de rede |

| Avaliação de segurança | CA.L2-3.12.1 | Avaliação do controle de segurança |

Simulador de ameaças e Cyperf |

| Avaliação de riscos | RA.L3-3.11.1 | Verificação de vulnerabilidade | Avaliação da segurança da IoT |

| Resposta a incidentes | IR.L2-3.6.3 | Teste de resposta a incidentes | Simulador de ameaças e alcance cibernético |

| Resposta a incidentes | IR.L2-3.6.1 | Tratamento de incidentes | Simulador de ameaças, Cyber Range e nosso Flyaway Kit |

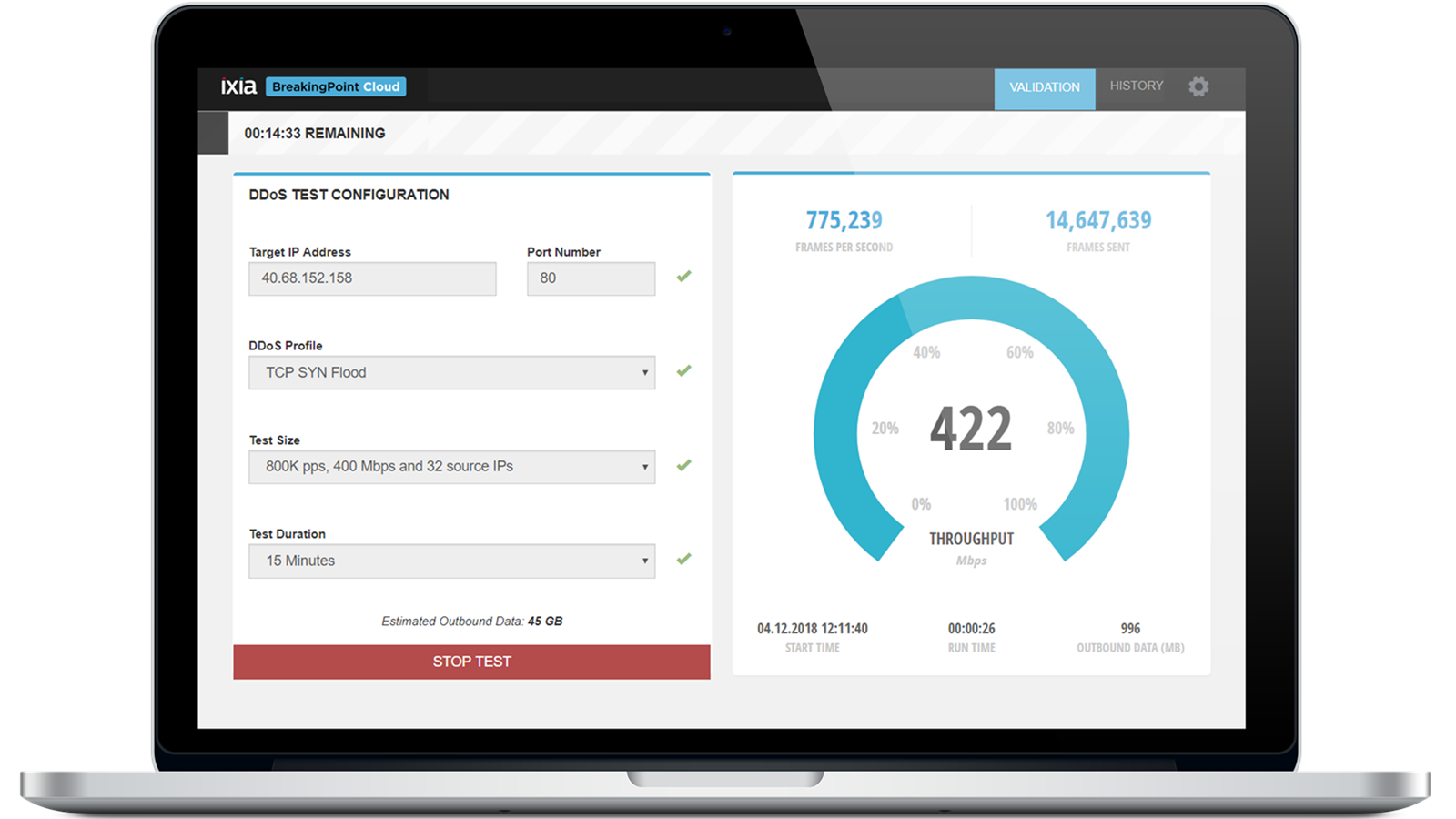

| Gerenciamento de configuração | CM.L2-3.4.4 | Análise do impacto na segurança | BreakingPoint, Threat Simulator e Cyperf |

| Auditoria e responsabilidade | AU.L2-3.3.7 | Fonte de tempo autorizada | Guardião do tempo |

| Auditoria e responsabilidade | AU.L2-3.3.1 | Auditoria do sistema | Corretores de pacotes de rede |

| Conscientização e treinamento | AT.L2-3.2.2 | Treinamento baseado em funções | Faixa cibernética |

| Controle de acesso | AC.L2-3.1.3 | Controle do fluxo de CUI | Cyperf |

Domínio |

Prática não. |

Nome do requisito |

Produto |

|---|---|---|---|

| Integridade do sistema e das informações | SI.L3-3.14.3 |

Informações sobre ameaças relacionadas a ameaças específicas |

Simulador de ameaças e inteligência sobre ameaças a aplicativos |

| Integridade do sistema e das informações | SI.L3-3.14.3 |

Segurança de ativos especializados |

|

| Avaliação de segurança | CA.L3-3.12.1 | Testes automatizados de penetração | Simulador de ameaças |

| Avaliação de riscos | RA.L3-3.11.5 | Eficácia da solução de segurança | Threat Simulator, Cyperf e BreakingPoint |

| Avaliação de riscos | RA.L3-3.11.2 | Caça às ameaças |

Simulador de ameaças e corretores de pacotes de rede |

| Avaliação de riscos | RA.L3-3.11.6 | Resposta aos riscos da cadeia de suprimentos | Avaliação da segurança da IoT |

| Avaliação de riscos | RA.L3-3.11.1 | Avaliação de riscos com base em ameaças |

Simulador de ameaças |

| Resposta a incidentes | IR.L3-3.6.2 | Equipe de resposta a incidentes cibernéticos | Simulador de ameaças e corretores de pacotes de rede |

| Resposta a incidentes | IR.L3-3.6.1 | Centro de operações de segurança | Simulador de ameaças, Cyber Range e corretores de pacotes de rede |

| Identificação e autenticação | CM.L3-3.5.1 | Autenticação bidirecional | Cyperf e Keysight Eggplant |

| Gerenciamento de configuração | CM.L3-3.4.3 | Inventário automatizado | Corretores de pacotes de rede |

| Gerenciamento de configuração | CM.L3-3.4.2 | Mecanismos automatizados para detectar componentes mal configurados ou não autorizados | Simulador de ameaças |

| Gerenciamento de configuração | CM.L3-3.4.1 | Repositório autorizado |

Simulador de ameaças |

| Conscientização e treinamento | AT.L3-3.2.2 | Exercícios práticos de treinamento | Faixa cibernética |

| Conscientização e treinamento | AT.L3-3.2.1 | Conhecimento avançado de ameaças | Faixa cibernética |

Obtenha o Guia Essencial do CMMC

Se você lida com informações não classificadas controladas (CUI) ou trabalha na cadeia de suprimentos do DoD, a preparação para o CMMC é fundamental. Nosso guia mais recente o orienta sobre o que você precisa saber para obter a certificação e reduzir atrasos.

Deseja ajuda ou tem dúvidas?