Che cosa sta cercando?

Prepararsi al CMMC con fiducia

Assicurati di essere idoneo per gli appalti del Dipartimento della Difesa

La Cybersecurity Maturity Model Certification (CMMC) è il quadro di riferimento del Dipartimento della Difesa (DoD) volto a garantire che gli appaltatori della Base Industriale della Difesa (DIB) proteggano le informazioni sensibili fondamentali per la sicurezza nazionale. Concepita per rafforzare la resilienza informatica e garantire la responsabilità, la certificazione CMMC non è facoltativa. Senza di essa, gli appaltatori non potranno partecipare alle gare d’appalto del DoD, rendendo la conformità essenziale per rimanere in gioco. Keysight sostiene questo impegno fornendo soluzioni avanzate di test, visibilità, formazione e automazione che aiutano le organizzazioni a raggiungere la conformità CMMC. Unitevi a noi in questo percorso mentre lavoriamo insieme per costruire una preparazione alla sicurezza informatica più solida e credibile in tutta la DIB.

Il potere della prova: trasformare la conformità CMMC in credibilità competitiva

Keysight ha commissionato una ricerca primaria dopo aver individuato una grave lacuna nell’approccio delle organizzazioni alla preparazione al CMMC. Mentre i requisiti di conformità continuano a evolversi, molte aziende del settore della difesa e dell’industria (DIB) non dispongono ancora di strategie chiare e basate su dati concreti per dimostrare e mantenere la conformità.

Il libro *The Power of Proof* analizza queste sfide attraverso le riflessioni dei leader nel campo della sicurezza informatica, dell'IT e della conformità, mettendo in luce dove si verificano i blocchi nei progressi e le ragioni alla base di tali ostacoli. Ancora più importante, sottolinea la crescente necessità di passare da una conformità basata su semplici criteri formali a una preparazione credibile e fondata su prove concrete, trasformando il CMMC da onere normativo a vantaggio competitivo.

Scopri cosa serve per soddisfare i requisiti CMMC a ogni livello

Affronta il tuo percorso CMMC con fiducia

Questo white paper demistifica l'evoluzione del quadro CMMC, suddividendo i requisiti per i livelli 1, 2 e 3 e fornendo soluzioni pratiche per aiutarvi a prepararvi con sicurezza.

Crea la tua tabella di marcia CMMC: Livelli 1–3

Lista di controllo di livello 1

Ottenete una lista di controllo semplice e facile da seguire delle 15 pratiche di salvaguardia essenziali delineate nella clausola FAR 52.204-21 per la conformità al livello 1, ideale per la gestione delle Federal Contract Information (FCI) su sistemi non classificati.

Lista di controllo di livello 2

Utilizzate questa lista di controllo semplificata per orientarvi tra i requisiti di sicurezza avanzati per ottenere la conformità al livello 2, compresi gli oltre 110 controlli allineati al NIST SP 800-171 per proteggere le Controlled Unclassified Information (CUI).

Lista di controllo di livello 3

Accedere a un elenco chiaro e organizzato di pratiche avanzate di cybersecurity che si basa sulla conformità al livello 2 con 24 pratiche aggiuntive migliorate basate sul NIST SP 800-172, incentrate sulla protezione dalle minacce avanzate e sulla cybersecurity proattiva.

Scopri le soluzioni di test per la sicurezza informatica per potenziare le tue difese

Approfondisci gli approcci collaudati per prepararti alla conformità

Trova le soluzioni di cui hai bisogno per soddisfare i requisiti CMMC a ogni livello

Dominio |

Pratica no. |

Nome del requisito |

Prodotto |

|---|---|---|---|

| Protezione del sistema e delle comunicazioni | SC.L1-b.1.x |

Protezione dei confini (FCI) |

Broker di pacchetti di rete |

| Integrità del sistema e delle informazioni | SI.L1-b.1.xii |

Bonifica dei difetti (FCI) |

|

| Integrità del sistema e delle informazioni | SI.L2-3.14.1 | Bonifica delle falle (CUI) | Simulatore di minacce |

Dimostrate che la vostra rete è sicura con il simulatore di minacce di Keysight

Dominio |

Pratica no. |

Nome del requisito |

Prodotto |

|---|---|---|---|

| Protezione del sistema e delle comunicazioni | SC.L2-3.13.1 |

Protezione dei confini (CUI) |

Broker di pacchetti di rete |

| Integrità del sistema e delle informazioni | SI.L2-3.14.6 |

Monitoraggio delle comunicazioni per gli attacchi |

|

| Valutazione della sicurezza | CA.L2-3.12.3 | Monitoraggio del controllo di sicurezza | Simulatore di minacce e broker di pacchetti di rete |

| Valutazione della sicurezza | CA.L2-3.12.1 | Valutazione dei controlli di sicurezza |

Simulatore di minacce e Cyperf |

| Valutazione del rischio | RA.L3-3.11.1 | Scansione delle vulnerabilità | Valutazione della sicurezza IoT |

| Risposta agli incidenti | IR.L2-3.6.3 | Test di risposta agli incidenti | Simulatore di minacce e poligono informatico |

| Risposta agli incidenti | IR.L2-3.6.1 | Gestione degli incidenti | Simulatore di minacce, Cyber Range e il nostro Flyaway Kit |

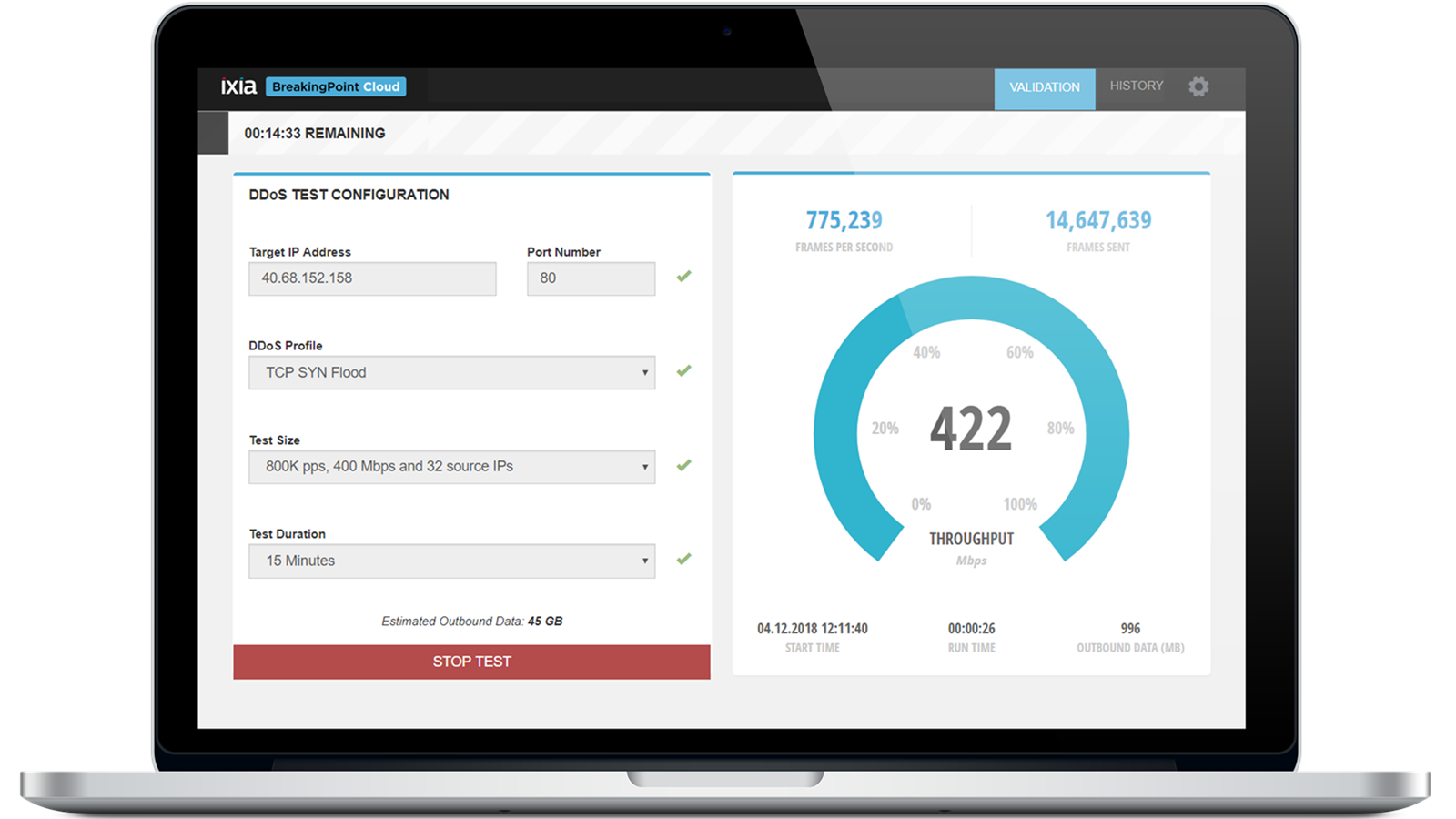

| Gestione della configurazione | CM.L2-3.4.4 | Analisi dell'impatto sulla sicurezza | BreakingPoint, Simulatore di minacce e Cyperf |

| Audit e responsabilità | AU.L2-3.3.7 | Fonte temporale autorevole | Custode del tempo |

| Audit e responsabilità | AU.L2-3.3.1 | Audit del sistema | Broker di pacchetti di rete |

| Sensibilizzazione e formazione | AT.L2-3.2.2 | Formazione basata sui ruoli | Gamma Cyber |

| Controllo degli accessi | AC.L2-3.1.3 | Controllo del flusso CUI | Cyperf |

Dominio |

Pratica no. |

Nome del requisito |

Prodotto |

|---|---|---|---|

| Integrità del sistema e delle informazioni | SI.L3-3.14.3 |

Informazioni relative a minacce specifiche |

Simulatore di minacce e Application Threat Intelligence |

| Integrità del sistema e delle informazioni | SI.L3-3.14.3 |

Sicurezza dei beni specializzati |

|

| Valutazione della sicurezza | CA.L3-3.12.1 | Test di penetrazione automatizzati | Simulatore di minacce |

| Valutazione del rischio | RA.L3-3.11.5 | Efficacia delle soluzioni di sicurezza | Simulatore di minacce, Cyperf e BreakingPoint |

| Valutazione del rischio | RA.L3-3.11.2 | Caccia alle minacce |

Simulatore di minacce e broker di pacchetti di rete |

| Valutazione del rischio | RA.L3-3.11.6 | Risposta ai rischi della catena di approvvigionamento | Valutazione della sicurezza IoT |

| Valutazione del rischio | RA.L3-3.11.1 | Valutazione del rischio in base alle minacce |

Simulatore di minacce |

| Risposta agli incidenti | IR.L3-3.6.2 | Squadra di risposta agli incidenti informatici | Simulatore di minacce e broker di pacchetti di rete |

| Risposta agli incidenti | IR.L3-3.6.1 | Centro operativo di sicurezza | Simulatore di minacce, Cyber Range e broker di pacchetti di rete |

| Identificazione e autenticazione | CM.L3-3.5.1 | Autenticazione bidirezionale | Cyperf e Keysight Eggplant |

| Gestione della configurazione | CM.L3-3.4.3 | Inventario automatizzato | Broker di pacchetti di rete |

| Gestione della configurazione | CM.L3-3.4.2 | Meccanismi automatici per rilevare componenti non configurati correttamente o non autorizzati. | Simulatore di minacce |

| Gestione della configurazione | CM.L3-3.4.1 | Repository autorevole |

Simulatore di minacce |

| Sensibilizzazione e formazione | AT.L3-3.2.2 | Esercizi pratici di formazione | Gamma Cyber |

| Sensibilizzazione e formazione | AT.L3-3.2.1 | Consapevolezza Advanced | Gamma Cyber |

Scarica la guida Essential

Se gestite informazioni non classificate controllate (CUI) o lavorate nella catena di fornitura del DoD, la preparazione al CMMC è fondamentale. La nostra ultima guida vi spiega cosa dovete sapere per ottenere la certificazione e ridurre i ritardi.

Volete aiuto o avete domande?