Können wir Ihnen behilflich sein?

Sich mit Zuversicht auf CMMC vorbereiten

Sichern Sie sich Ihre Berechtigung für DoD-Aufträge.

Das Cybersecurity Maturity Model Certification (CMMC) ist der Rahmen des US-Verteidigungsministeriums (DoD), der sicherstellt, dass Auftragnehmer der Verteidigungsindustrie sensible, für die nationale Sicherheit kritische Informationen schützen. Die CMMC-Zertifizierung, die die Cyberresilienz stärken und die Verantwortlichkeit fördern soll, ist verpflichtend. Ohne sie sind Auftragnehmer nicht für DoD-Aufträge qualifiziert, weshalb die Einhaltung der Standards unerlässlich ist, um weiterhin Aufträge zu erhalten. Keysight unterstützt diese Bemühungen durch fortschrittliche Test-, Transparenz-, Schulungs- und Automatisierungslösungen, die Unternehmen helfen, die CMMC-Konformität zu erreichen. Begleiten Sie uns auf diesem Weg und arbeiten Sie mit uns gemeinsam daran, die Cybersicherheitsbereitschaft in der gesamten Verteidigungsindustrie zu stärken und glaubwürdiger zu gestalten.

Die Macht des Beweises: CMMC-Konformität in Wettbewerbsglaubwürdigkeit verwandeln

Keysight gab eine Primärstudie in Auftrag, nachdem eine entscheidende Lücke im Umgang von Unternehmen mit CMMC-Vorbereitung festgestellt worden war. Obwohl sich die Compliance-Anforderungen stetig weiterentwickeln, fehlen vielen Unternehmen im gesamten DIB nach wie vor klare, evidenzbasierte Strategien, um die Einhaltung nachzuweisen und aufrechtzuerhalten.

„The Power of Proof“ untersucht diese Herausforderungen anhand von Erkenntnissen führender Experten aus den Bereichen Cybersicherheit, IT und Compliance und deckt auf, wo Fortschritte stagnieren und warum. Vor allem aber unterstreicht das Buch die wachsende Notwendigkeit, von reiner Pflichterfüllung zu einer glaubwürdigen, nachweisbasierten Bereitschaft überzugehen und CMMC von einer regulatorischen Belastung in einen Wettbewerbsvorteil zu verwandeln.

Erfahren Sie, was erforderlich ist, um die CMMC-Anforderungen auf jeder Ebene zu erfüllen.

Bewältigen Sie Ihre CMMC-Reise mit Zuversicht

Das white paper entmystifiziert das sich entwickelnde CMMC-Framework, schlüsselt die Anforderungen für die Stufen 1, 2 und 3 auf und bietet praktische Lösungen, die Ihnen dabei helfen, sich sicher vorzubereiten.

Erstellen Sie Ihren CMMC-Fahrplan: Stufen 1–3

Checkliste für Stufe 1

Erhalten Sie eine einfache, leicht zu befolgende Checkliste mit den 15 wesentlichen Sicherheitsmaßnahmen, die in der FAR-Klausel 52.204-21 für die Einhaltung der Stufe 1 beschrieben sind - ideal für den Umgang mit Federal Contract Information (FCI) auf nicht klassifizierten Systemen.

Checkliste für Stufe 2

Verwenden Sie diese optimierte Checkliste, um die erweiterten Sicherheitsanforderungen für die Einhaltung von Level 2 zu erfüllen, einschließlich der mehr als 110 Kontrollen, die mit NIST SP 800-171 zum Schutz von Controlled Unclassified Information (CUI) abgestimmt sind.

Checkliste für Stufe 3

Greifen Sie auf eine übersichtliche, organisierte Liste fortschrittlicher Cybersicherheitspraktiken zu, die auf der Einhaltung von Level 2 mit 24 zusätzlichen erweiterten Praktiken auf der Grundlage von NIST SP 800-172 aufbaut und sich auf fortschrittlichen Bedrohungsschutz und proaktive Cybersicherheit konzentriert.

Entdecken Sie Cybersicherheitstestlösungen zur Beschleunigung Ihrer Abwehrmaßnahmen

Vertiefen Sie Ihr Wissen über bewährte Ansätze zur Vorbereitung auf die Einhaltung der Vorschriften.

Finden Sie die Lösungen, die Sie benötigen, um die CMMC-Anforderungen auf jeder Ebene zu erfüllen.

Bereich |

Praxis Nr. |

Name der Anforderung |

Produkt |

|---|---|---|---|

| System- und Kommunikationsschutz | SC.L1-b.1.x |

Begrenzungsschutz (FCI) |

Netzwerk-Paket-Broker |

| System- und Informationsintegrität | SI.L1-b.1.xii |

Behebung von Mängeln (FCI) |

|

| System- und Informationsintegrität | SI.L2-3.14.1 | Behebung von Mängeln (CUI) | Bedrohungssimulator |

Beweisen Sie, dass Ihr Netzwerk sicher ist - mit dem Keysight Threat Simulator

Bereich |

Praxis Nr. |

Name der Anforderung |

Produkt |

|---|---|---|---|

| System- und Kommunikationsschutz | SC.L2-3.13.1 |

Grenzschutz (CUI) |

Netzwerk-Paket-Broker |

| System- und Informationsintegrität | SI.L2-3.14.6 |

Überwachung der Kommunikation auf Angriffe |

|

| Bewertung der Sicherheit | CA.L2-3.12.3 | Überwachung der Sicherheitskontrolle | Bedrohungssimulator und Netzwerk-Paket-Broker |

| Bewertung der Sicherheit | CA.L2-3.12.1 | Bewertung der Sicherheitskontrolle |

Bedrohungssimulator und Cyperf |

| Risikobewertung | RA.L3-3.11.1 | Schwachstellen-Scan | IoT-Sicherheitsbewertung |

| Reaktion auf Vorfälle | IR.L2-3.6.3 | Tests zur Reaktion auf Zwischenfälle | Bedrohungssimulator und Cyber Range |

| Reaktion auf Vorfälle | IR.L2-3.6.1 | Behandlung von Vorfällen | Bedrohungssimulator, Cyber Range und unser Flyaway Kit |

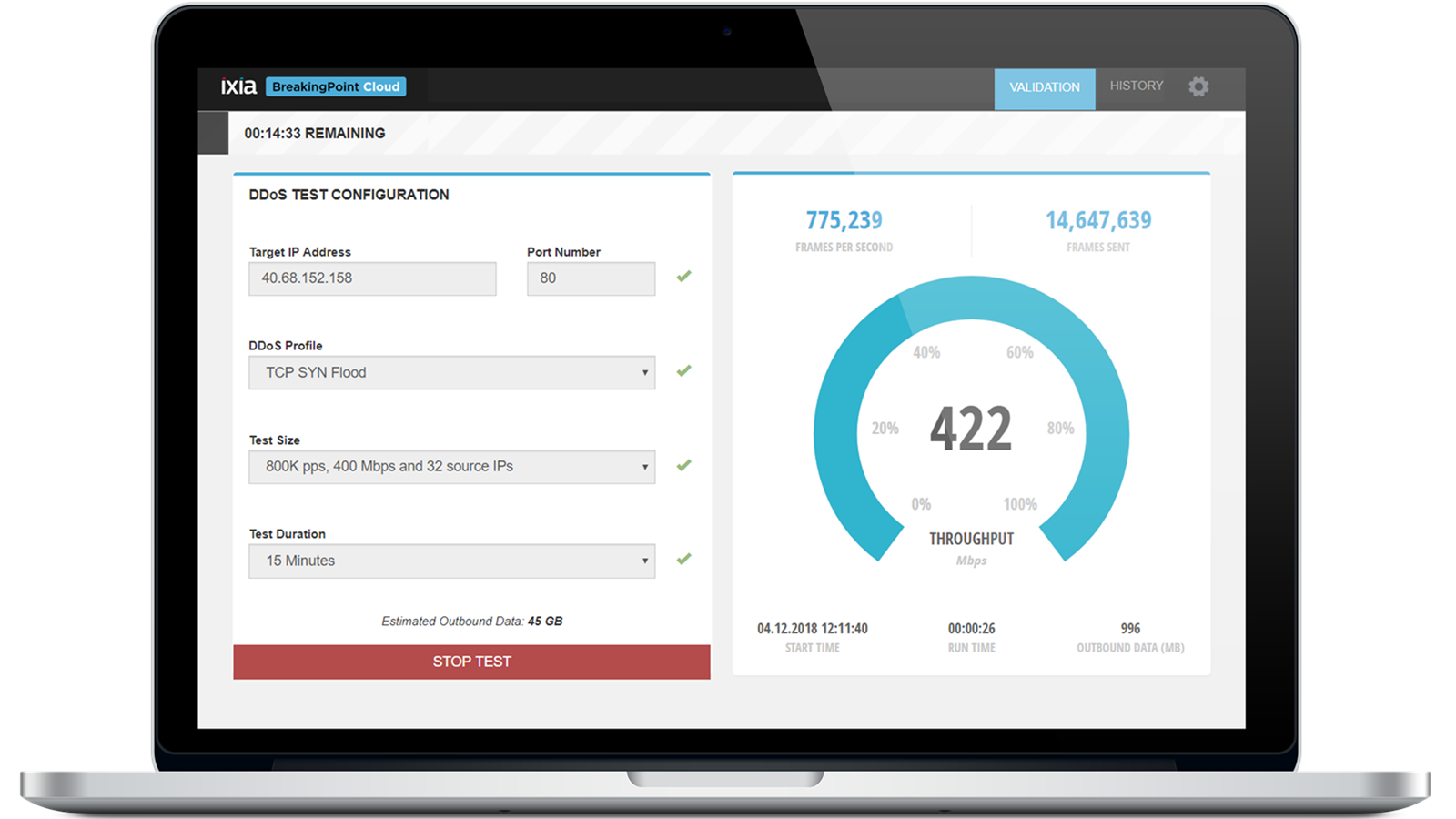

| Konfigurationsmanagement | CM.L2-3.4.4 | Analyse der Auswirkungen auf die Sicherheit | BreakingPoint, Bedrohungssimulator und Cyperf |

| Prüfung und Rechenschaftspflicht | AU.L2-3.3.7 | Maßgebliche Zeitquelle | TimeKeeper |

| Prüfung und Rechenschaftspflicht | AU.L2-3.3.1 | System-Überprüfung | Netzwerk-Paket-Broker |

| Sensibilisierung und Schulung | AT.L2-3.2.2 | Rollenbasierte Ausbildung | Cyber-Bereich |

| Zugangskontrolle | AC.L2-3.1.3 | Kontrolle des CUI-Flusses | Cyperf |

Bereich |

Praxis Nr. |

Name der Anforderung |

Produkt |

|---|---|---|---|

| System- und Informationsintegrität | SI.L3-3.14.3 |

Bedrohungsinformationen zu spezifischen Bedrohungen |

Bedrohungssimulator und Anwendungs-Bedrohungsanalyse |

| System- und Informationsintegrität | SI.L3-3.14.3 |

Spezialisierte Vermögenssicherung |

|

| Bewertung der Sicherheit | CA.L3-3.12.1 | Automatisierte Penetrationstests | Bedrohungssimulator |

| Risikobewertung | RA.L3-3.11.5 | Wirksamkeit der Sicherheitslösung | Bedrohungssimulator, Cyperf und BreakingPoint |

| Risikobewertung | RA.L3-3.11.2 | Jagd auf Bedrohungen |

Bedrohungssimulator und Netzwerk-Paket-Broker |

| Risikobewertung | RA.L3-3.11.6 | Reaktion auf Risiken in der Lieferkette | IoT-Sicherheitsbewertung |

| Risikobewertung | RA.L3-3.11.1 | Risikobewertung auf der Grundlage von Informationen über Bedrohungen |

Bedrohungssimulator |

| Reaktion auf Vorfälle | IR.L3-3.6.2 | Team für die Reaktion auf Cybervorfälle | Bedrohungssimulator und Netzwerk-Paket-Broker |

| Reaktion auf Vorfälle | IR.L3-3.6.1 | Zentrum für Sicherheitsmaßnahmen | Bedrohungssimulator, Cyber Range und Netzwerk-Paket-Broker |

| Identifizierung und Authentifizierung | CM.L3-3.5.1 | Bidirektionale Authentifizierung | Cyperf und Keysight Eggplant |

| Konfigurationsmanagement | CM.L3-3.4.3 | Automatisierte Bestandsaufnahme | Netzwerk-Paket-Broker |

| Konfigurationsmanagement | CM.L3-3.4.2 | Automatisierte Mechanismen zur Erkennung falsch konfigurierter oder nicht autorisierter Komponenten | Bedrohungssimulator |

| Konfigurationsmanagement | CM.L3-3.4.1 | Autorisiertes Repository |

Bedrohungssimulator |

| Sensibilisierung und Schulung | AT.L3-3.2.2 | Praktische Trainingsübungen | Cyber-Bereich |

| Sensibilisierung und Schulung | AT.L3-3.2.1 | Advanced Bedrohungsbewusstsein | Cyber-Bereich |

Hol dir das Essential CMMC-Leitfaden

Wenn Sie mit kontrollierten, nicht klassifizierten Informationen (CUI) umgehen oder in der Lieferkette des Verteidigungsministeriums arbeiten, ist die CMMC-Bereitschaft entscheidend. Unser neuester Leitfaden zeigt Ihnen, was Sie über die Zertifizierung und die Reduzierung von Verzögerungen wissen müssen.

Sie brauchen Hilfe oder haben Fragen?