Choose a country or area to see content specific to your location

O que você está procurando?

-

-

Designer de interconexões 3D

O 3D Interconnect Designer oferece um ambiente flexível de modelagem e otimização para qualquer estrutura avançada de interconexão, incluindo chiplets, chips empilhados, pacotes e placas de circuito impresso (PCBs).

-

Economize até 50% na compra de um osciloscópio XR8

Obtenha uma validação digital mais rápida e por um preço menor com a troca de aparelhos.

-

Descubra o Keysight AI Data Center Builder

Emule todas as partes da infraestrutura do seu centro de dados. Emule tudo. Otimize tudo.

-

Acelere a análise de sinais com as aplicações de medição da Série X

Utilize mais de 25 aplicativos da Série X para analisar, demodular e solucionar problemas em sinais nas áreas de comunicações sem fio, aeroespacial/defesa, interferência eletromagnética (EMI) e ruído de fase.

-

Apresentando os corretores de pacotes aprimorados por IA

Com memória e armazenamento extras, esses NPBs aprimorados executam o software de segurança e monitoramento de desempenho de IA da Keysight e a pilha de IA.

-

Teste preciso em circuito para produção

Realize testes rápidos e precisos em nível de placa com ICT robusto em linha e fora de linha, projetado para a fabricação moderna.

-

Acelere seu mecanismo de inovação

Explore planos de suporte com curadoria, priorizados para mantê-lo inovando com velocidade.

-

-

Transmita dados I/Q de 120 MHz para o seu laptop em campoIdentifique interferências com software de gerenciamento de espectro pós-processamento em laboratório.

Encontre a solução de alimentação ATE ideal

Encontre a solução de alimentação ATE idealUse esta ferramenta de seleção para identificar rapidamente a melhor fonte de alimentação para suas necessidades de ATE (Equipamentos de Teste Automático) nas áreas aeroespacial e de defesa.

-

- Soluções

-

Explore o conteúdo de autoria de engenheiros e uma vasta base de conhecimento com milhares de oportunidades de aprendizado.

O Keysight Learn oferece conteúdo imersivo sobre tópicos de interesse, incluindo soluções, blogs, eventos e muito mais.

-

Acesso rápido às tarefas de autoajuda mais frequentes relacionadas ao suporte.

Conteúdo adicional para atender às necessidades de seu produto.

Faça mais com os serviços da KeysightExplore os serviços para acelerar cada etapa de sua jornada de inovação.

Emulação de ataques de segurança

Inteligência de segurança dinâmica para estar um passo à frente dos ataques

-

Aceleradores de hardware para testes de segurança

Testes de aplicativos e segurança em toda a empresa, de qualquer lugar

-

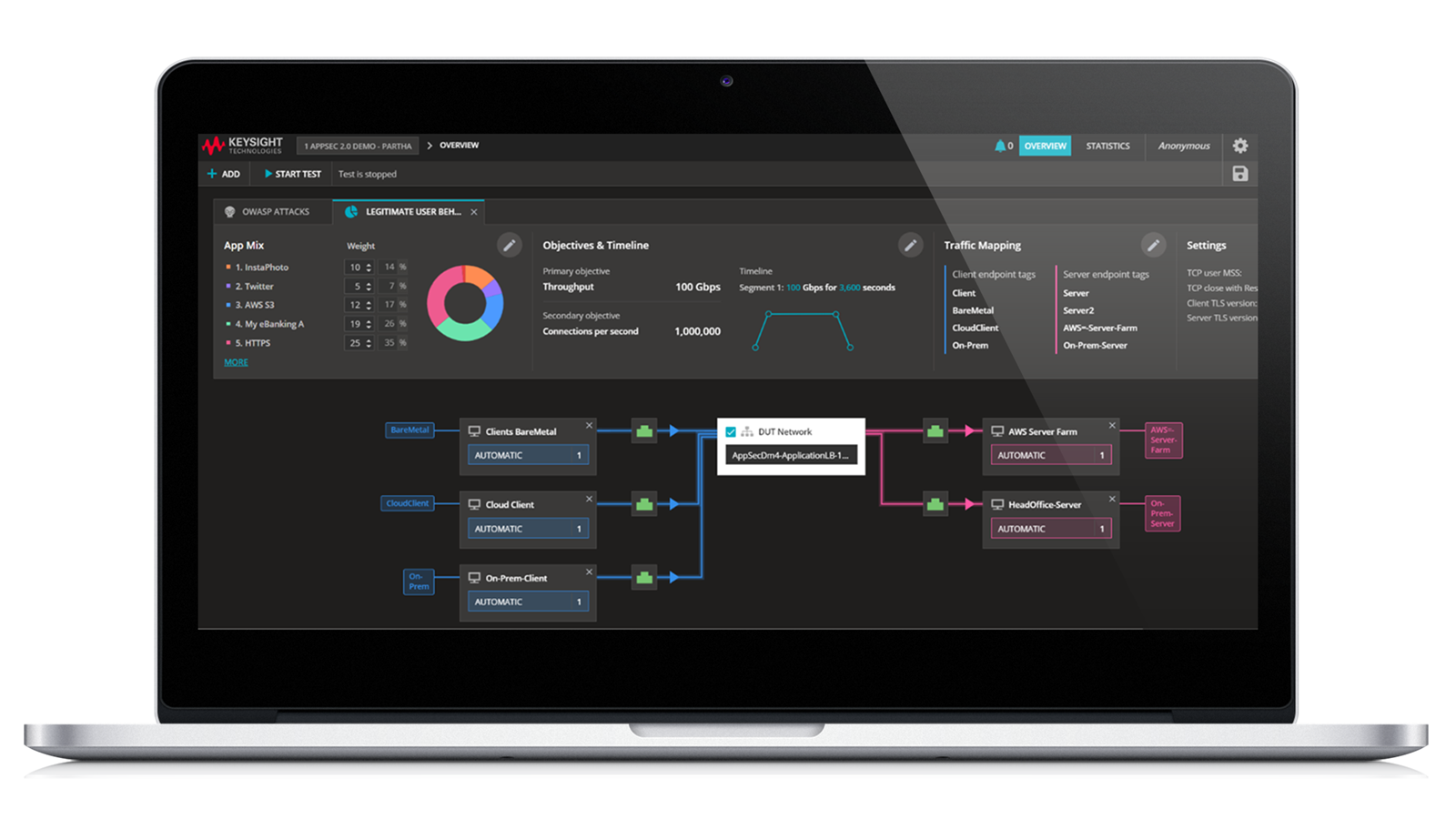

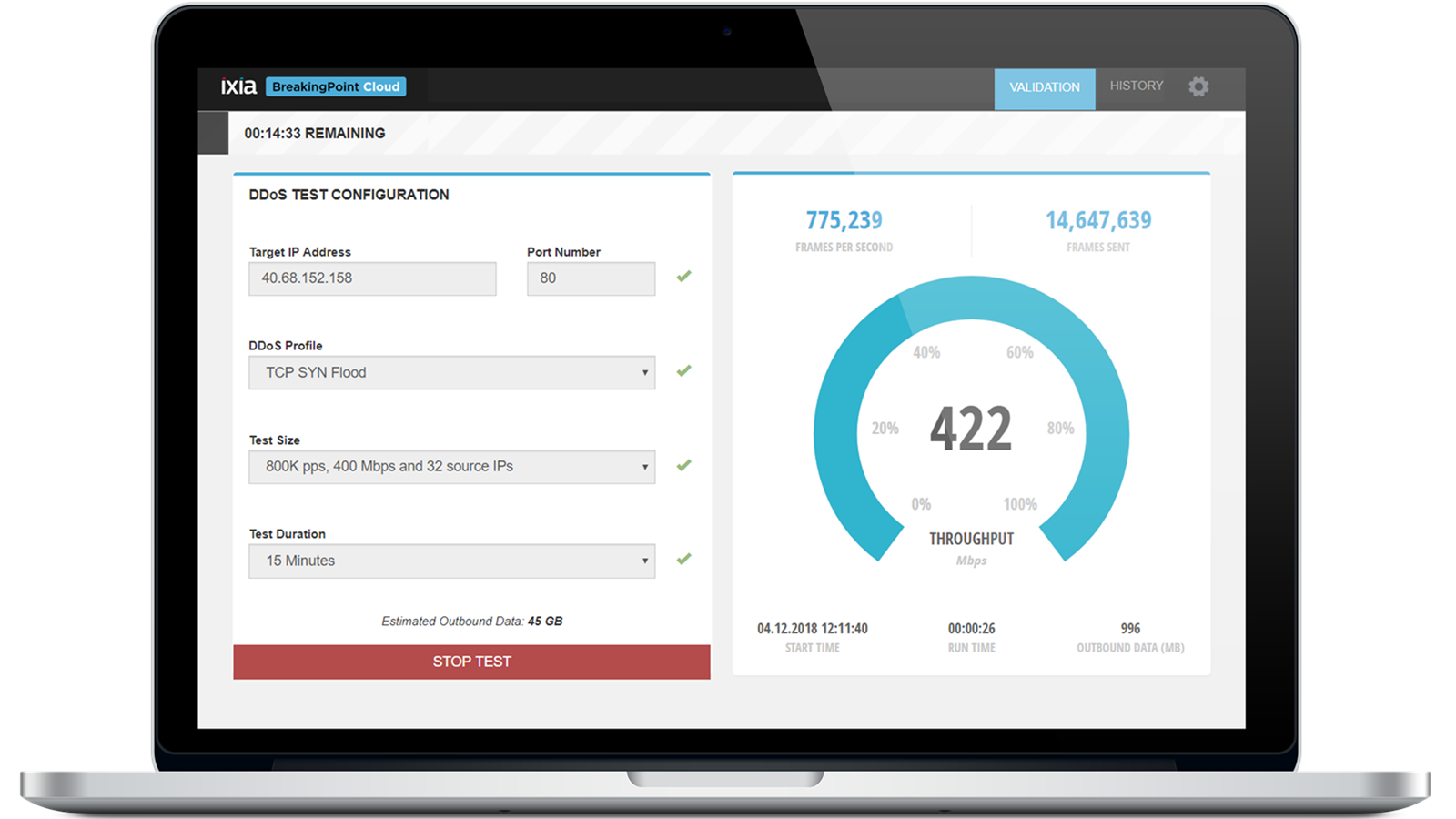

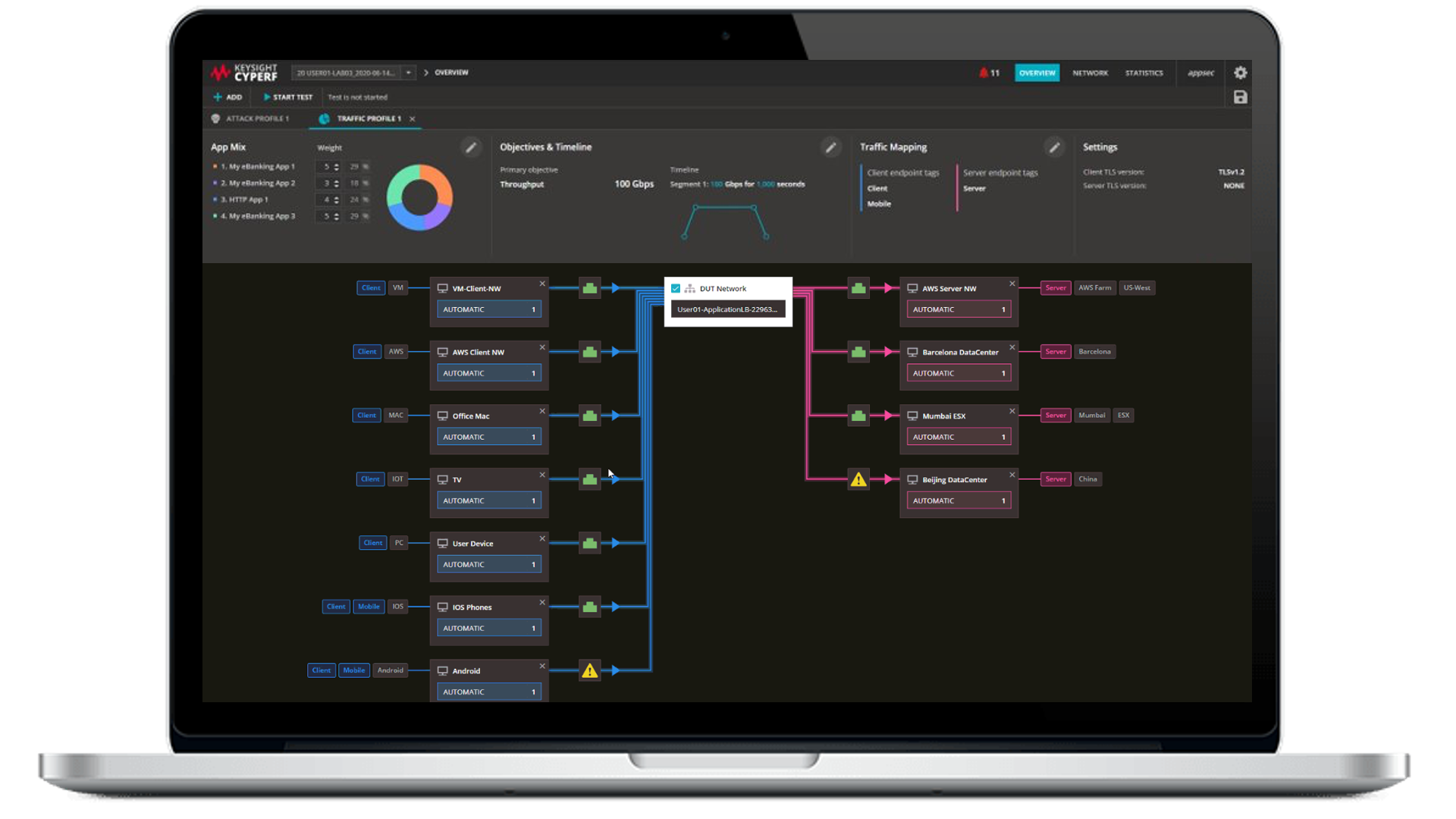

Software de emulação de ataques de segurança

Simule ataques sofisticados, valide controles e garanta a preparação cibernética

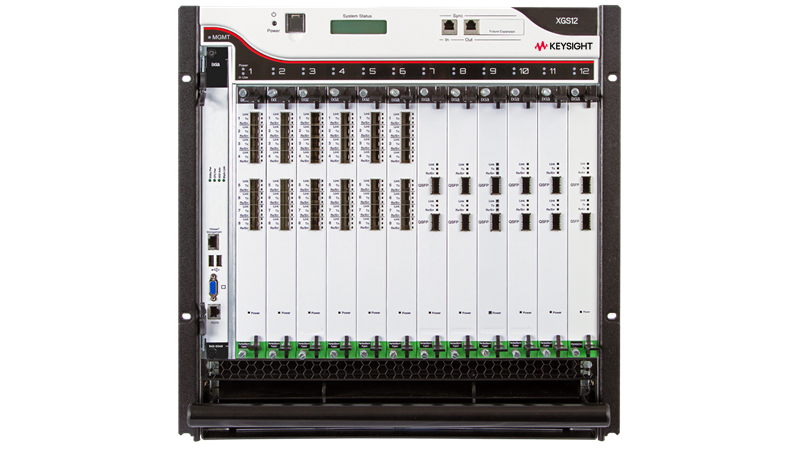

Aceleradores de hardware para testes de segurança

Os aceleradores de hardware da Keysight para testes de segurança oferecem validação realista e de alto estresse da infraestrutura de rede, desde a simulação de milhões de usuários até a reprodução de tráfego criptografado e ameaças maliciosas. Projetados para oferecer velocidade, escalabilidade e precisão, eles ajudam as equipes a descobrir lacunas de desempenho e segurança antes da implantação. Ideais para empresas, telecomunicações e provedores de nuvem, essas plataformas garantem que firewalls, sistemas de tráfego e redes de latência ultrabaixa atendam às demandas do mundo real. Com realismo e controle incomparáveis, os aceleradores de hardware permitem resultados significativos nos quais você pode confiar. Precisa de ajuda para selecionar? Confira os recursos abaixo.

Software de emulação de ataques de segurança

O software de emulação de ataques de segurança da Keysight permite que as organizações avaliem e melhorem continuamente sua resiliência cibernética. Sejam implantadas em pipelines nativos da nuvem, ambientes virtuais ou redes de produção, essas soluções oferecem tráfego realista, inteligência de ameaças atualizada e validação completa. Use essas soluções para validar arquiteturas Zero Trust, testar pontos de aplicação ou expor lacunas nos fluxos de trabalho de detecção e resposta. Nosso software de emulação permite que as equipes de segurança, DevOps e conformidade realizem testes com confiança, sem colocar em risco os ambientes de produção. Precisa de ajuda para selecionar? Confira os recursos abaixo.

Aceleradores de hardware para testes de segurança

Os aceleradores de hardware da Keysight para testes de segurança oferecem validação realista e de alto estresse da infraestrutura de rede, desde a simulação de milhões de usuários até a reprodução de tráfego criptografado e ameaças maliciosas. Projetados para oferecer velocidade, escalabilidade e precisão, eles ajudam as equipes a descobrir lacunas de desempenho e segurança antes da implantação. Ideais para empresas, telecomunicações e provedores de nuvem, essas plataformas garantem que firewalls, sistemas de tráfego e redes de latência ultrabaixa atendam às demandas do mundo real. Com realismo e controle incomparáveis, os aceleradores de hardware permitem resultados significativos nos quais você pode confiar. Precisa de ajuda para selecionar? Confira os recursos abaixo.

Aceleradores de hardware para testes de segurança

Os aceleradores de hardware da Keysight para testes de segurança oferecem validação realista e de alto estresse da infraestrutura de rede, desde a simulação de milhões de usuários até a reprodução de tráfego criptografado e ameaças maliciosas. Projetados para oferecer velocidade, escalabilidade e precisão, eles ajudam as equipes a descobrir lacunas de desempenho e segurança antes da implantação. Ideais para empresas, telecomunicações e provedores de nuvem, essas plataformas garantem que firewalls, sistemas de tráfego e redes de latência ultrabaixa atendam às demandas do mundo real. Com realismo e controle incomparáveis, os aceleradores de hardware permitem resultados significativos nos quais você pode confiar. Precisa de ajuda para selecionar? Confira os recursos abaixo.

Software de emulação de ataques de segurança

O software de emulação de ataques de segurança da Keysight permite que as organizações avaliem e melhorem continuamente sua resiliência cibernética. Sejam implantadas em pipelines nativos da nuvem, ambientes virtuais ou redes de produção, essas soluções oferecem tráfego realista, inteligência de ameaças atualizada e validação completa. Use essas soluções para validar arquiteturas Zero Trust, testar pontos de aplicação ou expor lacunas nos fluxos de trabalho de detecção e resposta. Nosso software de emulação permite que as equipes de segurança, DevOps e conformidade realizem testes com confiança, sem colocar em risco os ambientes de produção. Precisa de ajuda para selecionar? Confira os recursos abaixo.

Software de emulação de ataques de segurança

O software de emulação de ataques de segurança da Keysight permite que as organizações avaliem e melhorem continuamente sua resiliência cibernética. Sejam implantadas em pipelines nativos da nuvem, ambientes virtuais ou redes de produção, essas soluções oferecem tráfego realista, inteligência de ameaças atualizada e validação completa. Use essas soluções para validar arquiteturas Zero Trust, testar pontos de aplicação ou expor lacunas nos fluxos de trabalho de detecção e resposta. Nosso software de emulação permite que as equipes de segurança, DevOps e conformidade realizem testes com confiança, sem colocar em risco os ambientes de produção. Precisa de ajuda para selecionar? Confira os recursos abaixo.

Valide o Zero Trust em ambientes de nuvem distribuídos

Proteger ambientes modernos de nuvem distribuída requer soluções que combinem realismo, escalabilidade e confiança. A plataforma de emulação de ataques de segurança da Keysight permite validar arquiteturas Zero Trust em relação ao tráfego real, cargas de trabalho criptografadas e cenários de ataques avançados em velocidades hiperescala de até 400GE. Com validação abrangente de desempenho e segurança, você pode descobrir pontos fracos antecipadamente, otimizar defesas e ficar à frente das ameaças cibernéticas em evolução com confiança.

Encontre softwares e acessórios compatíveis com sua solução de emulação de ataques de segurança

Escolha entre uma ampla variedade de softwares de segurança, controle e específicos para aplicações ou acessórios, como cabos, placas de interface de rede de alto desempenho, módulos de temporização, kits de montagem em rack e muito mais.

Explore os casos de uso da emulação de ataques à segurança

Suporte para uma ampla gama de aplicações em vários setores, descubra todas elas.

Comunicação com fio

Validação de redes zero trust com tráfego real e emulação de ataques.

TI empresarial

Protegendo implantações críticas de IoT com testes de segurança de dispositivos e simulação de violações e ataques.

Comunicação sem fio

Teste de conformidade para dispositivos IoT com avaliação de segurança automatizada.

TI empresarial

Validação da qualidade do serviço de voz e vídeo com monitoramento sintético.

TI empresarial

Testando o acesso e o desempenho da VPN com monitoramento sintético.

Serviços e suporte

Inove rapidamente com planos de suporte personalizados e tempos de resposta e resolução priorizados.

Obtenha assinaturas previsíveis baseadas em locação e soluções completas de gerenciamento do ciclo de vida para atingir suas metas de negócios mais rapidamente.

Experimente um serviço diferenciado como assinante do KeysightCare para obter respostas técnicas comprometidas e muito mais.

Garanta que seu sistema de teste funcione de acordo com as especificações e atenda às normas locais e globais.

Faça medições rapidamente com treinamento interno ministrado por instrutor e eLearning.

Faça o download do software Keysight ou atualize seu software para a versão mais recente.

Perguntas frequentes

A emulação de ataques de segurança consiste na reprodução controlada de ameaças realistas e de tráfego legítimo para verificar se os controles de segurança funcionam conforme o esperado em um ambiente de teste.

A solução adequada deve estar alinhada ao modelo de implantação, à escala da rede, ao realismo do tráfego e ao objetivo de validação em casos de uso corporativos, na nuvem ou no setor de telecomunicações, ao mesmo tempo em que oferece suporte a estruturas de validação de segurança relevantes e resultados mensuráveis. Os principais resultados incluem taxas de detecção de ataques, redução de falsos positivos, impacto na latência, taxa de transferência sob carga e estabilidade do controle em condições de tráfego misto. A Keysight atende a essas necessidades de validação em redes de produção, ambientes virtuais e pipelines nativos da nuvem.

Uma solução de emulação de ataques de segurança é um sistema que reproduz ameaças realistas e tráfego de aplicativos para validar os controles de segurança em condições reais.

Os principais recursos incluem inteligência contra ameaças, realismo do tráfego, escalabilidade, automação e validação completa em todos os pontos de aplicação de segurança. Esses recursos são importantes porque a validação de segurança depende de resultados mensuráveis, como taxas de ataques bloqueados, cobertura de detecção, latência, taxa de transferência, tratamento de tráfego criptografado e repetibilidade ao longo dos ciclos de teste. A Keysight possibilita esses fluxos de trabalho de validação em redes de produção, ambientes virtuais e ambientes nativos da nuvem.

A emulação de ataques de segurança reproduz ameaças realistas e tráfego legítimo em um ambiente controlado e repetível para avaliar o desempenho das defesas sob carga.

Os principais resultados incluem a eficácia da detecção, a latência, a taxa de transferência e a resiliência em condições realistas. Os testes de penetração são uma iniciativa conduzida por especialistas, focada na identificação de vulnerabilidades exploráveis dentro de um escopo definido. A simulação de violação e ataque (BAS) é tipicamente uma abordagem automatizada usada para validar continuamente se os controles de segurança detectam e respondem a comportamentos conhecidos de invasores. Na prática, a emulação de ataques enfatiza resultados de validação realistas para ambientes de segurança corporativos, em nuvem e de telecomunicações, enquanto os testes de penetração enfatizam as descobertas e a BAS enfatiza a validação contínua dos controles. A Keysight oferece suporte a esses fluxos de trabalho de validação de segurança em ambientes corporativos modernos.

A emulação de ataques de segurança integra-se ao DevSecOps, aos pipelines de CI/CD e aos fluxos de trabalho de validação contínua de segurança, fornecendo cenários repetíveis e automatizados de ameaças e tráfego que podem ser executados ao longo de todo o ciclo de lançamento.

Isso permite avaliar resultados mensuráveis, como eficácia de detecção, impacto na latência, degradação da taxa de transferência, consistência na aplicação de políticas e rastreamento de regressões após atualizações de código, configuração ou infraestrutura. A Keysight aplica a emulação de ataques de segurança à validação contínua em pipelines nativos da nuvem, ambientes virtuais e redes de produção.

A emulação de ataques verifica como os controles e sistemas de segurança respondem a ameaças realistas, tráfego legítimo, cargas de trabalho criptografadas e condições operacionais mistas. Isso inclui firewalls, sistemas de prevenção de intrusões, arquiteturas Zero Trust, pontos de aplicação de políticas e fluxos de trabalho de detecção e resposta em ambientes corporativos, de nuvem e de telecomunicações.

Os resultados mensuráveis incluem taxas de bloqueio, cobertura de detecção, latência durante a inspeção, taxa de transferência sob ataque e continuidade do serviço em condições de alta carga. A Keysight oferece suporte à emulação de ataques para esses fluxos de trabalho de validação de segurança.

A eficácia da emulação de ataques de segurança e o retorno sobre o investimento são medidos pela forma como os resultados da validação demonstram melhorias na postura de segurança ao longo do tempo.

Entre as medidas úteis estão as taxas de detecção, o volume de ameaças bloqueadas, a redução de lacunas de configuração, a diminuição de falsos positivos, a latência e a taxa de transferência estáveis durante ataques, ciclos de correção mais rápidos e menos falhas de controle durante exercícios de validação corporativa. Análises detalhadas, relatórios estruturados e cenários repetíveis e prontos para auditoria também contribuem para a melhoria contínua e a elaboração de relatórios de conformidade. A Keysight oferece suporte à validação contínua da segurança, o que ajuda a fortalecer a postura de segurança cibernética.

A emulação de ataques de segurança avalia como firewalls, sistemas de prevenção de intrusões e outros dispositivos de segurança respondem a ameaças realistas, tráfego legítimo, cargas de trabalho criptografadas e condições operacionais mistas. Os principais resultados incluem taxas de bloqueio, cobertura de detecção, latência durante a inspeção, taxa de transferência sob ataque e continuidade do serviço.

Essa forma de validação de segurança ajuda a identificar pontos cegos, configurações incorretas e gargalos de desempenho que podem não ser detectados em testes isolados. A Keysight oferece suporte à emulação de ataques para validar controles de segurança modernos em ambientes corporativos, de nuvem e de telecomunicações.

A emulação de ataques de segurança consiste na reprodução controlada de ameaças realistas e de tráfego legítimo para validar o desempenho dos controles de segurança em condições reais de operação. Entre os resultados importantes estão a eficácia da detecção, o impacto na latência, a taxa de transferência sob carga, a resiliência das políticas e a continuidade do serviço em cenários de tráfego misto.

Isso é importante para a validação da segurança cibernética moderna, pois os testes estáticos ou isolados muitas vezes não conseguem captar como os controles se comportam em tráfego criptografado, tráfego de aplicativos e ataques simultâneos. A Keysight oferece suporte à emulação de ataques de segurança para validação em redes de produção, ambientes virtuais e infraestruturas nativas da nuvem.