Choose a country or area to see content specific to your location

Können wir Ihnen behilflich sein?

-

-

3D Interconnect Designer

3D Interconnect Designer bietet eine flexible Modellierungs- und Optimierungsumgebung für jede Art von fortschrittlicher Verbindungsstruktur, einschließlich Chiplets, gestapelten Chips, Gehäusen und Leiterplatten.

-

Sparen Sie bis zu 50 % beim Kauf eines XR8-Oszilloskops

Profitieren Sie von einer schnelleren digitalen Fahrzeugvalidierung zu geringeren Kosten mit einer Inzahlungnahme.

-

Entdecken Sie den Keysight AI Data Center Builder

Simulieren Sie jeden Teil Ihrer Rechenzentrumsinfrastruktur. Simulieren Sie alles. Optimieren Sie alles.

-

Beschleunigen Sie die Signalanalyse mit den Messanwendungen der X-Serie.

Nutzen Sie mehr als 25 Anwendungen der X-Serie zur Analyse, Demodulation und Fehlerbehebung von Signalen in den Bereichen drahtlose Kommunikation, Luft- und Raumfahrt/Verteidigung, elektromagnetische Störungen und Phasenrauschen.

-

Einführung KI-gestützter Paketbroker

Mit zusätzlichem Speicher und Speicherplatz können diese verbesserten NPBs die KI-Sicherheits- und Leistungsüberwachungssoftware sowie den KI-Stack von Keysight ausführen.

-

Präzisionsprüfung im laufenden Betrieb für die Produktion

Erreichen Sie schnelle und präzise Tests auf Platinenebene mit robusten Inline- und Offline-ICT-Systemen, die für die moderne Fertigung entwickelt wurden.

-

Beschleunigen Sie Ihren Innovationsmotor

Informieren Sie sich über kuratierte Support-Pläne, die nach Prioritäten geordnet sind, um Ihre Innovationsgeschwindigkeit aufrechtzuerhalten.

-

-

Streamen Sie 120-MHz-I/Q-Daten direkt im Feld auf Ihren Laptop.Punktgenaue Störungen mit der Nachbearbeitungssoftware für das Spektrummanagement im Labor.

Finden Sie die passende ATE-Stromversorgungslösung

Finden Sie die passende ATE-StromversorgungslösungMit diesem Auswahltool können Sie schnell das beste Netzteil für Ihre ATE-Anforderungen im Bereich Luft- und Raumfahrt sowie Verteidigung ermitteln.

-

- Lösungen

-

Entdecken Sie von Ingenieuren verfasste Inhalte und eine umfangreiche Wissensdatenbank mit Tausenden von Lernmöglichkeiten.

AusgewähltKeysight Learn bietet umfassende Inhalte zu interessanten Themen, darunter Lösungen, Blogs, Veranstaltungen und mehr.

Mein Lern-DashboardVerfolgen. Entdecken. Personalisieren.

Alles an einem Ort. - Kaufen

-

Schneller Zugriff auf die häufigsten unterstützungsbezogenen Selbsthilfeaufgaben.

Zusätzliche Inhalte zur Unterstützung Ihrer Produktanforderungen.

Mehr erreichen mit Keysight ServicesEntdecken Sie Dienstleistungen, die jeden Schritt Ihrer Innovationsreise beschleunigen.

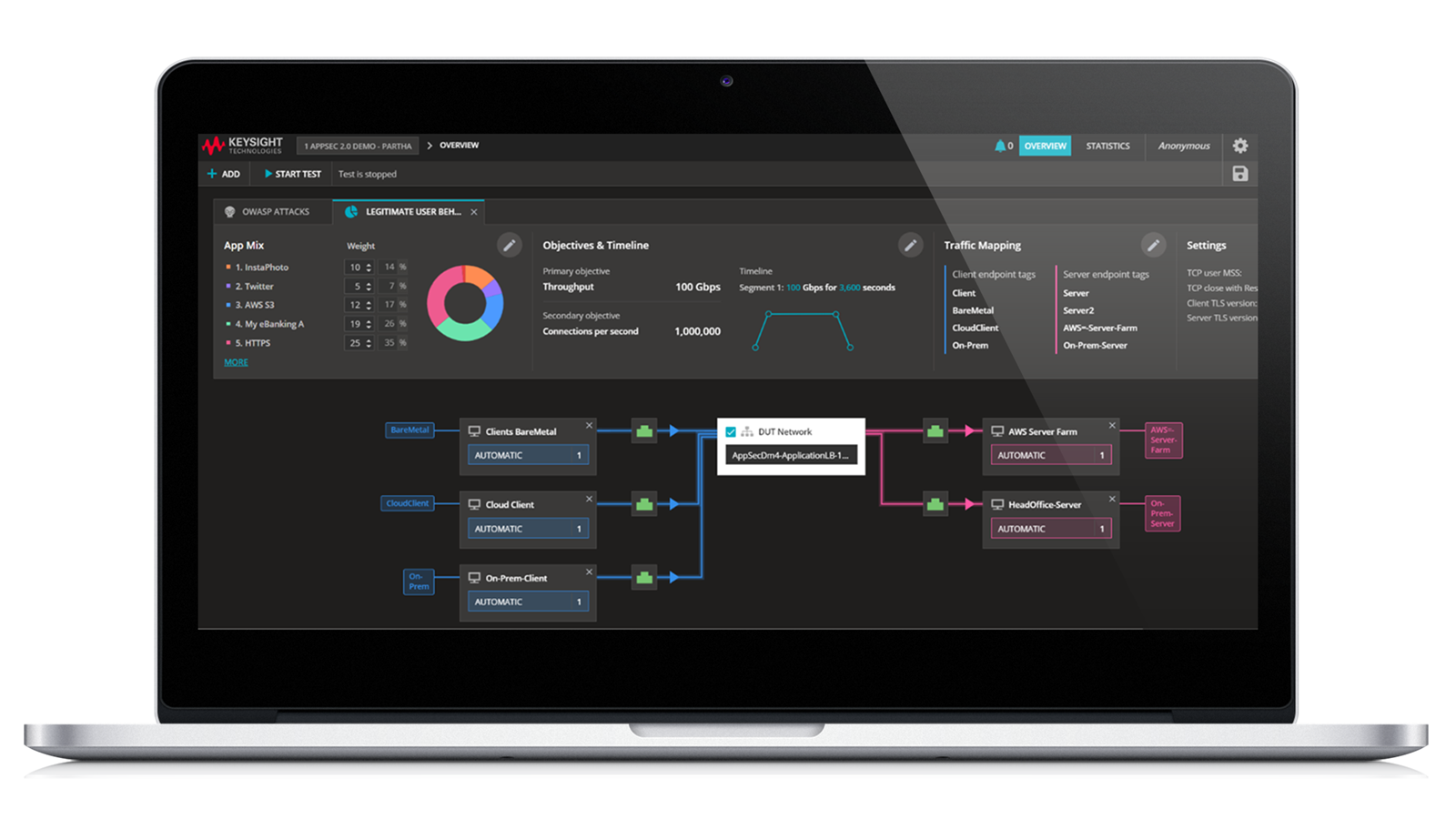

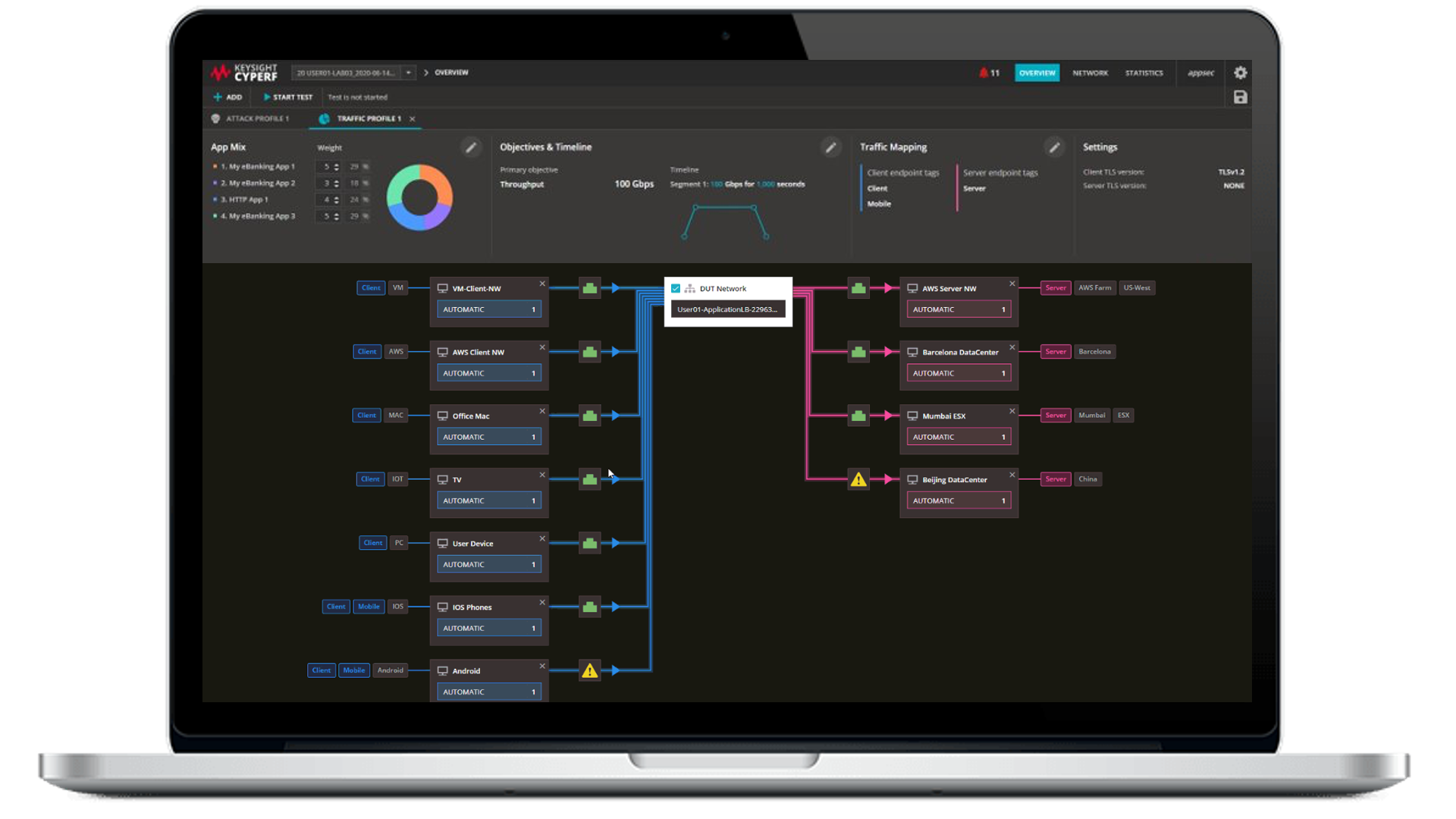

Simulation eines Sicherheitsangriffs

Dynamische Sicherheitsinformationen, um Angriffen immer einen Schritt voraus zu sein

-

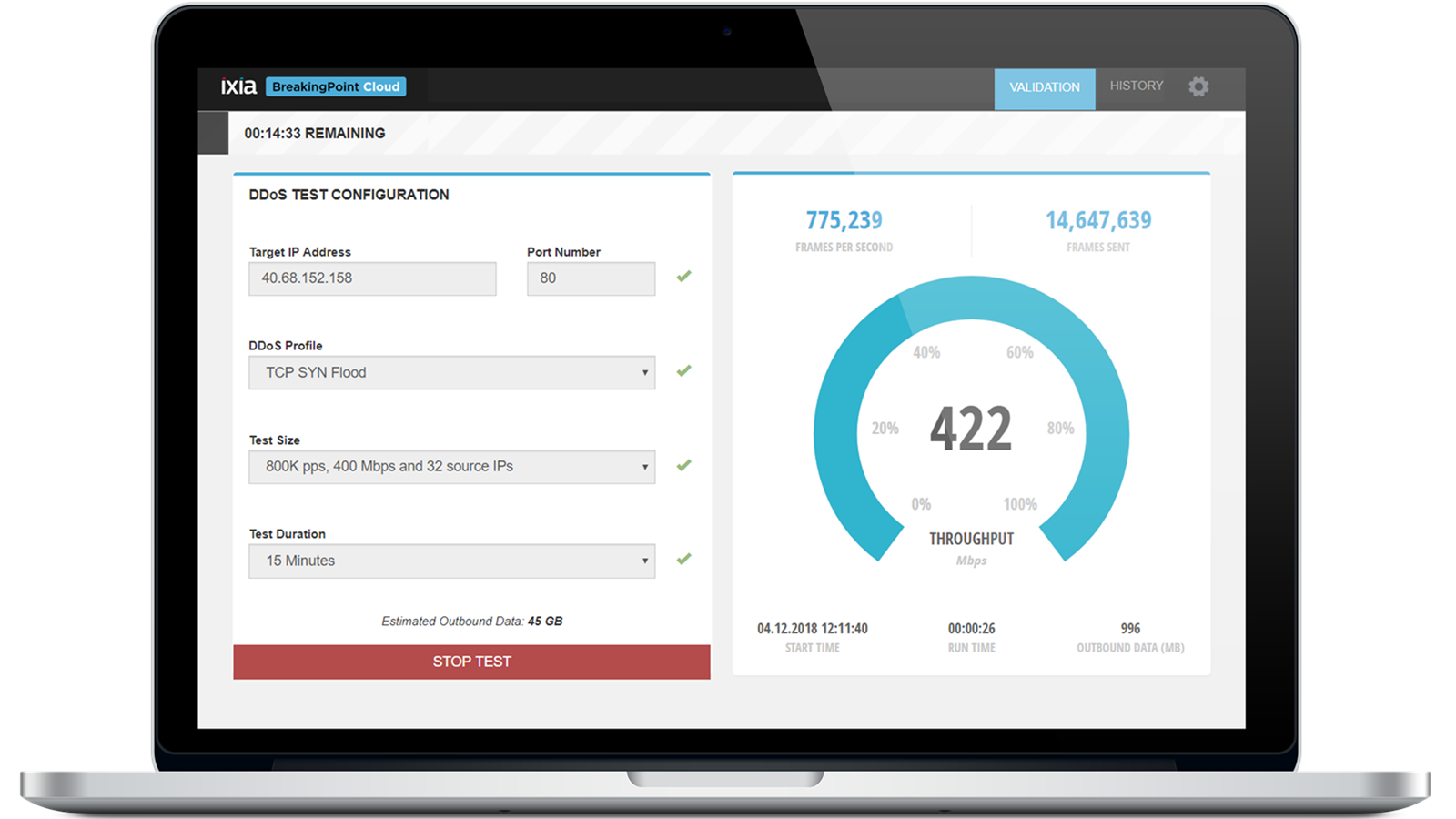

Hardwarebeschleuniger für Sicherheitstests

Unternehmensweite Anwendungs- und Sicherheitstests von überall

-

Software zur Simulation von Sicherheitsangriffen

Komplexe Angriffe simulieren, Kontrollen validieren und die Cybersicherheit gewährleisten

Hardwarebeschleuniger für Sicherheitstests

Keysight Hardware-Beschleuniger für Sicherheitstests ermöglichen realistische Validierungen von Netzwerkinfrastrukturen unter hoher Belastung – von der Simulation von Millionen von Nutzern bis hin zur Reproduktion verschlüsselten Datenverkehrs und bösartiger Bedrohungen. Sie sind auf Geschwindigkeit, Skalierbarkeit und Präzision ausgelegt und helfen Teams, Leistungs- und Sicherheitslücken vor der Implementierung aufzudecken. Diese Plattformen sind ideal für Unternehmen, Telekommunikationsanbieter und Cloud-Anbieter und gewährleisten, dass Firewalls, Verkehrssysteme und Netzwerke mit extrem niedriger Latenz den Anforderungen der Praxis gerecht werden. Dank ihres unübertroffenen Realismus und ihrer umfassenden Kontrolle liefern die Hardware-Beschleuniger aussagekräftige und verlässliche Ergebnisse. Benötigen Sie Hilfe bei der Auswahl? Nutzen Sie die folgenden Ressourcen.

Software zur Simulation von Sicherheitsangriffen

Die Sicherheitsangriffssimulationssoftware von Keysight ermöglicht es Unternehmen, ihre Cyberresilienz kontinuierlich zu bewerten und zu verbessern. Ob in Cloud-nativen Pipelines, virtuellen Umgebungen oder Produktionsnetzwerken eingesetzt – diese Lösungen bieten realistischen Datenverkehr, aktuelle Bedrohungsinformationen und eine umfassende Validierung. Nutzen Sie diese Lösungen, um Zero-Trust-Architekturen zu validieren, Kontrollpunkte zu testen oder Schwachstellen in Erkennungs- und Reaktionsabläufen aufzudecken. Unsere Simulationssoftware versetzt Sicherheits-, DevOps- und Compliance-Teams in die Lage, sicher zu testen, ohne Produktionsumgebungen zu gefährden. Benötigen Sie Hilfe bei der Auswahl? Sehen Sie sich die folgenden Ressourcen an.

Hardwarebeschleuniger für Sicherheitstests

Keysight Hardware-Beschleuniger für Sicherheitstests ermöglichen realistische Validierungen von Netzwerkinfrastrukturen unter hoher Belastung – von der Simulation von Millionen von Nutzern bis hin zur Reproduktion verschlüsselten Datenverkehrs und bösartiger Bedrohungen. Sie sind auf Geschwindigkeit, Skalierbarkeit und Präzision ausgelegt und helfen Teams, Leistungs- und Sicherheitslücken vor der Implementierung aufzudecken. Diese Plattformen sind ideal für Unternehmen, Telekommunikationsanbieter und Cloud-Anbieter und gewährleisten, dass Firewalls, Verkehrssysteme und Netzwerke mit extrem niedriger Latenz den Anforderungen der Praxis gerecht werden. Dank ihres unübertroffenen Realismus und ihrer umfassenden Kontrolle liefern die Hardware-Beschleuniger aussagekräftige und verlässliche Ergebnisse. Benötigen Sie Hilfe bei der Auswahl? Nutzen Sie die folgenden Ressourcen.

Hardwarebeschleuniger für Sicherheitstests

Keysight Hardware-Beschleuniger für Sicherheitstests ermöglichen realistische Validierungen von Netzwerkinfrastrukturen unter hoher Belastung – von der Simulation von Millionen von Nutzern bis hin zur Reproduktion verschlüsselten Datenverkehrs und bösartiger Bedrohungen. Sie sind auf Geschwindigkeit, Skalierbarkeit und Präzision ausgelegt und helfen Teams, Leistungs- und Sicherheitslücken vor der Implementierung aufzudecken. Diese Plattformen sind ideal für Unternehmen, Telekommunikationsanbieter und Cloud-Anbieter und gewährleisten, dass Firewalls, Verkehrssysteme und Netzwerke mit extrem niedriger Latenz den Anforderungen der Praxis gerecht werden. Dank ihres unübertroffenen Realismus und ihrer umfassenden Kontrolle liefern die Hardware-Beschleuniger aussagekräftige und verlässliche Ergebnisse. Benötigen Sie Hilfe bei der Auswahl? Nutzen Sie die folgenden Ressourcen.

Software zur Simulation von Sicherheitsangriffen

Die Sicherheitsangriffssimulationssoftware von Keysight ermöglicht es Unternehmen, ihre Cyberresilienz kontinuierlich zu bewerten und zu verbessern. Ob in Cloud-nativen Pipelines, virtuellen Umgebungen oder Produktionsnetzwerken eingesetzt – diese Lösungen bieten realistischen Datenverkehr, aktuelle Bedrohungsinformationen und eine umfassende Validierung. Nutzen Sie diese Lösungen, um Zero-Trust-Architekturen zu validieren, Kontrollpunkte zu testen oder Schwachstellen in Erkennungs- und Reaktionsabläufen aufzudecken. Unsere Simulationssoftware versetzt Sicherheits-, DevOps- und Compliance-Teams in die Lage, sicher zu testen, ohne Produktionsumgebungen zu gefährden. Benötigen Sie Hilfe bei der Auswahl? Sehen Sie sich die folgenden Ressourcen an.

Software zur Simulation von Sicherheitsangriffen

Die Sicherheitsangriffssimulationssoftware von Keysight ermöglicht es Unternehmen, ihre Cyberresilienz kontinuierlich zu bewerten und zu verbessern. Ob in Cloud-nativen Pipelines, virtuellen Umgebungen oder Produktionsnetzwerken eingesetzt – diese Lösungen bieten realistischen Datenverkehr, aktuelle Bedrohungsinformationen und eine umfassende Validierung. Nutzen Sie diese Lösungen, um Zero-Trust-Architekturen zu validieren, Kontrollpunkte zu testen oder Schwachstellen in Erkennungs- und Reaktionsabläufen aufzudecken. Unsere Simulationssoftware versetzt Sicherheits-, DevOps- und Compliance-Teams in die Lage, sicher zu testen, ohne Produktionsumgebungen zu gefährden. Benötigen Sie Hilfe bei der Auswahl? Sehen Sie sich die folgenden Ressourcen an.

Validierung von Zero Trust in verteilten Cloud-Umgebungen

Der Schutz moderner, verteilter Cloud-Umgebungen erfordert Lösungen, die Realismus, Skalierbarkeit und Zuverlässigkeit vereinen. Die Keysight-Plattform zur Simulation von Sicherheitsangriffen ermöglicht die Validierung von Zero-Trust-Architekturen anhand realer Datenströme, verschlüsselter Workloads und komplexer Angriffsszenarien mit Hyperscale-Geschwindigkeiten von bis zu 400 Gbit/s. Dank umfassender Leistungs- und Sicherheitsvalidierung lassen sich Schwachstellen frühzeitig erkennen, die Abwehr optimieren und sich so den sich ständig weiterentwickelnden Cyberbedrohungen sicher entgegenstellen.

Finden Sie kompatible Software und Zubehör für Ihre Sicherheitsangriffssimulationslösung

Wählen Sie aus einer breiten Palette an Sicherheits-, Steuerungs- und anwendungsspezifischer Software oder Zubehör wie Kabeln, Hochleistungs-Netzwerkschnittstellenkarten, Timing-Modulen, Rack-Montagesätzen und mehr.

Anwendungsfälle für die Simulation von Sicherheitsangriffen erkunden

Unterstützung für eine breite Palette von Anwendungen in verschiedenen Branchen – entdecken Sie sie alle.

Kabelgebundene Kommunikation

Validierung von Zero-Trust-Netzwerken mit realem Datenverkehr und Angriffssimulation.

Unternehmens-IT

Absicherung kritischer IoT-Implementierungen durch Gerätesicherheitstests sowie Simulation von Sicherheitslücken und Angriffen.

Drahtlose Kommunikation

Konformitätsprüfung für IoT-Geräte mit automatisierter Sicherheitsbewertung.

Unternehmens-IT

Validierung der Sprach- und Videoqualität mittels synthetischem Monitoring.

Unternehmens-IT

Testen des VPN-Zugriffs und der Leistung mit synthetischem Monitoring.

Dienstleistungen und Support

Innovieren Sie im Handumdrehen mit maßgeschneiderten Supportplänen und priorisierten Reaktions- und Bearbeitungszeiten.

Profitieren Sie von planbaren, leasingbasierten Abonnements und umfassenden Lifecycle-Management-Lösungen – damit Sie Ihre Geschäftsziele schneller erreichen.

Als KeysightCare-Abonnent profitieren Sie von einem erweiterten Service mit zuverlässiger technischer Unterstützung und vielem mehr.

Stellen Sie sicher, dass Ihr Testsystem den Spezifikationen entspricht und sowohl lokale als auch globale Standards erfüllt.

Schnelle Messungen dank hauseigener, von Ausbildern geleiteter Schulungen und E-Learning.

Laden Sie die Keysight-Software herunter oder aktualisieren Sie Ihre Software auf die neueste Version.

Häufig gestellte Fragen

Bei der Emulation von Sicherheitsangriffen handelt es sich um die kontrollierte Nachbildung realistischer Bedrohungen und legitimen Datenverkehrs, um zu überprüfen, ob die Sicherheitskontrollen in einer Zielumgebung wie beabsichtigt funktionieren.

Die optimale Lösung sollte auf das Bereitstellungsmodell, die Netzwerkgröße, den realen Datenverkehr und die Validierungsziele in Unternehmens-, Cloud- und Telekommunikationsumgebungen abgestimmt sein und gleichzeitig relevante Sicherheitsvalidierungsframeworks und messbare Ergebnisse unterstützen. Zu den wichtigsten Ergebnissen zählen Angriffserkennungsraten, die Reduzierung von Fehlalarmen, die Auswirkungen auf die Latenz, der Durchsatz unter Last und die Stabilität der Steuerung bei gemischtem Datenverkehr. Keysight unterstützt diese Validierungsanforderungen in Produktionsnetzwerken, virtuellen Umgebungen und Cloud-nativen Pipelines.

Eine Lösung zur Simulation von Sicherheitsangriffen ist ein System, das realistische Bedrohungen und Anwendungsdatenverkehr nachbildet, um Sicherheitskontrollen unter realistischen Bedingungen zu validieren.

Zu den Kernfunktionen gehören Bedrohungsanalyse, realistische Verkehrssimulation, Skalierbarkeit, Automatisierung und umfassende Validierung über alle Sicherheitspunkte hinweg. Diese Funktionen sind entscheidend, da die Sicherheitsvalidierung auf messbaren Ergebnissen wie Blockierungsraten von Angriffen, Erkennungsabdeckung, Latenz, Durchsatz, Verarbeitung verschlüsselten Datenverkehrs und Reproduzierbarkeit über Testzyklen hinweg basiert. Keysight ermöglicht diese Validierungs-Workflows in Produktionsnetzwerken, virtuellen Umgebungen und Cloud-nativen Umgebungen.

Die Simulation von Sicherheitsangriffen bildet realistische Bedrohungen und legitimen Datenverkehr in einer kontrollierten, wiederholbaren Umgebung nach, um zu messen, wie sich die Abwehrmechanismen unter Last verhalten.

Zu den wichtigsten Ergebnissen zählen Erkennungseffektivität, Latenz, Durchsatz und Ausfallsicherheit unter realistischen Bedingungen. Penetrationstests sind von Experten geleitete Maßnahmen zur Identifizierung ausnutzbarer Schwachstellen innerhalb eines definierten Bereichs. Die Breach-and-Attack-Simulation (BAS) ist typischerweise ein automatisierter Ansatz zur kontinuierlichen Überprüfung der Wirksamkeit von Sicherheitskontrollen bei bekannten Angreiferverhalten. In der Praxis legt die Angriffssimulation den Schwerpunkt auf realistische Validierungsergebnisse für Sicherheitsumgebungen in Unternehmen, Cloud-Umgebungen und Telekommunikation, während Penetrationstests die Ergebnisse und BAS die kontinuierliche Validierung der Kontrollen in den Vordergrund stellen. Keysight unterstützt diese Sicherheitsvalidierungs-Workflows in modernen Unternehmensumgebungen.

Die Simulation von Sicherheitsangriffen integriert sich in DevSecOps, CI/CD-Pipelines und kontinuierliche Sicherheitsvalidierungs-Workflows, indem sie wiederholbare, automatisierte Bedrohungs- und Verkehrsszenarien bereitstellt, die während des gesamten Release-Zyklus ausgeführt werden können.

Dies unterstützt messbare Ergebnisse wie Erkennungseffizienz, Latenzauswirkungen, Durchsatzbeeinträchtigung, Konsistenz der Richtliniendurchsetzung und Regressionsverfolgung nach Code-, Konfigurations- oder Infrastrukturaktualisierungen. Keysight nutzt die Emulation von Sicherheitsangriffen zur kontinuierlichen Validierung in Cloud-nativen Pipelines, virtuellen Umgebungen und Produktionsnetzwerken.

Die Angriffssimulation validiert, wie Sicherheitskontrollen und -systeme auf realistische Bedrohungen, legitimen Datenverkehr, verschlüsselte Arbeitslasten und gemischte Betriebsbedingungen reagieren. Dies umfasst Firewalls, Intrusion-Prevention-Systeme, Zero-Trust-Architekturen, Durchsetzungspunkte sowie Erkennungs- und Reaktionsabläufe in Unternehmens-, Cloud- und Telekommunikationsumgebungen.

Zu den messbaren Ergebnissen gehören Blockierungsraten, Erkennungsabdeckung, Latenz bei der Überprüfung, Durchsatz unter Angriffen und Servicekontinuität unter hoher Belastung. Keysight unterstützt die Angriffssimulation für diese Sicherheitsvalidierungs-Workflows.

Die Effektivität der Simulation von Sicherheitsangriffen und der ROI werden daran gemessen, wie die Validierungsergebnisse im Laufe der Zeit Verbesserungen der Sicherheitslage aufzeigen.

Zu den nützlichen Maßnahmen gehören Erkennungsraten, blockiertes Bedrohungsvolumen, reduzierte Konfigurationslücken, weniger Fehlalarme, stabile Latenz und Durchsatz unter Angriffen, schnellere Behebungszyklen und weniger Kontrollausfälle bei Validierungsübungen im Unternehmen. Detaillierte Analysen, strukturierte Berichte und wiederholbare, auditfähige Szenarien unterstützen zudem die kontinuierliche Verbesserung und das Compliance-Reporting. Keysight unterstützt die laufende Sicherheitsvalidierung und trägt so zur Stärkung der Cybersicherheit bei.

Die Simulation von Sicherheitsangriffen bewertet, wie Firewalls, Intrusion-Prevention-Systeme und andere Sicherheitsgeräte auf realistische Bedrohungen, legitimen Datenverkehr, verschlüsselte Arbeitslasten und gemischte Betriebsbedingungen reagieren. Zu den wichtigsten Ergebnissen zählen Blockierungsraten, Erkennungsabdeckung, Latenzzeiten während der Überprüfung, Durchsatz unter Angriffen und die Aufrechterhaltung des Dienstes.

Diese Form der Sicherheitsvalidierung hilft, Schwachstellen, Fehlkonfigurationen und Leistungsengpässe zu identifizieren, die bei isolierten Tests möglicherweise nicht auftreten. Keysight unterstützt die Simulation von Angriffen zur Validierung moderner Sicherheitskontrollen in Unternehmens-, Cloud- und Telekommunikationsumgebungen.

Die Simulation von Sicherheitsangriffen ist die kontrollierte Nachbildung realistischer Bedrohungen und legitimen Datenverkehrs, um die Wirksamkeit von Sicherheitsmaßnahmen unter realen Betriebsbedingungen zu überprüfen. Wichtige Ergebnisse sind die Effektivität der Erkennung, die Auswirkungen auf die Latenz, der Durchsatz unter Last, die Resilienz von Richtlinien und die Servicekontinuität in Szenarien mit gemischtem Datenverkehr.

Für die moderne Validierung von Cybersicherheitslösungen ist dies von großer Bedeutung, da statische oder isolierte Tests oft nicht erfassen, wie sich Kontrollmechanismen unter verschlüsseltem Datenverkehr, Anwendungsdatenverkehr und gleichzeitigen Angriffen verhalten. Keysight unterstützt die Emulation von Sicherheitsangriffen zur Validierung in Produktionsnetzwerken, virtuellen Umgebungen und Cloud-nativen Infrastrukturen.