Choose a country or area to see content specific to your location

Können wir Ihnen behilflich sein?

-

-

3D Interconnect Designer

3D Interconnect Designer bietet eine flexible Modellierungs- und Optimierungsumgebung für jede Art von fortschrittlicher Verbindungsstruktur, einschließlich Chiplets, gestapelten Chips, Gehäusen und Leiterplatten.

-

Sparen Sie bis zu 50 % beim Kauf eines XR8-Oszilloskops

Profitieren Sie von einer schnelleren digitalen Fahrzeugvalidierung zu geringeren Kosten mit einer Inzahlungnahme.

-

Entdecken Sie den Keysight AI Data Center Builder

Simulieren Sie jeden Teil Ihrer Rechenzentrumsinfrastruktur. Simulieren Sie alles. Optimieren Sie alles.

-

Beschleunigen Sie die Signalanalyse mit den Messanwendungen der X-Serie.

Nutzen Sie mehr als 25 Anwendungen der X-Serie zur Analyse, Demodulation und Fehlerbehebung von Signalen in den Bereichen drahtlose Kommunikation, Luft- und Raumfahrt/Verteidigung, elektromagnetische Störungen und Phasenrauschen.

-

Einführung KI-gestützter Paketbroker

Mit zusätzlichem Speicher und Speicherplatz können diese verbesserten NPBs die KI-Sicherheits- und Leistungsüberwachungssoftware sowie den KI-Stack von Keysight ausführen.

-

Präzisionsprüfung im laufenden Betrieb für die Produktion

Erreichen Sie schnelle und präzise Tests auf Platinenebene mit robusten Inline- und Offline-ICT-Systemen, die für die moderne Fertigung entwickelt wurden.

-

Beschleunigen Sie Ihren Innovationsmotor

Informieren Sie sich über kuratierte Support-Pläne, die nach Prioritäten geordnet sind, um Ihre Innovationsgeschwindigkeit aufrechtzuerhalten.

-

-

Streamen Sie 120-MHz-I/Q-Daten direkt im Feld auf Ihren Laptop.Punktgenaue Störungen mit der Nachbearbeitungssoftware für das Spektrummanagement im Labor.

Finden Sie die passende ATE-Stromversorgungslösung

Finden Sie die passende ATE-StromversorgungslösungMit diesem Auswahltool können Sie schnell das beste Netzteil für Ihre ATE-Anforderungen im Bereich Luft- und Raumfahrt sowie Verteidigung ermitteln.

-

- Lösungen

-

Entdecken Sie von Ingenieuren verfasste Inhalte und eine umfangreiche Wissensdatenbank mit Tausenden von Lernmöglichkeiten.

AusgewähltKeysight Learn bietet umfassende Inhalte zu interessanten Themen, darunter Lösungen, Blogs, Veranstaltungen und mehr.

Mein Lern-DashboardVerfolgen. Entdecken. Personalisieren.

Alles an einem Ort. - Kaufen

-

Schneller Zugriff auf die häufigsten unterstützungsbezogenen Selbsthilfeaufgaben.

Zusätzliche Inhalte zur Unterstützung Ihrer Produktanforderungen.

Mehr erreichen mit Keysight ServicesEntdecken Sie Dienstleistungen, die jeden Schritt Ihrer Innovationsreise beschleunigen.

BreakingPoint VE Virtual-Emulator für Tests der Ausfallsicherheit von Datenverkehr und Bedrohungen

- Überblick

- Alle Modelle

- Unterstützung

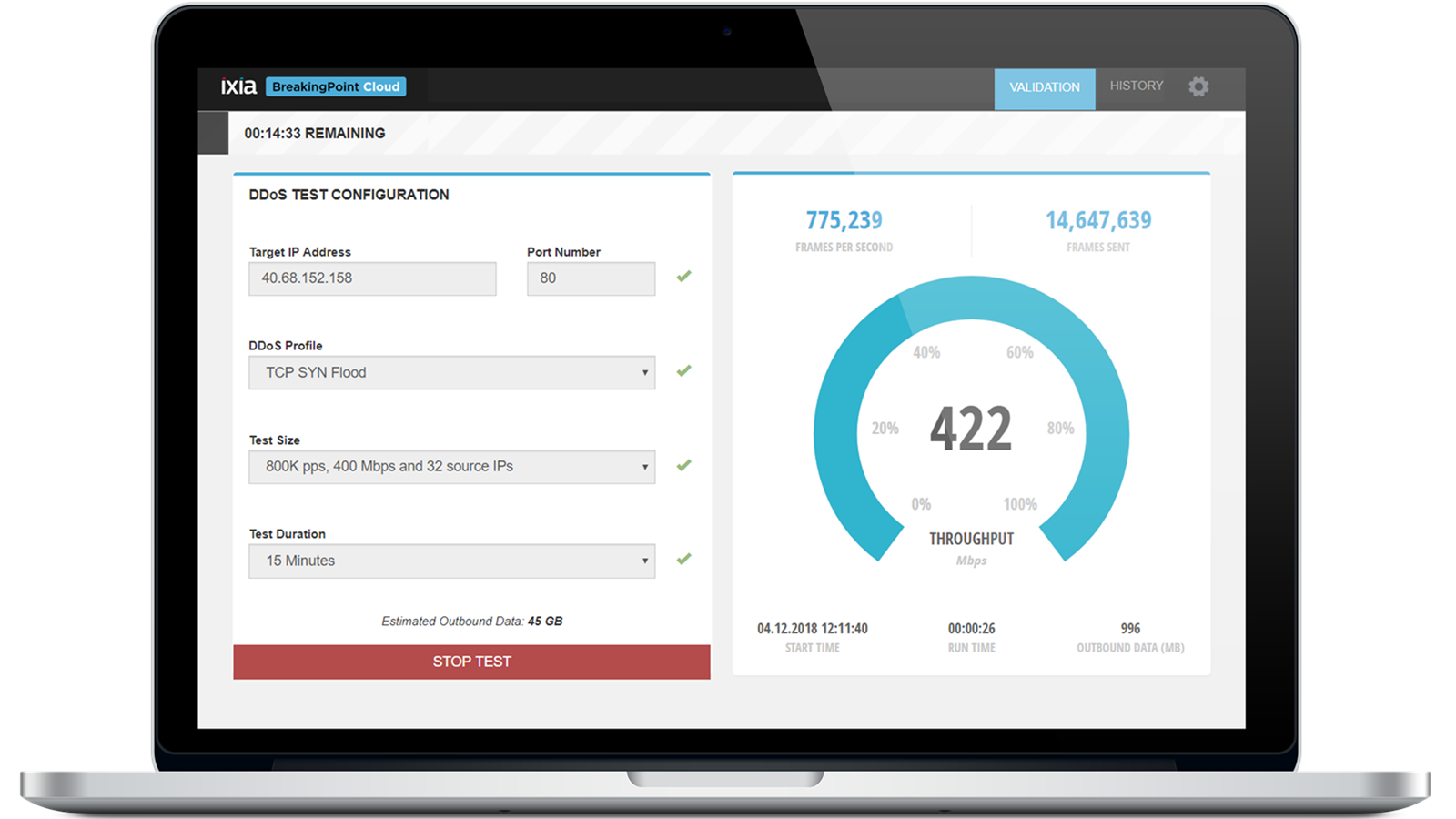

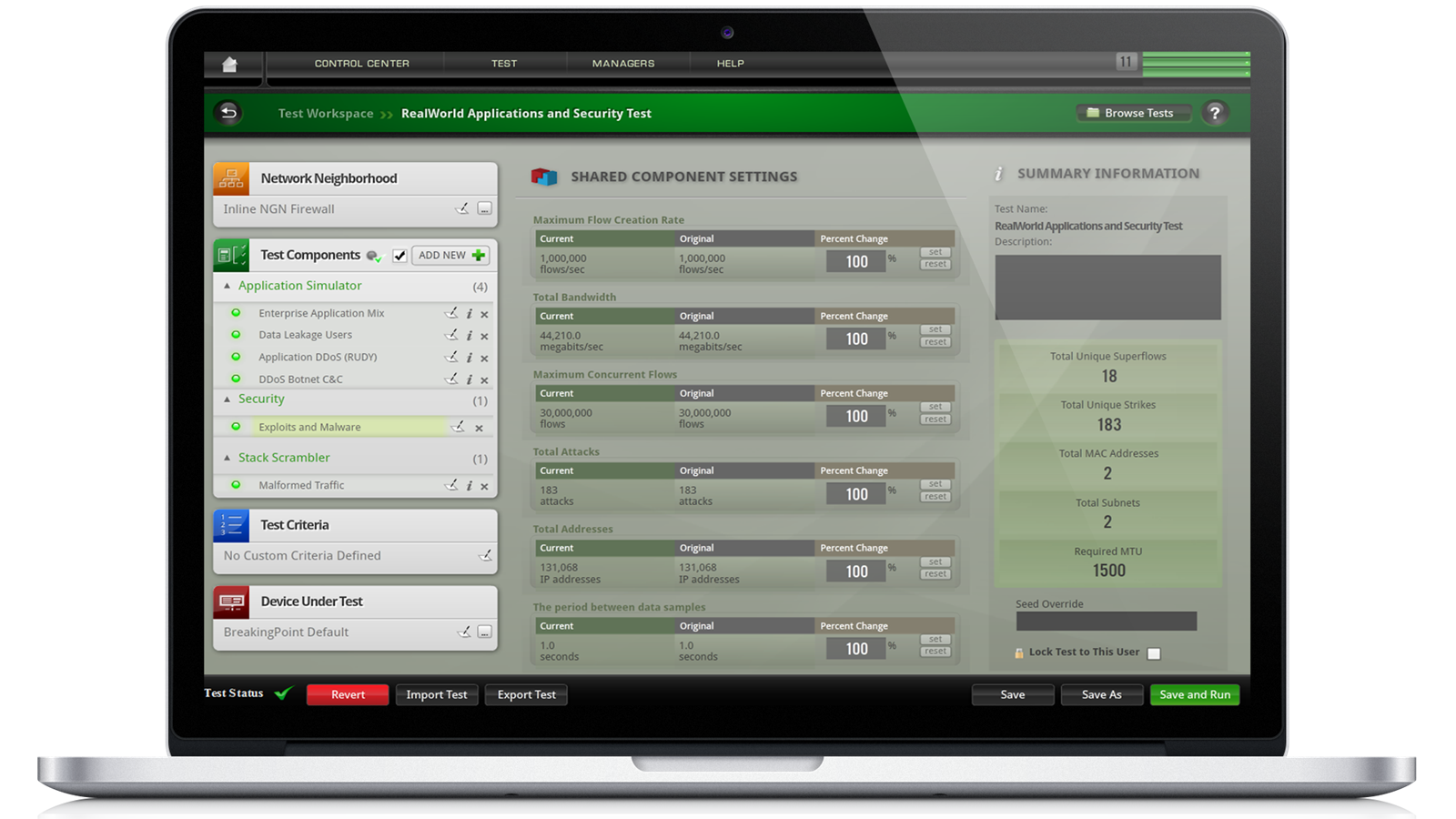

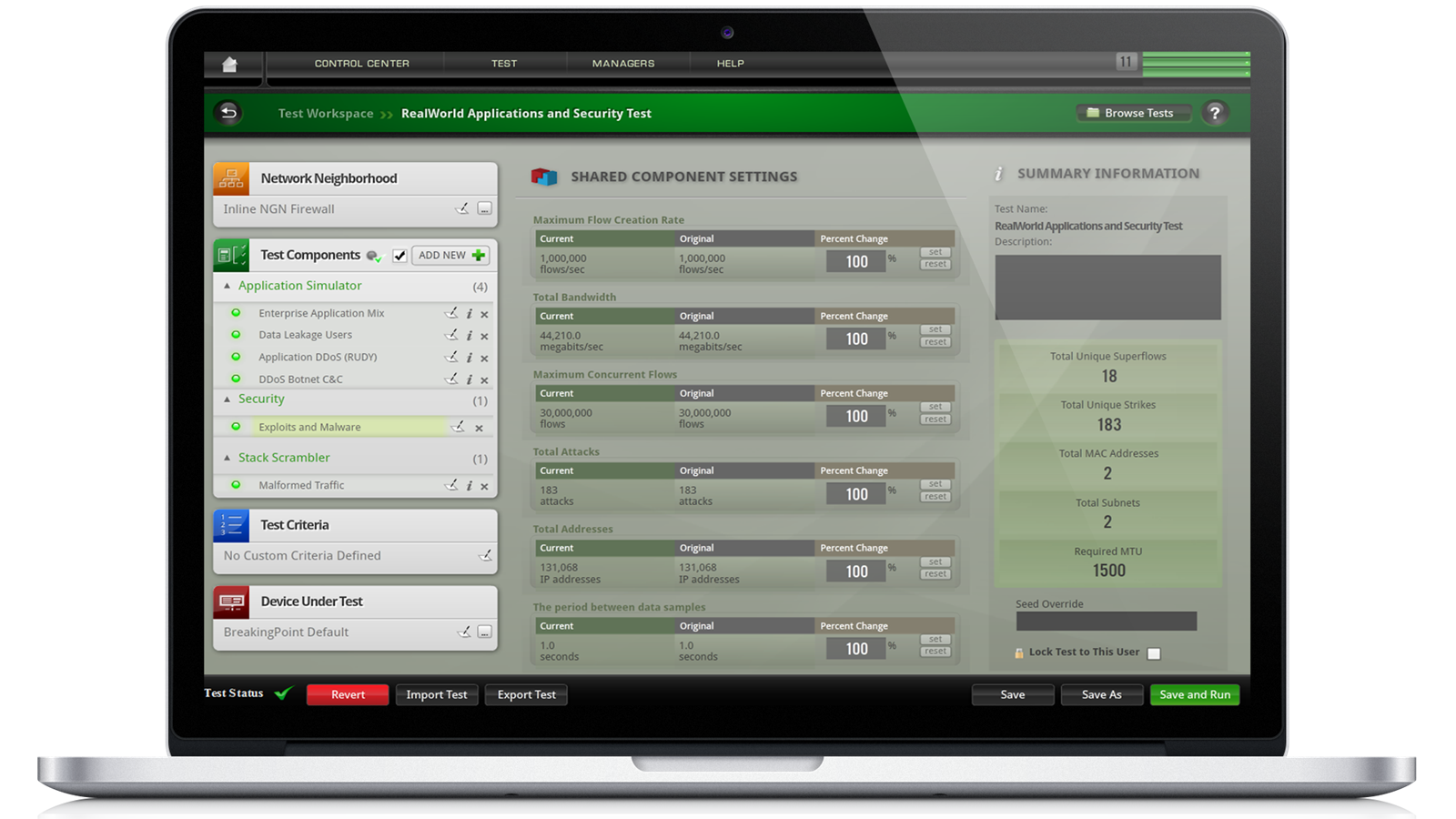

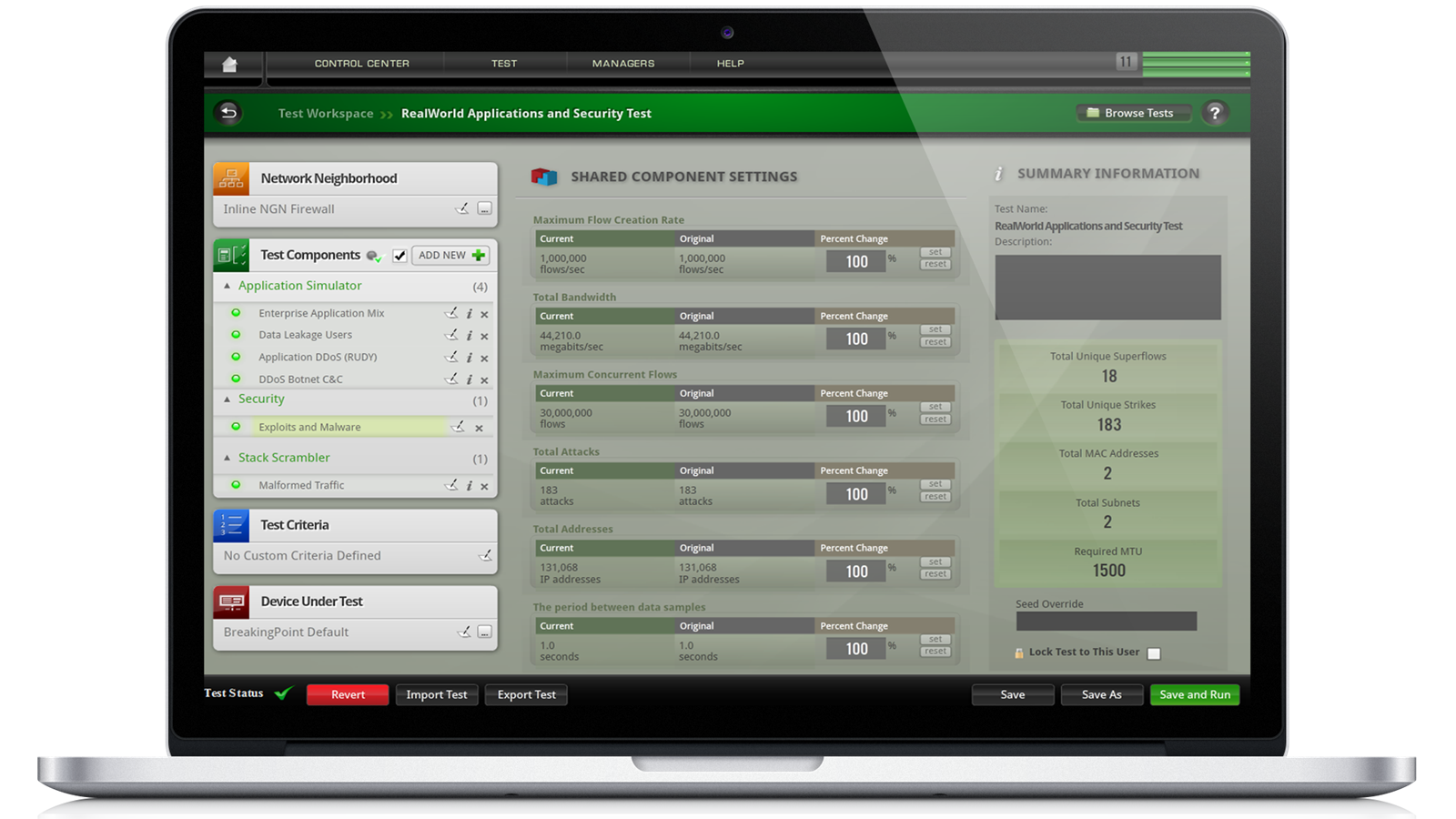

Virtualisierte Sicherheitstests für unternehmensweite Netzwerke

Keysight BreakingPoint VE Software bringt bewährte Sicherheitsfunktionen in virtualisierte und Cloud-native Testumgebungen. Sie ermöglicht eine umfassende Sicherheitsvalidierung für virtuelle Firewalls, Cloud-basierte Sicherheitskontrollen und Software-definierte Netzwerke. Integriert in CI/CD-Pipelines bietet BreakingPoint VE eine automatisierte, realistische Angriffs-Emulation, um sicherzustellen, dass Code und Konfigurationen vor der Bereitstellung sicher sind. Fordern Sie noch heute ein Angebot für eine unserer beliebten Konfigurationen an. Benötigen Sie Hilfe bei der Auswahl? Sehen Sie sich die untenstehenden Ressourcen an.

Cloud-native Bereitstellung

Starten Sie als virtuelle Maschine auf öffentlichen, privaten und hybriden Cloud-Plattformen für flexibles, bedarfsgerechtes Testen.

CI/CD-Sicherheitsintegration

Integrieren Sie Sicherheitstests nahtlos in DevOps-Pipelines, um virtuelle Firewalls, SD-WAN und VNFs während der Entwicklung zu validieren.

Elastische Testskalierung

Die Generierung von Angriffsverkehr wird über mehrere Testknoten skaliert, um ein reales Volumen und Verhalten zu simulieren.

Bedrohungsanalyse

Bedrohungs- und Anwendungsbibliothek für die konsistente Validierung in physischen und virtuellen Umgebungen.

Beliebteste Konfigurationen

BreakingPoint Virtual Edition (VE) 10G Floating Perpetual License

BreakingPoint Virtual Edition (VE) 10G Floating Perpetual License

939-9619

Die Keysight BreakingPoint virtual edition (VE) 10G beinhaltet eine weltweit gültige, unbefristete Floating-Lizenz.

- Testen Sie die wichtigsten Komponenten virtueller und physischer anwendungsorientierter Geräte und Netzwerke; validieren Sie verschiedene Angriffe und Abwehrmechanismen gegen verteilte Denial-of-Service-Angriffe.

- Optimieren Sie die Konfiguration virtueller oder physischer Netzwerksicherheitsgeräte wie IDS, IPS, DLP, UTM, NGFW, WAF und Webproxy.

- Halten Sie sich über tägliche Anwendungs- und Bedrohungsanalyse-Updates über die neuesten Entwicklungen auf dem Laufenden, indem Sie Ihre Anwendungen, Angriffe und Malware aktualisieren.

- Beurteilen Sie, wie sich die Mobilität virtueller Maschinen auf die Zuverlässigkeit und Skalierbarkeit von Anwendungen auswirkt. Führen Sie die Tests während der Live-Migration durch, um minimale Netzwerkausfallzeiten zu gewährleisten.

- Validierung von 5G-/NFV-Netzwerken der nächsten Generation durch Tests in privaten Clouds/Telco-Clouds, die auf OpenStack- oder VMware vCenter-Orchestrierung basieren.

- Verstehen Sie, wie sich die Bereitstellung in verschiedenen öffentlichen Clouds, wie Alibaba Cloud, Amazon AWS, Google Cloud und Microsoft Azure, auf Netzwerkanwendungen auswirkt.

- Nutzen Sie die Vorteile eines abonnementbasierten Lizenzmodells, das die Flexibilität eines bedarfsorientierten Betriebskostenmodells mit verschiedenen Lizenzen in unterschiedlichen Leistungsstufen ermöglicht, z. B. 1G / 10G / 100G.

BreakingPoint Virtual Edition (VE) 100G 1-Jahres-Abonnementlizenz

BreakingPoint Virtual Edition (VE) 100G 1-Jahres-Abonnementlizenz

939-9640

Die Keysight BreakingPoint virtual edition (VE) 100G beinhaltet eine 12-monatige Floating Worldwide-Lizenz und ein Keysight Software-Support-Abonnement.

- Testen Sie die wichtigsten Komponenten virtueller und physischer anwendungsorientierter Geräte und Netzwerke; validieren Sie verschiedene Angriffe und Abwehrmechanismen gegen verteilte Denial-of-Service-Angriffe.

- Optimieren Sie die Konfiguration virtueller oder physischer Netzwerksicherheitsgeräte wie IDS, IPS, DLP, UTM, NGFW, WAF und Webproxy.

- Halten Sie sich über tägliche Anwendungs- und Bedrohungsanalyse-Updates über die neuesten Entwicklungen auf dem Laufenden, indem Sie Ihre Anwendungen, Angriffe und Malware aktualisieren.

- Beurteilen Sie, wie sich die Mobilität virtueller Maschinen auf die Zuverlässigkeit und Skalierbarkeit von Anwendungen auswirkt. Führen Sie die Tests während der Live-Migration durch, um minimale Netzwerkausfallzeiten zu gewährleisten.

- Validierung von 5G-/NFV-Netzwerken der nächsten Generation durch Tests in privaten Clouds/Telco-Clouds, die auf OpenStack- oder VMware vCenter-Orchestrierung basieren.

- Verstehen Sie, wie sich die Bereitstellung in verschiedenen öffentlichen Clouds, wie Alibaba Cloud, Amazon AWS, Google Cloud und Microsoft Azure, auf Netzwerkanwendungen auswirkt.

- Nutzen Sie die Vorteile eines abonnementbasierten Lizenzmodells, das die Flexibilität eines bedarfsorientierten Betriebskostenmodells mit verschiedenen Lizenzen in unterschiedlichen Leistungsstufen ermöglicht, z. B. 1G / 10G / 100G.

BreakingPoint Virtual Edition (VE) 1GE Floating Subscription License

BreakingPoint Virtual Edition (VE) 1GE Floating Subscription License

939-9600

Die Keysight BreakingPoint virtual edition (VE) 1GE beinhaltet eine 12-monatige Floating Worldwide-Lizenz und ein Keysight Software-Support-Abonnement.

- Testen Sie die wichtigsten Komponenten virtueller und physischer anwendungsorientierter Geräte und Netzwerke; validieren Sie verschiedene Angriffe und Abwehrmechanismen gegen verteilte Denial-of-Service-Angriffe.

- Optimieren Sie die Konfiguration virtueller oder physischer Netzwerksicherheitsgeräte wie IDS, IPS, DLP, UTM, NGFW, WAF und Webproxy.

- Halten Sie sich über tägliche Anwendungs- und Bedrohungsanalyse-Updates über die neuesten Entwicklungen auf dem Laufenden, indem Sie Ihre Anwendungen, Angriffe und Malware aktualisieren.

- Beurteilen Sie, wie sich die Mobilität virtueller Maschinen auf die Zuverlässigkeit und Skalierbarkeit von Anwendungen auswirkt. Führen Sie die Tests während der Live-Migration durch, um minimale Netzwerkausfallzeiten zu gewährleisten.

- Validierung von 5G-/NFV-Netzwerken der nächsten Generation durch Tests in privaten Clouds/Telco-Clouds, die auf OpenStack- oder VMware vCenter-Orchestrierung basieren.

- Verstehen Sie, wie sich die Bereitstellung in verschiedenen öffentlichen Clouds, wie Alibaba Cloud, Amazon AWS, Google Cloud und Microsoft Azure, auf Netzwerkanwendungen auswirkt.

- Nutzen Sie die Vorteile eines abonnementbasierten Lizenzmodells, das die Flexibilität eines bedarfsorientierten Betriebskostenmodells mit verschiedenen Lizenzen in unterschiedlichen Leistungsstufen ermöglicht, z. B. 1G / 10G / 100G.

Dienstleistungen und Support

Innovieren Sie im Handumdrehen mit maßgeschneiderten Supportplänen und priorisierten Reaktions- und Bearbeitungszeiten.

Profitieren Sie von planbaren, leasingbasierten Abonnements und umfassenden Lifecycle-Management-Lösungen – damit Sie Ihre Geschäftsziele schneller erreichen.

Als KeysightCare-Abonnent profitieren Sie von einem erweiterten Service mit zuverlässiger technischer Unterstützung und vielem mehr.

Stellen Sie sicher, dass Ihr Testsystem den Spezifikationen entspricht und sowohl lokale als auch globale Standards erfüllt.

Schnelle Messungen dank hauseigener, von Ausbildern geleiteter Schulungen und E-Learning.

Laden Sie die Keysight-Software herunter oder aktualisieren Sie Ihre Software auf die neueste Version.

Häufig gestellte Fragen

Virtualisierte Sicherheitstestplattformen bieten gegenüber Hardware-Appliances entscheidende Vorteile, insbesondere in zunehmend cloudbasierten und softwaredefinierten Umgebungen. Physische Testhardware ist zwar für dedizierte On-Premise-Labore effektiv, jedoch oft teuer, weniger flexibel und durch die physische Bereitstellung eingeschränkt. Virtuelle Lösungen hingegen lassen sich schnell in virtuellen Maschinen oder Cloud-Instanzen bereitstellen und ermöglichen es Unternehmen, Tests im gleichen Umfang und mit der gleichen Komplexität durchzuführen, ohne auf spezialisierte Hardware angewiesen zu sein. Sie eignen sich besonders für Unternehmen mit Cloud-First-Strategien, hybriden Infrastrukturen oder CI/CD-Pipelines, bei denen Tests bedarfsgerecht gestartet und beendet werden müssen. Diese Elastizität trägt zur Kostensenkung bei, unterstützt die Integration in DevOps-Workflows und gewährleistet die nahtlose Einbindung der Sicherheitsvalidierung in agile Entwicklungsprozesse.

Eine virtuelle Angriffssimulationsplattform ermöglicht das Testen des gesamten Spektrums von Netzwerk- und Anwendungssicherheitskontrollen. Dies umfasst traditionelle Perimeterverteidigungen wie Firewalls und Intrusion-Prevention-Systeme sowie neuere Cloud-native Technologien wie Secure Access Service Edge (SASE), Zero Trust Network Access (ZTNA) und virtualisierte Netzwerkfunktionen. Neben Sicherheits-Appliances können diese Plattformen auch Endpoint-Protection-Tools, Content-Filter, Verteidigungsmechanismen auf Anwendungsebene und sogar neue Cloud-Sicherheitsdienste führender Anbieter testen. Da die Lösung softwarebasiert ist, lässt sie sich problemlos in verteilte Umgebungen integrieren und ermöglicht so das Testen sowohl von Legacy-Systemen in Rechenzentren als auch von modernen Workloads in öffentlichen oder privaten Clouds. Kurz gesagt: Sie stellt sicher, dass jede Sicherheitsebene – vom Netzwerkrand über das Kernnetzwerk bis zur Cloud – unter realistischen Bedingungen validiert werden kann.

Realismus wird durch die Simulation sowohl harmloser als auch schädlicher Datenverkehrsmuster in großem Umfang erreicht. Anwendungsseitig können Plattformen die Interaktion realer Nutzer mit Diensten wie Web-Browsing, E-Mail, Videostreaming und Dateiaustausch – oft über verschlüsselte Verbindungen – nachbilden. Bedrohungsseitig generieren sie Angriffskampagnen, die Taktiken realer Angreifer widerspiegeln, darunter Malware-Payloads, Denial-of-Service-Angriffe und Protokoll-Exploits. Dieser doppelte Fokus schafft eine Testumgebung, die Sicherheitskontrollen herausfordert, zwischen legitimem Datenverkehr und schädlichen Angriffen zu unterscheiden – genau wie im Produktivbetrieb. Darüber hinaus ermöglichen virtualisierte Plattformen häufig die Anpassung von Datenverkehrsprofilen, Angriffsintensitäten und Verschlüsselungsparametern, sodass Tester ihre individuelle Betriebsumgebung abbilden können. Das Ergebnis ist ein hochrealistischer Validierungsprozess, der wertvolle Erkenntnisse über Systemstabilität, Skalierbarkeit und potenzielle Schwachstellen liefert.

Einer der größten Vorteile einer virtualisierten Sicherheitstestplattform ist das flexible Lizenzierungs- und Skalierungsmodell. Anstatt durch den Durchsatz einer physischen Appliance eingeschränkt zu sein, können Unternehmen mit einer überschaubaren Kapazität beginnen, beispielsweise mit dem Testen einer einzelnen Firewall, eines VPNs oder eines Secure Web Gateways, und diese dann nahtlos erweitern, um auch großflächige verteilte Systeme zu validieren. Lizenzmodelle basieren typischerweise auf Verbrauch oder Abonnements, sodass Unternehmen ihre Investitionen an die Nutzung anpassen können. So kann ein Team beispielsweise intensive Tests nur während bestimmter Entwicklungszyklen oder Compliance-Audits durchführen und die Kapazität in ruhigeren Phasen reduzieren, um die Kosteneffizienz zu optimieren. Da die Lösung virtuell ist, kann die Skalierung horizontal über Cloud- oder virtualisierte Infrastrukturen erfolgen, indem zusätzliche Rechenressourcen genutzt werden, anstatt neue Hardware anschaffen zu müssen. Dieses Modell unterstützt sowohl kleine Labore als auch globale Unternehmen mit komplexen, standortübergreifenden Implementierungen.

Moderne Sicherheitstestplattformen benötigen kontinuierlich aktualisierte Bedrohungsdaten, um relevant zu bleiben. Diese Aktualisierungen umfassen typischerweise neue Anwendungsverhalten, neuartige Angriffsvektoren, Malware-Kampagnen und fortgeschrittene Ausweichtechniken aus der Praxis. Die Aktualisierungen werden direkt in die Emulationsbibliothek eingespielt, sodass die Tests die aktuelle Bedrohungslandschaft widerspiegeln, ohne dass manuelle Skripte oder Konfigurationen durch den Endbenutzer erforderlich sind. Dieser Prozess ist besonders wichtig angesichts der rasanten Entwicklung von Cyberbedrohungen; eine veraltete Testbibliothek würde ein trügerisches Sicherheitsgefühl vermitteln. Durch die Berücksichtigung der neuesten Schwachstellen und Exploits können Unternehmen überprüfen, ob ihre Abwehrmaßnahmen aktuellen und zukünftigen Angriffsmethoden standhalten. Neben einfachen Aktualisierungen bieten einige Plattformen auch die Möglichkeit, neue Angriffsprofile anzupassen und zu erstellen. Dies gibt fortgeschrittenen Benutzern die Flexibilität, branchenspezifische oder umgebungsspezifische Bedrohungen zu modellieren. So wird sichergestellt, dass die Tests nicht nur bekannte Risiken abdecken, sondern auch potenzielle zukünftige Angriffsstrategien antizipieren.