Más información

segmentation:business-unit/EISG,segmentation:campaign/Software_Test,segmentation:product-category/Test_Automation_Software,keysight:product-lines/eg,keysight:dtx/solutions/facets/development-area/software,keysight:dtx/solutions/facets/workflow-stage/qa,keysight:dtx/solutions/facets/design-and-test-product/software-test,segmentation:software-type/Test_Automation,keysight:dtx/solutions/facets/industry/enterprise-it,keysight:dtx/solutions/facets/industry/aerospace-and-defense,keysight:dtx/solutions/facets/industry/healthcare,segmentation:funnel/bofu,segmentation:product-category/Test_Automation_Software/Software_Application_Testingsegmentation:business-unit/EISG,segmentation:campaign/Software_Test,segmentation:product-category/Test_Automation_Software,keysight:product-lines/eg,keysight:dtx/solutions/facets/development-area/software,keysight:dtx/solutions/facets/workflow-stage/qa,keysight:dtx/solutions/facets/design-and-test-product/software-test,segmentation:software-type/Test_Automation,keysight:dtx/solutions/facets/industry/enterprise-it,keysight:dtx/solutions/facets/industry/aerospace-and-defense,keysight:dtx/solutions/facets/industry/healthcare,segmentation:funnel/bofu,segmentation:product-category/Test_Automation_Software/Software_Application_Testingsegmentation:business-unit/EISG,segmentation:campaign/Software_Test,segmentation:product-category/Test_Automation_Software,keysight:product-lines/eg,keysight:dtx/solutions/facets/development-area/software,keysight:dtx/solutions/facets/workflow-stage/qa,keysight:dtx/solutions/facets/design-and-test-product/software-test,segmentation:software-type/Test_Automation,keysight:dtx/solutions/facets/industry/enterprise-it,keysight:dtx/solutions/facets/industry/aerospace-and-defense,keysight:dtx/solutions/facets/industry/healthcare,segmentation:funnel/bofu,segmentation:product-category/Test_Automation_Software/Software_Application_Testingsegmentation:business-unit/EISG,segmentation:campaign/Software_Test,segmentation:product-category/Test_Automation_Software,keysight:product-lines/eg,keysight:dtx/solutions/facets/development-area/software,keysight:dtx/solutions/facets/workflow-stage/qa,keysight:dtx/solutions/facets/design-and-test-product/software-test,segmentation:software-type/Test_Automation,keysight:dtx/solutions/facets/industry/enterprise-it,keysight:dtx/solutions/facets/industry/aerospace-and-defense,keysight:dtx/solutions/facets/industry/healthcare,segmentation:funnel/bofu,segmentation:product-category/Test_Automation_Software/Software_Application_Testingsegmentation:business-unit/EISG,segmentation:campaign/Software_Test,segmentation:product-category/Test_Automation_Software,keysight:product-lines/eg,keysight:dtx/solutions/facets/development-area/software,keysight:dtx/solutions/facets/workflow-stage/qa,keysight:dtx/solutions/facets/design-and-test-product/software-test,segmentation:software-type/Test_Automation,keysight:dtx/solutions/facets/industry/enterprise-it,keysight:dtx/solutions/facets/industry/aerospace-and-defense,keysight:dtx/solutions/facets/industry/healthcare,segmentation:funnel/bofu,segmentation:product-category/Test_Automation_Software/Software_Application_Testingsegmentation:business-unit/EISG,segmentation:campaign/Software_Test,segmentation:product-category/Test_Automation_Software,keysight:product-lines/eg,keysight:dtx/solutions/facets/development-area/software,keysight:dtx/solutions/facets/workflow-stage/qa,keysight:dtx/solutions/facets/design-and-test-product/software-test,segmentation:software-type/Test_Automation,keysight:dtx/solutions/facets/industry/enterprise-it,keysight:dtx/solutions/facets/industry/aerospace-and-defense,keysight:dtx/solutions/facets/industry/healthcare,segmentation:funnel/bofu,segmentation:product-category/Test_Automation_Software/Software_Application_Testingsegmentation:business-unit/EISG,segmentation:campaign/Software_Test,segmentation:product-category/Test_Automation_Software,keysight:product-lines/eg,keysight:dtx/solutions/facets/development-area/software,keysight:dtx/solutions/facets/workflow-stage/qa,keysight:dtx/solutions/facets/design-and-test-product/software-test,segmentation:software-type/Test_Automation,keysight:dtx/solutions/facets/industry/enterprise-it,keysight:dtx/solutions/facets/industry/aerospace-and-defense,keysight:dtx/solutions/facets/industry/healthcare,segmentation:funnel/bofu,segmentation:product-category/Test_Automation_Software/Software_Application_Testingsegmentation:business-unit/EISG,segmentation:campaign/Software_Test,segmentation:product-category/Test_Automation_Software,keysight:product-lines/eg,keysight:dtx/solutions/facets/development-area/software,keysight:dtx/solutions/facets/workflow-stage/qa,keysight:dtx/solutions/facets/design-and-test-product/software-test,segmentation:software-type/Test_Automation,keysight:dtx/solutions/facets/industry/enterprise-it,keysight:dtx/solutions/facets/industry/aerospace-and-defense,keysight:dtx/solutions/facets/industry/healthcare,segmentation:funnel/bofu,segmentation:product-category/Test_Automation_Software/Software_Application_Testingsegmentation:business-unit/EISG,segmentation:campaign/Software_Test,segmentation:product-category/Test_Automation_Software,keysight:product-lines/eg,keysight:dtx/solutions/facets/development-area/software,keysight:dtx/solutions/facets/workflow-stage/qa,keysight:dtx/solutions/facets/design-and-test-product/software-test,segmentation:software-type/Test_Automation,keysight:dtx/solutions/facets/industry/enterprise-it,keysight:dtx/solutions/facets/industry/aerospace-and-defense,keysight:dtx/solutions/facets/industry/healthcare,segmentation:funnel/bofu,segmentation:product-category/Test_Automation_Software/Software_Application_Testingsegmentation:business-unit/EISG,segmentation:campaign/Software_Test,segmentation:product-category/Test_Automation_Software,keysight:product-lines/eg,keysight:dtx/solutions/facets/development-area/software,keysight:dtx/solutions/facets/workflow-stage/qa,keysight:dtx/solutions/facets/design-and-test-product/software-test,segmentation:software-type/Test_Automation,keysight:dtx/solutions/facets/industry/enterprise-it,keysight:dtx/solutions/facets/industry/aerospace-and-defense,keysight:dtx/solutions/facets/industry/healthcare,segmentation:funnel/bofu,segmentation:product-category/Test_Automation_Software/Software_Application_Testingsegmentation:business-unit/EISG,segmentation:campaign/Software_Test,segmentation:product-category/Test_Automation_Software,keysight:product-lines/eg,keysight:dtx/solutions/facets/development-area/software,keysight:dtx/solutions/facets/workflow-stage/qa,keysight:dtx/solutions/facets/design-and-test-product/software-test,segmentation:software-type/Test_Automation,keysight:dtx/solutions/facets/industry/enterprise-it,keysight:dtx/solutions/facets/industry/aerospace-and-defense,keysight:dtx/solutions/facets/industry/healthcare,segmentation:funnel/bofu,segmentation:product-category/Test_Automation_Software/Software_Application_Testingsegmentation:business-unit/EISG,segmentation:campaign/Software_Test,segmentation:product-category/Test_Automation_Software,keysight:product-lines/eg,keysight:dtx/solutions/facets/development-area/software,keysight:dtx/solutions/facets/workflow-stage/qa,keysight:dtx/solutions/facets/design-and-test-product/software-test,segmentation:software-type/Test_Automation,keysight:dtx/solutions/facets/industry/enterprise-it,keysight:dtx/solutions/facets/industry/aerospace-and-defense,keysight:dtx/solutions/facets/industry/healthcare,segmentation:funnel/bofu,segmentation:product-category/Test_Automation_Software/Software_Application_Testingsegmentation:business-unit/EISG,segmentation:campaign/Software_Test,segmentation:product-category/Test_Automation_Software,keysight:product-lines/eg,keysight:dtx/solutions/facets/development-area/software,keysight:dtx/solutions/facets/workflow-stage/qa,keysight:dtx/solutions/facets/design-and-test-product/software-test,segmentation:software-type/Test_Automation,keysight:dtx/solutions/facets/industry/enterprise-it,keysight:dtx/solutions/facets/industry/aerospace-and-defense,keysight:dtx/solutions/facets/industry/healthcare,segmentation:funnel/bofu,segmentation:product-category/Test_Automation_Software/Software_Application_Testing

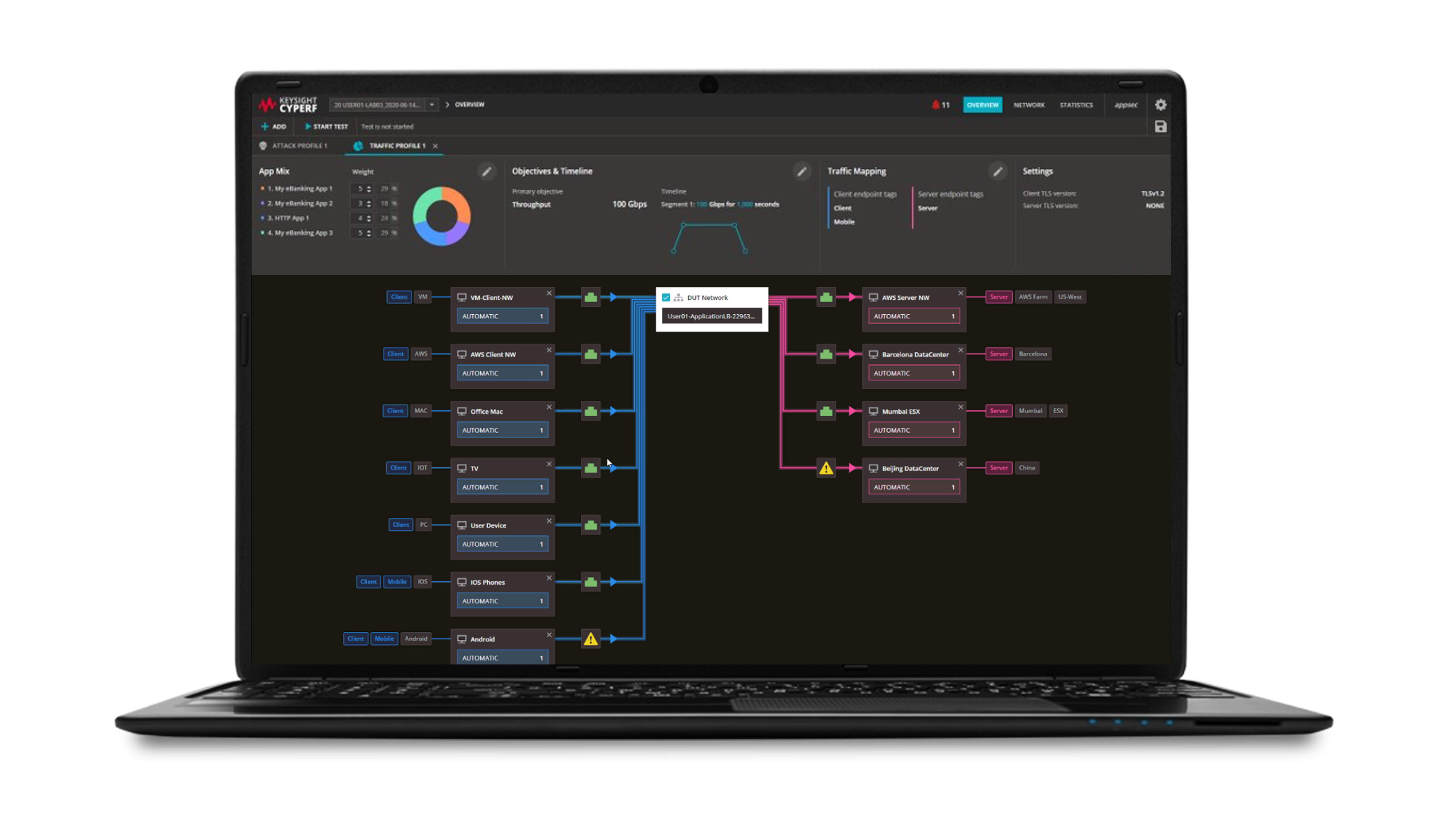

Cómo ampliar la supervisión del rendimiento de las aplicaciones

Optimizar la experiencia del cliente y las conversiones requiere una supervisión dinámica del rendimiento de los sitios web y las aplicaciones. Descubra cómo conseguirlo con el software de supervisión del rendimiento de las aplicaciones.

Más información