Choose a country or area to see content specific to your location

¿Qué busca?

-

-

Diseñador de interconexiones 3D

3D Interconnect Designer ofrece un entorno flexible de modelado y optimización para cualquier estructura de interconexión avanzada, incluyendo chiplets, chips apilados, encapsulados y placas de circuito impreso.

-

Ahorra hasta un 50 % en un osciloscopio XR8

Consigue una validación digital más rápida y económica con una oferta de intercambio.

-

Descubra Keysight AI Data Center Builder

Emule cada parte de la infraestructura de su centro de datos. Emule cualquier cosa. Optimice todo.

-

Acelera el análisis de señales con las aplicaciones de medición de la serie X

Utilice más de 25 aplicaciones de la serie X para analizar, demodular y resolver problemas en señales de los sectores inalámbrico, aeroespacial y de defensa, interferencias electromagnéticas (EMI) y ruido de fase.

-

Presentamos los intermediarios de paquetes mejorados con IA

Con memoria y almacenamiento adicionales, estos NPB mejorados ejecutan el software de seguridad y supervisión del rendimiento de IA de Keysight y la pila de IA.

-

Pruebas precisas en circuito para la producción

Realice pruebas rápidas y precisas a nivel de placa con un ICT en línea y fuera de línea robusto, diseñado para la fabricación moderna.

-

Acelere su motor de innovación

Explore planes de asistencia curados, priorizados para mantenerle innovando a toda velocidad.

-

Generación de ondas de 448 Gb/s

Consiga señales moduladas multinivel de más de 200 Gbaud con AWG de alta velocidad para estándares digitales y ópticos.

-

Transmita datos I/Q de 120 MHz a su ordenador portátil sobre el terreno.Detecte con precisión las interferencias con el software de gestión del espectro de posprocesamiento en el laboratorio.

Encuentra la solución de alimentación ATE adecuada

Encuentra la solución de alimentación ATE adecuadaUtilice esta herramienta de selección para identificar rápidamente la fuente de alimentación más adecuada para sus necesidades de equipos de pruebas automáticas (ATE) en los sectores aeroespacial y de defensa.

-

- Soluciones

-

Explore contenidos elaborados por ingenieros y una amplia base de conocimientos con miles de oportunidades de aprendizaje.

Keysight Learn ofrece contenido inmersivo sobre temas de interés, incluyendo soluciones, blogs, eventos y mucho más.

- Comprar

-

Acceso rápido a tareas de autoayuda relacionadas con el apoyo.

Contenido adicional para apoyar sus necesidades de productos.

Haga más con Keysight ServicesExplore los servicios para acelerar cada paso de su viaje hacia la innovación.

BreakingPoint VE Emulador virtual para pruebas de resistencia al tráfico y a las amenazas

- Visión general

- Todos los modelos

- Ayuda

Pruebas virtualizadas de resistencia de la seguridad para redes empresariales

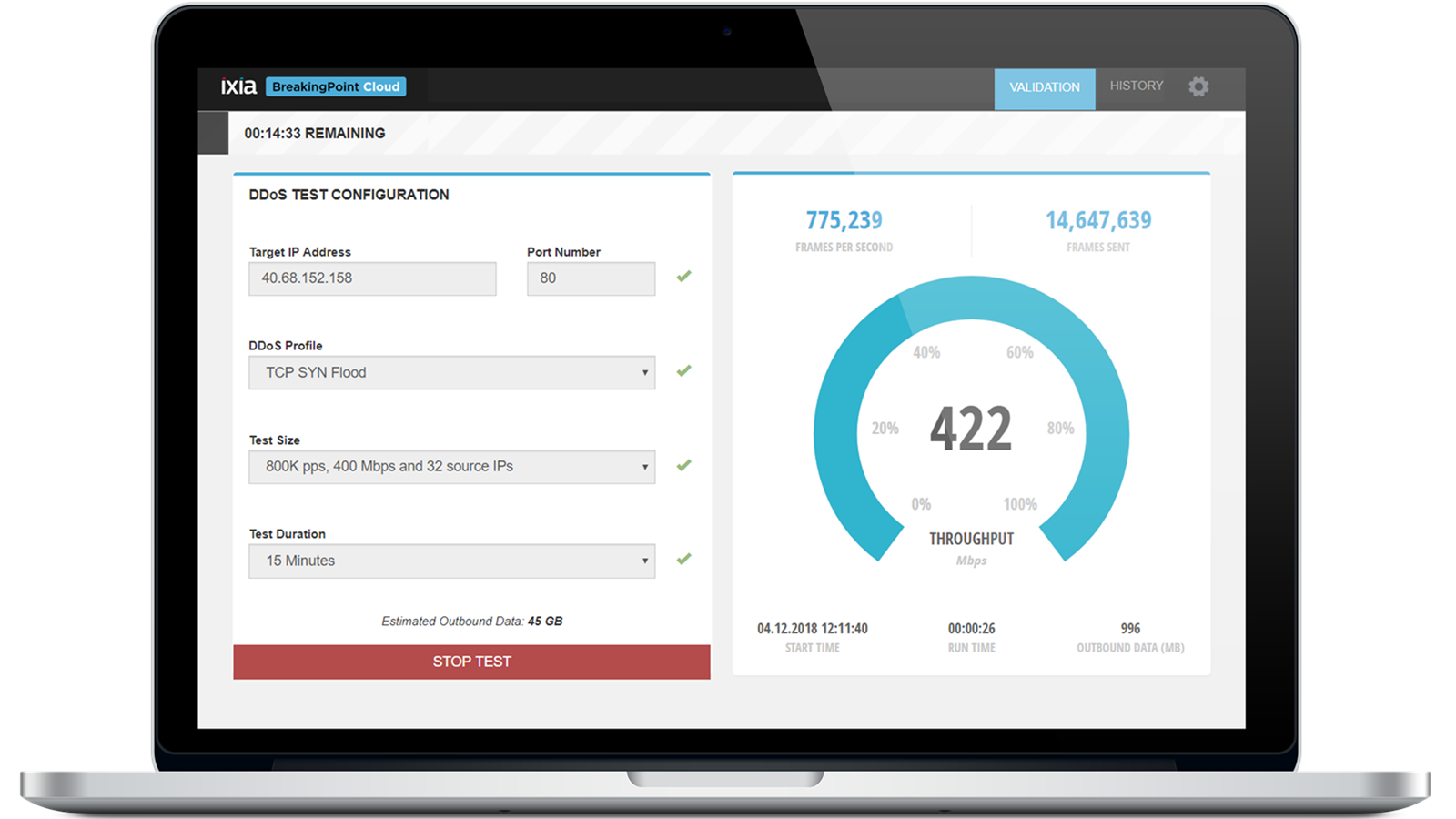

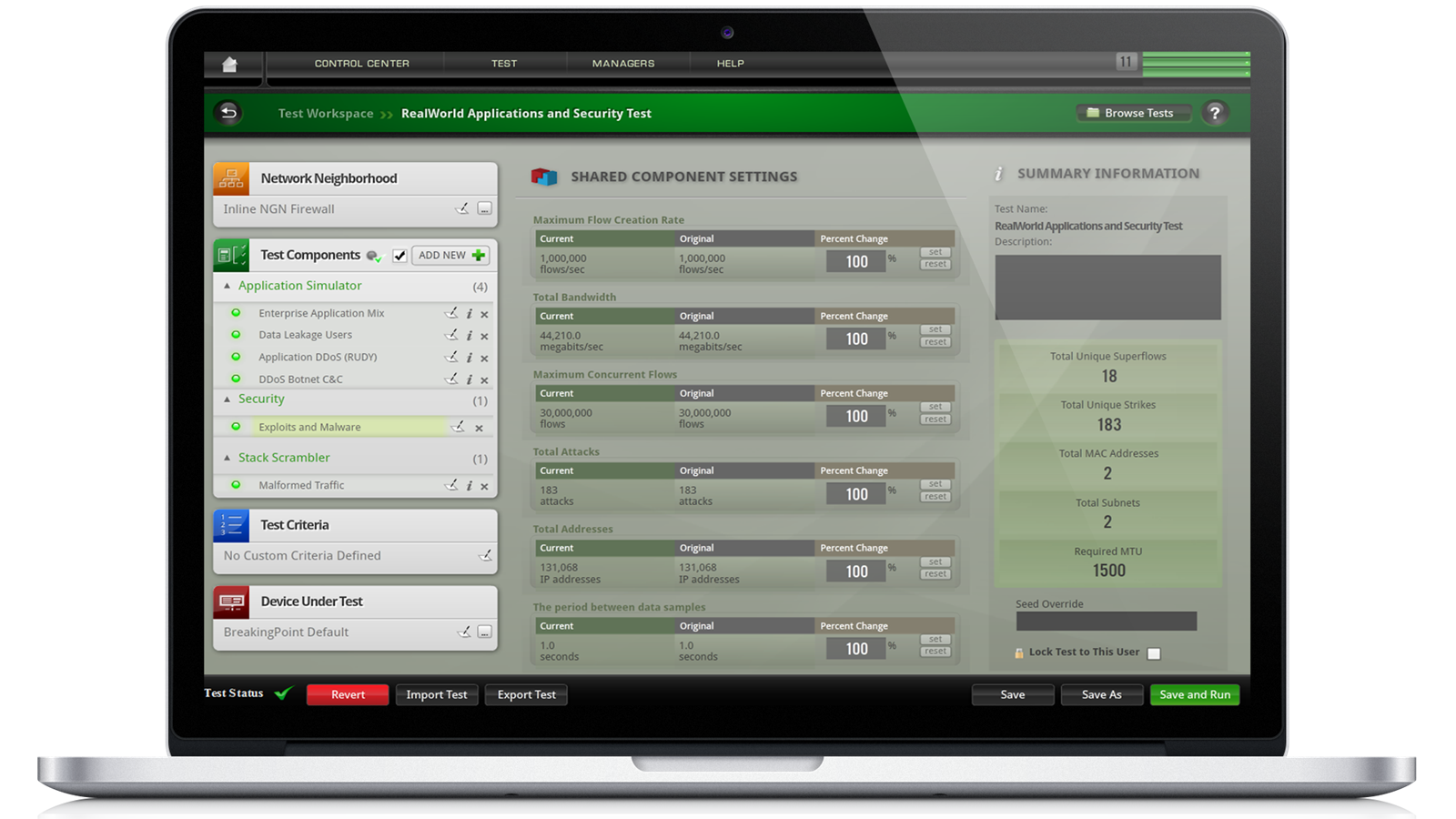

El software BreakingPoint VE de Keysight aporta capacidades de seguridad probadas a entornos de prueba virtualizados y nativos de la nube. Permite una validación de seguridad completa para cortafuegos virtuales, controles de seguridad basados en la nube y redes definidas por software. Integrado en los procesos de CI/CD, BreakingPoint VE proporciona una emulación de ataques automatizada y realista para garantizar que el código y las configuraciones sean seguros antes de su implementación. Solicite hoy mismo un presupuesto para una de nuestras populares configuraciones.¿Necesita ayuda para elegir? Consulte los recursos que se indican a continuación.

Implementación nativa en la nube

Inicie como máquina virtual en plataformas de nube pública, privada e híbrida para realizar pruebas flexibles y bajo demanda.

Integración de seguridad CI/CD

Integre perfectamente las pruebas de seguridad en los procesos de DevOps para validar los cortafuegos virtuales, SD-WAN y VNF durante el desarrollo.

Escalado de pruebas elásticas

Escala la generación de tráfico de ataque en múltiples nodos de prueba para simular el volumen y el comportamiento del mundo real.

Inteligencia sobre amenazas

Biblioteca de amenazas y aplicaciones para una validación coherente en entornos físicos y virtuales.

Las configuraciones más populares

BreakingPoint Virtual Edition (VE) 10G Licencia perpetua flotante

BreakingPoint Virtual Edition (VE) 10G Licencia perpetua flotante

939-9619

La edición virtual (VE) 10G de Keysight BreakingPoint incluye una licencia flotante perpetua para todo el mundo.

- Pruebe los componentes más críticos de los dispositivos y redes virtuales y físicos sensibles a las aplicaciones; valide diversos ataques y defensas contra denegaciones de servicio distribuidas.

- Optimice la configuración de dispositivos de seguridad de red virtuales o físicos, como IDS, IPS, DLP, UTM, NGFW, WAF y proxy web.

- Manténgase al día con el panorama de amenazas en constante evolución actualizando sus aplicaciones, ataques y malware mediante actualizaciones diarias de inteligencia sobre aplicaciones y amenazas.

- Evalúe cómo la movilidad de las máquinas virtuales afecta a la fiabilidad y escalabilidad de las aplicaciones. Realice las pruebas durante la migración en vivo para garantizar un tiempo de inactividad mínimo de la red.

- Valide las redes 5G/NFV de próxima generación mediante pruebas en nubes privadas/nubes de telecomunicaciones con tecnología OpenStack o VMware vCenter Orchestration.

- Comprenda cómo el despliegue en diferentes nubes públicas, como Alibaba Cloud, Amazon AWS, Google Cloud y Microsoft Azure, afecta a las aplicaciones de red.

- Aproveche las licencias basadas en suscripción que permiten la flexibilidad de un modelo de gastos operativos de pago según el crecimiento, con diferentes licencias disponibles en múltiples niveles de rendimiento, como 1G / 10G / 100G.

Licencia de suscripción de 1 año para BreakingPoint Virtual Edition (VE) 100G

Licencia de suscripción de 1 año para BreakingPoint Virtual Edition (VE) 100G

939-9640

La edición virtual (VE) 100G de Keysight BreakingPoint incluye una licencia flotante mundial de 12 meses y una suscripción al servicio de asistencia técnica de software de Keysight.

- Pruebe los componentes más críticos de los dispositivos y redes virtuales y físicos sensibles a las aplicaciones; valide diversos ataques y defensas contra denegaciones de servicio distribuidas.

- Optimice la configuración de dispositivos de seguridad de red virtuales o físicos, como IDS, IPS, DLP, UTM, NGFW, WAF y proxy web.

- Manténgase al día con el panorama de amenazas en constante evolución actualizando sus aplicaciones, ataques y malware mediante actualizaciones diarias de inteligencia sobre aplicaciones y amenazas.

- Evalúe cómo la movilidad de las máquinas virtuales afecta a la fiabilidad y escalabilidad de las aplicaciones. Realice las pruebas durante la migración en vivo para garantizar un tiempo de inactividad mínimo de la red.

- Valide las redes 5G/NFV de próxima generación mediante pruebas en nubes privadas/nubes de telecomunicaciones con tecnología OpenStack o VMware vCenter Orchestration.

- Comprenda cómo el despliegue en diferentes nubes públicas, como Alibaba Cloud, Amazon AWS, Google Cloud y Microsoft Azure, afecta a las aplicaciones de red.

- Aproveche las licencias basadas en suscripción que permiten la flexibilidad de un modelo de gastos operativos de pago según el crecimiento, con diferentes licencias disponibles en múltiples niveles de rendimiento, como 1G / 10G / 100G.

BreakingPoint Virtual Edition (VE) 1GE Licencia de suscripción flotante

BreakingPoint Virtual Edition (VE) 1GE Licencia de suscripción flotante

939-9600

La edición virtual (VE) 1GE de Keysight BreakingPoint incluye una licencia flotante mundial de 12 meses y una suscripción al servicio de asistencia técnica de software de Keysight.

- Pruebe los componentes más críticos de los dispositivos y redes virtuales y físicos sensibles a las aplicaciones; valide diversos ataques y defensas contra denegaciones de servicio distribuidas.

- Optimice la configuración de dispositivos de seguridad de red virtuales o físicos, como IDS, IPS, DLP, UTM, NGFW, WAF y proxy web.

- Manténgase al día con el panorama de amenazas en constante evolución actualizando sus aplicaciones, ataques y malware mediante actualizaciones diarias de inteligencia sobre aplicaciones y amenazas.

- Evalúe cómo la movilidad de las máquinas virtuales afecta a la fiabilidad y escalabilidad de las aplicaciones. Realice las pruebas durante la migración en vivo para garantizar un tiempo de inactividad mínimo de la red.

- Valide las redes 5G/NFV de próxima generación mediante pruebas en nubes privadas/nubes de telecomunicaciones con tecnología OpenStack o VMware vCenter Orchestration.

- Comprenda cómo el despliegue en diferentes nubes públicas, como Alibaba Cloud, Amazon AWS, Google Cloud y Microsoft Azure, afecta a las aplicaciones de red.

- Aproveche las licencias basadas en suscripción que permiten la flexibilidad de un modelo de gastos operativos de pago según el crecimiento, con diferentes licencias disponibles en múltiples niveles de rendimiento, como 1G / 10G / 100G.

Servicios y asistencia

Innovar rápidamente con planes de asistencia personalizados y tiempos de respuesta y resolución priorizados.

Obtenga suscripciones predecibles basadas en arrendamiento y soluciones completas de gestión del ciclo de vida, para que pueda alcanzar sus objetivos empresariales más rápidamente.

Disfrute de un servicio superior como suscriptor de KeysightCare y obtenga una respuesta técnica comprometida y mucho más.

Asegúrese de que su sistema de pruebas funcione según las especificaciones y cumpla con las normas locales y globales.

Realice mediciones rápidamente con formación interna impartida por instructores y aprendizaje electrónico.

Descargue el software de Keysight o actualice su software a la versión más reciente.

Preguntas más frecuentes

Las plataformas de pruebas de seguridad virtualizadas ofrecen ventajas únicas con respecto a los dispositivos de hardware, especialmente en entornos cada vez más centrados en la nube y definidos por software. Aunque el hardware de pruebas físico es eficaz para laboratorios locales dedicados, suele ser caro, menos flexible y estar limitado por la implementación física. Las soluciones virtuales, por otro lado, pueden implementarse rápidamente en máquinas virtuales o instancias en la nube, lo que permite a las organizaciones realizar pruebas a la misma escala y complejidad sin necesidad de hardware especializado. Son especialmente adecuadas para organizaciones que adoptan estrategias centradas en la nube, infraestructuras híbridas o procesos de integración y entrega continuas, en los que las pruebas deben iniciarse y detenerse según sea necesario. Esta elasticidad ayuda a reducir los costes, alinearse con los flujos de trabajo de DevOps y garantizar que la validación de la seguridad se integre perfectamente en los procesos de desarrollo ágiles.

Una plataforma de emulación de ataques virtuales permite realizar pruebas en todo el espectro de controles de seguridad de redes y aplicaciones. Esto incluye las defensas perimetrales tradicionales, como los cortafuegos y los sistemas de prevención de intrusiones, así como las tecnologías nativas de la nube más recientes, como el servicio de acceso seguro al perímetro (SASE), el acceso a la red de confianza cero (ZTNA) y las funciones de red virtualizadas. Más allá de los dispositivos de seguridad, estas plataformas pueden probar herramientas de protección de endpoints, filtros de contenido, defensas de la capa de aplicaciones e incluso los nuevos servicios de seguridad en la nube que ofrecen los principales proveedores. Dado que la solución funciona con software, se integra fácilmente en entornos distribuidos, lo que permite probar tanto los sistemas heredados de los centros de datos como las cargas de trabajo modernas implementadas en nubes públicas o privadas. En esencia, garantiza que todas las capas de seguridad, desde el borde hasta el núcleo y la nube, puedan validarse en condiciones realistas.

El realismo se consigue emulando patrones de tráfico tanto benignos como maliciosos a gran escala. En lo que respecta a las aplicaciones, las plataformas pueden replicar la forma en que los usuarios reales interactúan con servicios como la navegación web, el correo electrónico, la transmisión de vídeo y el intercambio de archivos, a menudo a través de conexiones cifradas. En lo que respecta a las amenazas, generan campañas de ataque que reflejan las tácticas utilizadas por los adversarios en el mundo real, incluyendo cargas de malware, inundaciones de denegación de servicio y exploits de protocolos. Este doble enfoque crea un entorno de pruebas que pone a prueba los controles de seguridad para distinguir entre el tráfico legítimo y los intentos maliciosos, tal y como se necesitaría en la producción. Además, las plataformas virtualizadas suelen permitir la personalización de los perfiles de tráfico, la intensidad de los ataques y los parámetros de cifrado, lo que ofrece a los evaluadores la posibilidad de reflejar su entorno operativo único. El resultado es un proceso de validación muy realista que proporciona información útil sobre la resiliencia del sistema, la escalabilidad y los posibles puntos ciegos.

Una de las ventajas más significativas de una plataforma de pruebas de seguridad virtualizada es el modelo flexible de licencias y escalabilidad que ofrece. En lugar de verse limitadas por el rendimiento de un dispositivo físico, las organizaciones pueden comenzar con una capacidad modesta, tal vez probando un solo firewall, una red privada virtual o una puerta de enlace web segura, y luego expandirse sin problemas para validar sistemas distribuidos a gran escala. Los modelos de licencia suelen basarse en el consumo o en la suscripción, lo que permite a las empresas ajustar la inversión al uso. Por ejemplo, un equipo puede realizar pruebas intensivas solo durante ciclos de desarrollo específicos o auditorías de cumplimiento, y reducir la escala durante los períodos de menor actividad, optimizando así la rentabilidad. Además, dado que la solución es virtual, el escalado puede realizarse horizontalmente a través de la nube o la infraestructura virtualizada, aprovechando los recursos informáticos adicionales en lugar de requerir la compra de nuevo hardware. Este modelo es compatible tanto con pequeños laboratorios como con empresas globales con implementaciones complejas en múltiples sitios.

Las plataformas modernas de pruebas de seguridad dependen de fuentes de información sobre amenazas que se actualizan continuamente para seguir siendo relevantes. Estas actualizaciones suelen abarcar nuevos comportamientos de aplicaciones, vectores de ataque emergentes, campañas de malware y técnicas avanzadas de evasión observadas en el mundo real. Las actualizaciones se envían directamente a la biblioteca de emulación, lo que garantiza que las pruebas reflejen el panorama actual de amenazas sin necesidad de que el usuario final tenga que escribir scripts o realizar configuraciones manuales. Este proceso es especialmente importante dada la rapidez con la que evolucionan las ciberamenazas; una biblioteca de pruebas obsoleta proporcionaría una falsa sensación de seguridad. Al mantenerse al día con las últimas vulnerabilidades y exploits, las organizaciones pueden validar si sus defensas pueden resistir los métodos de ataque actuales y futuros. Más allá de las simples actualizaciones, algunas plataformas también ofrecen la posibilidad de personalizar y crear nuevos perfiles de ataque, lo que proporciona a los usuarios avanzados la flexibilidad de modelar amenazas únicas relevantes para su sector o entorno. Esto garantiza que las pruebas no solo cubran los riesgos conocidos, sino que también anticipen posibles estrategias de ataque futuras.