¿Qué busca?

Garantía de seguridad de la red en la nube

Amplíe la confianza en la seguridad de la red a la nube

Establecer confianza con prácticas de garantía de defensa en la nube

Monitoreo de la postura de seguridad

- Elimine la incertidumbre e identifique brechas simulando ataques del mundo real.

- Tome decisiones más inteligentes sobre los componentes de seguridad midiendo el impacto en la postura de seguridad.

- Control de la deriva en la eficacia de la postura de seguridad a lo largo del tiempo.

Visibilidad del tráfico en múltiples nubes

- Habilite el control sobre la supervisión del tráfico en cualquier nube con políticas basadas en intenciones.

- Amplíe la supervisión del tráfico al borde de la red y a Kubernetes.

- Reducir los costos de operación de una infraestructura compleja de análisis de tráfico.

Pruebas de componentes de seguridad de red

- Pruebe los límites de rendimiento de los componentes de seguridad de red individuales en la nube.

- Encuentre el equilibrio adecuado entre eficacia y rendimiento de seguridad para su perfil de riesgo.

- Cree una arquitectura de defensa en capas en la que pueda confiar.

Monitoreo de la postura de seguridad

Eliminar la incertidumbre e identificar las brechas

En una batalla constante entre la evolución de las técnicas maliciosas y las medidas de protección, la defensa a menudo se queda atrás. A medida que las aplicaciones críticas para el negocio migran a la nube, las organizaciones empiezan a comprender el valor de la detección y respuesta de red (NDR), además de los controles de seguridad tradicionales en la nube.

Cuando se aplican medidas de protección y seguimiento, ¿es posible identificar lagunas en su preparación para enfrentar amenazas de la vida real, sin esperar a que ocurran?

Con Keysight Threat Simulator , los equipos de seguridad pueden ejercitar de forma segura las defensas de seguridad en la nube al emular toda la cadena de ataque cibernético: phishing, comportamiento del usuario, transmisión de malware, infección, comando y control, y movimiento lateral.

Tome decisiones más inteligentes sobre los componentes de seguridad

La nube proporciona acceso instantáneo a una amplia gama de componentes de seguridad de diversos proveedores y de la comunidad de código abierto. En combinación con el modelo de pago por uso, las decisiones sobre qué opciones utilizar se vuelven más operativas para afrontar el cambiante panorama de amenazas.

Se trata de criterios que utilizan las organizaciones para seleccionar o cambiar los componentes que siguen siendo estratégicos.

Las mejores estrategias definen objetivos para realizar el seguimiento de la ejecución y comprenden si se pueden obtener datos confiables para que sean mensurables.

Por eso, Threat Simulator permite a los clientes crear evaluaciones de amenazas relevantes para su perfil de riesgo y medir su postura de seguridad actual. Ahora, las empresas pueden comparar el impacto de la arquitectura de seguridad en la nube seleccionada y sus componentes con los objetivos estratégicos.

Controlar la deriva en la eficacia a lo largo del tiempo

El panorama de amenazas nunca es estático. Las defensas de seguridad tampoco. Constantemente surgen nuevos ciberataques y las configuraciones incorrectas son rampantes. Tradicionalmente, se utilizan equipos de alerta roja y azul y pruebas de penetración para mantener la preparación e identificar puntos débiles. Si bien estos ejercicios son muy valiosos, no pueden implementarse como parte de la rutina operativa diaria.

Para escalar las prácticas de ejercicios de seguridad, se requiere un proceso automatizado de simulación de ataques con un ciclo de informes de incidentes incorporado.

Con integraciones listas para usar con los principales proveedores de herramientas de seguridad de red, como IBM, Splunk, Check Point, Cisco, Fortinet, Palo Alto Networks, Juniper y más, Threat Simulator ayuda a sus herramientas a trabajar de forma más inteligente, sin complicarse. La comunicación bidireccional garantiza que sus herramientas SIEM puedan distinguir rápidamente las amenazas de ciberseguridad simuladas de las reales, mientras que la validación integral facilita la gestión y la medición de la eficacia de su infraestructura.

Visibilidad del tráfico en múltiples nubes

Orquestación de visibilidad basada en intenciones

Cada proveedor de nube cuenta con un conjunto único de capacidades de monitoreo de tráfico de las que dependen los analistas de SoC. Esto, sumado a la rápida adopción de la nube, suele generar desafíos durante la respuesta y las investigaciones, ya que se debe dedicar un tiempo valioso a configurar diversos elementos de la infraestructura de la nube para habilitar o ajustar las reglas de monitoreo de tráfico.

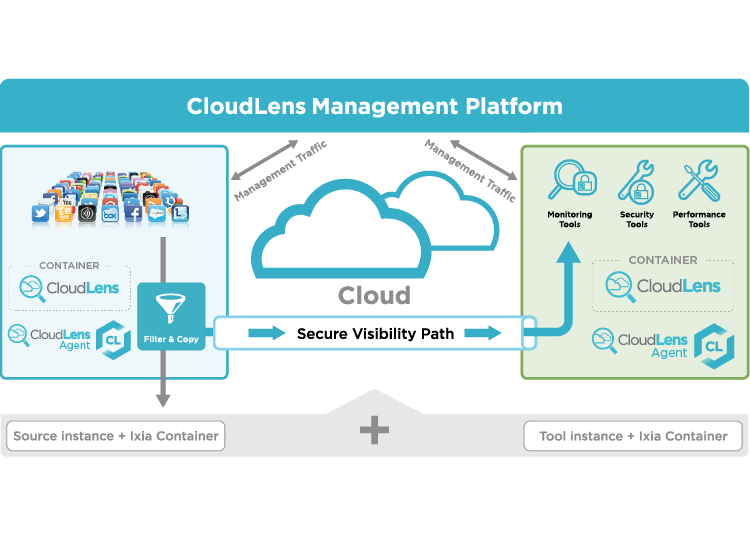

CloudLens facilita las operaciones de seguridad con una forma uniforme de implementar o modificar las políticas de visibilidad de red de forma rápida y segura. Proporciona orquestación de la visibilidad de red basada en la intención, controlando la recopilación de flujos o la duplicación de paquetes desde las fuentes de tráfico en diversos entornos de nube e híbridos hasta los recopiladores de flujo o sensores. CloudLens le permite centrarse en la política de monitorización que necesita, y no en los medios para implementarla.

Monitoreo de tráfico para Network Edge y Kubernetes

Trasladar cargas de trabajo al borde de la red suele dejarlas fuera del alcance de las herramientas de detección de red existentes. Llevar la monitorización al borde requiere una combinación de espacio reducido con capacidades integradas de exportación de flujo y filtrado de paquetes para evitar saturar la red y los sensores con tráfico masivo de usuarios.

Con CloudLens , los clientes pueden lograr el mismo nivel de conocimiento sobre los patrones de tráfico de red y las cargas útiles en el borde que en las implementaciones centrales de la nube, sin la carga de implementar sensores distribuidos.

Para monitorear las ubicaciones de los bordes, CloudLens crea una red superpuesta de intermediación de paquetes cifrados, que recopila flujos y paquetes necesarios de fuentes de tráfico dispersas y los envía a sensores de tráfico en VPC de herramientas de seguridad regionales o ubicaciones locales.

Utilizando métodos similares, CloudLens puede facilitar el monitoreo de la comunicación inter y intra-POD de clústeres de Kubernetes.

Monitoreo de la optimización de costos

En un entorno multiherramienta, CloudLens reduce el coste de ejecutar servicios nativos de duplicación de paquetes en la nube. Al actuar como una capa de intermediación de paquetes distribuida entre las funciones nativas de duplicación de paquetes en la nube y las herramientas de análisis del tráfico de red, CloudLens elimina el coste de sesiones de monitorización duplicadas gracias a sus funciones integradas de replicación, filtrado y equilibrio de carga.

Pruebas de componentes de seguridad de red

Comprender las capacidades de cada componente

Cada capa de defensa de red en la nube tiene sus propios límites. Entre ellos se encuentran el rendimiento, la velocidad de paquetes y sesiones, el tiempo de detección de fallos y el tiempo de implementación. A menudo, acercarse a los límites degrada la calidad del servicio debido al aumento de la latencia o la pérdida de paquetes. Comprender estos límites es fundamental para ofrecer una excelente experiencia al cliente, alta resiliencia de seguridad y tiempo de actividad.

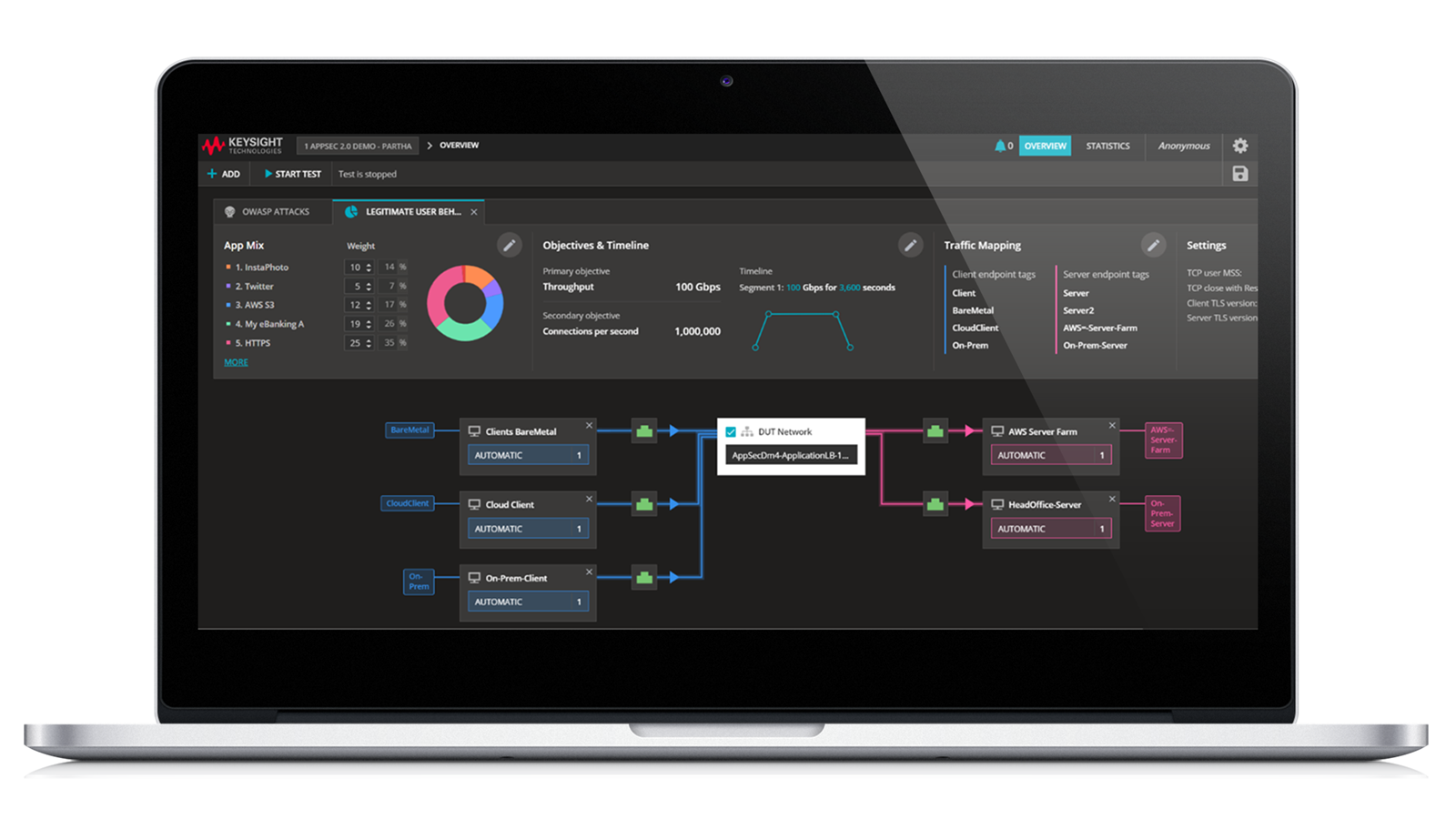

Keysight permite a las organizaciones realizar pruebas de estrés y caracterizar el rendimiento de funciones de seguridad y redes individuales en combinaciones de tráfico de aplicaciones realistas, combinado con actividad maliciosa como exploits, DDoS, cargas útiles de malware y comunicaciones de comando y control.

Ajuste la eficacia de la seguridad para el rendimiento

Los proveedores de seguridad buscan ofrecer una protección óptima para una amplia gama de aplicaciones y entornos con un rendimiento aceptable. Cuando un cliente realiza cambios de configuración para mejorar las defensas en áreas vulnerables de su infraestructura, el rendimiento real de un componente de seguridad podría degradarse por debajo del umbral crítico.

Para lograr el equilibrio adecuado entre seguridad y rendimiento, los arquitectos de seguridad deben aprovechar el conocimiento profundo de los perfiles de riesgo de las aplicaciones junto con la medición del impacto de los cambios de configuración.

Mediante las herramientas de generación de carga de Keysight, los clientes pueden emular el tráfico de aplicaciones realista, que se ajusta al comportamiento de sus aplicaciones, con un control granular sobre los tipos de actividad maliciosa inyectada. Esto permite a las organizaciones mitigar mejor los riesgos de seguridad, manteniendo la confianza en el rendimiento y la experiencia del usuario.

Validar y comparar cada capa para eliminar debilidades

A medida que los arquitectos de seguridad diseñan defensas de red en capas, cada capa se construye para compensar las debilidades de las demás. ¿Pueden garantizar que no haya puntos débiles que se superpongan entre los diferentes componentes? Los métodos de prueba manuales y ad hoc carecen de la cobertura necesaria para tal garantía.

Al utilizar las capacidades de Keysight para repetir los mismos conjuntos de ataques de una extensa biblioteca en diferentes tipos de componentes de seguridad y comparar qué ataques pasan desapercibidos, se pueden detectar y eliminar esas superposiciones.

Cuando las funciones de seguridad seleccionadas de forma confiable se alinean para brindar profundidad de protección, finalmente se puede establecer la confianza en el sistema.

-

Uplevel Systems ofrece servicios de TI gestionados a pequeñas empresas. Nuestra solución combina la seguridad en las instalaciones del cliente y los equipos de red con servicios basados en la nube de AWS y una plataforma de gestión que permite a los consultores de TI ofrecer servicios de TI integrales y atractivos, optimizados para pequeñas empresas. La monitorización de nuestros concentradores VPN y servidores de aplicaciones basados en AWS es fundamental para brindar a nuestros clientes una experiencia excepcional. CloudLens nos permite obtener el acceso a nivel de paquete necesario para monitorizar nuestra aplicación. La capacidad de escalado automático de CloudLens nos proporciona la escalabilidad y la flexibilidad necesarias para impulsar el crecimiento de nuestro negocio.

Tom Alexander, director ejecutivo de Uplevel Systems -

FireEye se complace en asociarse con Ixia (ahora parte de Keysight) en su nueva plataforma CloudLens para ampliar nuestra visibilidad y velocidad de respuesta líderes en la industria a AWS, Azure y otras nubes públicas. Nuestro enfoque en simplificar, integrar y automatizar las operaciones de seguridad para los clientes con FireEye Helix nos permite anticiparnos a las necesidades de nuestros clientes gracias a nuestra visibilidad nativa y escalable de todos los servicios en la nube, redes, endpoints y productos de seguridad de terceros.

Martin Holste, director de tecnología, nube, FireEye -

Migrar las cargas de trabajo empresariales a la nube puede suponer un obstáculo para los equipos de seguridad, ya que pierden la visibilidad de los paquetes de red necesaria para ser eficaces. CloudLens soluciona este problema proporcionando visibilidad completa, sencilla y altamente escalable en la nube pública. La solución conjunta de Ixia (ahora parte de Keysight) y ProtectWise proporciona detección automatizada de amenazas y Exploreción forense ilimitada.

Ramon Peypoch, director de productos de ProtectWise

-

Como proveedor de soluciones de gestión del rendimiento a gran escala basadas en SaaS y alojadas en AWS, AppNeta conoce a fondo los desafíos asociados con la obtención de visibilidad práctica a nivel de paquete en la nube pública. Descubrimos que CloudLens satisfacía las demandas flexibles de los clientes de la nube pública en un modelo multiinquilino y de autoservicio como el nuestro y, a diferencia de otras soluciones que hemos analizado, tuvo un buen rendimiento con una sobrecarga mínima. Con CloudLens, la implementación de soluciones de monitorización en la nube pública se realiza en cuestión de minutos, no horas ni días.

Sean Armstrong, vicepresidente de productos, AppNeta -

La adopción de soluciones de nube pública continúa creciendo a un ritmo acelerado. Esto conlleva desafíos únicos e importantes en cuanto a cómo las organizaciones garantizan la seguridad e integridad de sus datos y aplicaciones. La solución CloudLens resuelve el crucial problema de proporcionar acceso al tráfico de red dentro y entre entornos de nube para permitir que soluciones como Network Monitor de LogRhythm realicen inspecciones profundas de paquetes, extracción de metadatos enriquecidos, análisis y captura completa de paquetes en cargas de trabajo basadas en la nube. Juntos, LogRhythm y CloudLens ofrecen a nuestros clientes la visibilidad y las capacidades de detección de amenazas necesarias para brindarles confianza durante su migración a la nube.

Matt Winter, vicepresidente de desarrollo comercial de LogRhythm

Productos relacionados

Lecturas complementarias

¿Necesita ayuda o tiene alguna pregunta?