Che cosa sta cercando?

Garanzia di sicurezza della rete cloud

Estendi la fiducia nella sicurezza della rete al Cloud

Stabilisci fiducia con pratiche di garanzia della difesa del cloud

Monitoraggio della postura di sicurezza

- Elimina l'incertezza e individua le lacune simulando attacchi reali.

- Prendi decisioni più intelligenti sui componenti di sicurezza misurandone l'impatto sulla situazione della sicurezza.

- Controllare la deriva dell'efficacia delle misure di sicurezza nel tempo.

Visibilità del traffico multi-cloud

- Abilita il controllo sul monitoraggio del traffico su qualsiasi cloud con policy basate sugli intenti.

- Estendi il monitoraggio del traffico ai margini della rete e a Kubernetes.

- Ridurre i costi di gestione di infrastrutture complesse per l'analisi del traffico.

Test dei componenti di sicurezza di rete

- Testare i limiti delle prestazioni dei singoli componenti di sicurezza della rete nel cloud.

- Trova il giusto equilibrio tra efficacia e prestazioni della sicurezza per il tuo profilo di rischio.

- Crea un'architettura di difesa a strati di cui ti puoi fidare.

Monitoraggio della postura di sicurezza

Eliminare l'incertezza e identificare le lacune

In una costante lotta tra tecniche dannose in continua evoluzione e misure di protezione, la difesa spesso si rivela inadeguata. Con il passaggio delle applicazioni business-critical al cloud, le organizzazioni iniziano a comprendere il valore del rilevamento e della risposta in rete (NDR), in aggiunta ai tradizionali controlli di sicurezza cloud.

Quando sono in atto sia misure di protezione che di monitoraggio, è possibile individuare lacune nella loro preparazione ad affrontare minacce reali, senza aspettare che una si verifichi?

Con Keysight Threat Simulator , i team di sicurezza possono esercitare in modo sicuro le difese di sicurezza del cloud emulando l'intera kill chain informatica: phishing, comportamento dell'utente, trasmissione di malware, infezione, comando e controllo e movimento laterale.

Fai scelte più intelligenti sui componenti di sicurezza

Il cloud offre accesso immediato a un'ampia gamma di componenti di sicurezza di vari fornitori e della community open source. In combinazione con il modello "Pay-as-You-Go", la decisione su quali opzioni utilizzare diventa più operativa per far fronte a un panorama delle minacce in continua evoluzione.

Si tratta di criteri che le organizzazioni utilizzano per selezionare o modificare i componenti che rimangono strategici.

Le migliori strategie definiscono gli obiettivi per monitorarne l'esecuzione, comprendendo se è possibile ottenere dati attendibili per renderli misurabili.

Per questo motivo, Threat Simulator consente ai clienti di creare valutazioni delle minacce pertinenti al proprio profilo di rischio e di misurarne l'effettiva sicurezza. Ora le aziende sono in grado di confrontare l'impatto di un'architettura di sicurezza cloud selezionata e dei suoi componenti sugli obiettivi strategici.

Controllo della deriva dell'efficacia nel tempo

Il panorama delle minacce non è mai statico. Né lo sono le difese di sicurezza. Nuovi attacchi informatici emergono costantemente e le configurazioni errate sono dilaganti. Tradizionalmente, il red/blue teaming e i penetration test vengono utilizzati per mantenere la prontezza e identificare i punti deboli. Sebbene queste esercitazioni apportino un valore elevato, non possono essere applicate come routine operativa quotidiana.

Per ampliare le pratiche di esercitazione sulla sicurezza, è necessario un processo di simulazione di attacchi automatizzato con un ciclo di segnalazione degli incidenti integrato.

Grazie all'integrazione chiavi in mano con i principali fornitori di strumenti per la sicurezza di rete, tra cui IBM, Splunk, Check Point, Cisco, Fortinet, Palo Alto Networks, Juniper e altri, Threat Simulator aiuta i tuoi strumenti a lavorare in modo più intelligente, non più faticoso. La comunicazione bidirezionale garantisce che i tuoi strumenti SIEM possano distinguere rapidamente le minacce alla sicurezza informatica simulate da quelle reali, mentre la convalida end-to-end semplifica la gestione e la misurazione dell'efficacia della tua infrastruttura.

Visibilità del traffico multi-cloud

Orchestrazione della visibilità basata sugli intenti

Ogni provider cloud dispone di un set unico di funzionalità di monitoraggio del traffico da cui gli analisti SoC dipendono in ultima analisi. Questo, unito alla rapida adozione del cloud, crea spesso difficoltà durante le attività di risposta e le indagini, poiché è necessario dedicare tempo prezioso alla configurazione di vari elementi dell'infrastruttura cloud per abilitare o modificare le regole di monitoraggio del traffico.

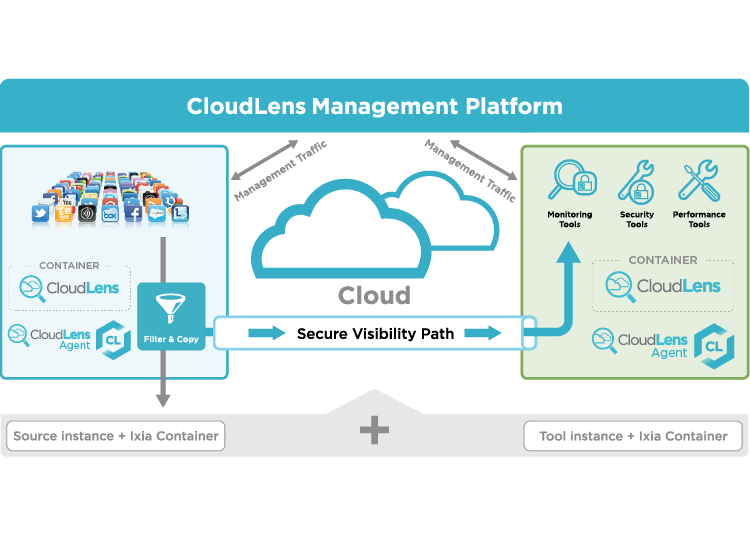

CloudLens consente alle operazioni di sicurezza di implementare o modificare in modo rapido e sicuro le policy di visibilità di rete in modo uniforme. Offre un'orchestrazione della visibilità di rete basata sugli intenti, controllando la raccolta di flussi o il mirroring dei pacchetti dalle sorgenti di traffico in vari ambienti cloud e ibridi ai collettori di flussi o ai sensori. CloudLens consente di concentrarsi sulla policy di monitoraggio necessaria, anziché sui mezzi per implementarla.

Monitoraggio del traffico per Network Edge e Kubernetes

Spostare i carichi di lavoro ai margini della rete spesso li rende inaccessibili agli strumenti di rilevamento di rete esistenti. Portare il monitoraggio ai margini richiede una combinazione di ingombro ridotto con funzionalità integrate di esportazione dei flussi e filtraggio dei pacchetti per evitare di sovraccaricare la rete e i sensori con un traffico di utenti elevato.

Con CloudLens , i clienti possono ottenere lo stesso livello di insight sui modelli di traffico di rete e sui payload all'edge come per le distribuzioni cloud core, senza l'onere di dover distribuire sensori distribuiti.

Per monitorare le posizioni edge, CloudLens crea una rete di overlay per il brokeraggio di pacchetti crittografati, raccogliendo flussi e pacchetti necessari da fonti di traffico disperse e inoltrandoli ai sensori del traffico presso VPC di strumenti di sicurezza regionali o sedi locali.

Utilizzando metodi simili, CloudLens può facilitare il monitoraggio della comunicazione inter- e intra-POD dei cluster Kubernetes.

Monitoraggio dell'ottimizzazione dei costi

In un ambiente multi-strumento, CloudLens riduce i costi di gestione dei servizi di mirroring cloud nativi. Agendo come un livello di brokeraggio di pacchetti distribuito tra le funzioni di mirroring dei pacchetti cloud nativi e gli strumenti di analisi del traffico di rete, CloudLens elimina il costo delle sessioni di monitoraggio duplicate grazie a funzionalità integrate di replica, filtraggio e bilanciamento del carico.

Test dei componenti di sicurezza di rete

Comprendere le capacità di ciascun componente

Ogni livello di difesa di rete nel cloud ha i suoi limiti. Tra questi rientrano la velocità di trasmissione, la velocità di pacchetti e sessioni, il tempo di rilevamento dei guasti e il tempo di implementazione. Spesso, avvicinarsi ai limiti comporta un degrado della qualità del servizio a causa di una maggiore latenza o della perdita di pacchetti. Comprendere questi limiti è fondamentale per offrire un'esperienza cliente eccellente, un'elevata resilienza in termini di sicurezza e un tempo di attività elevato.

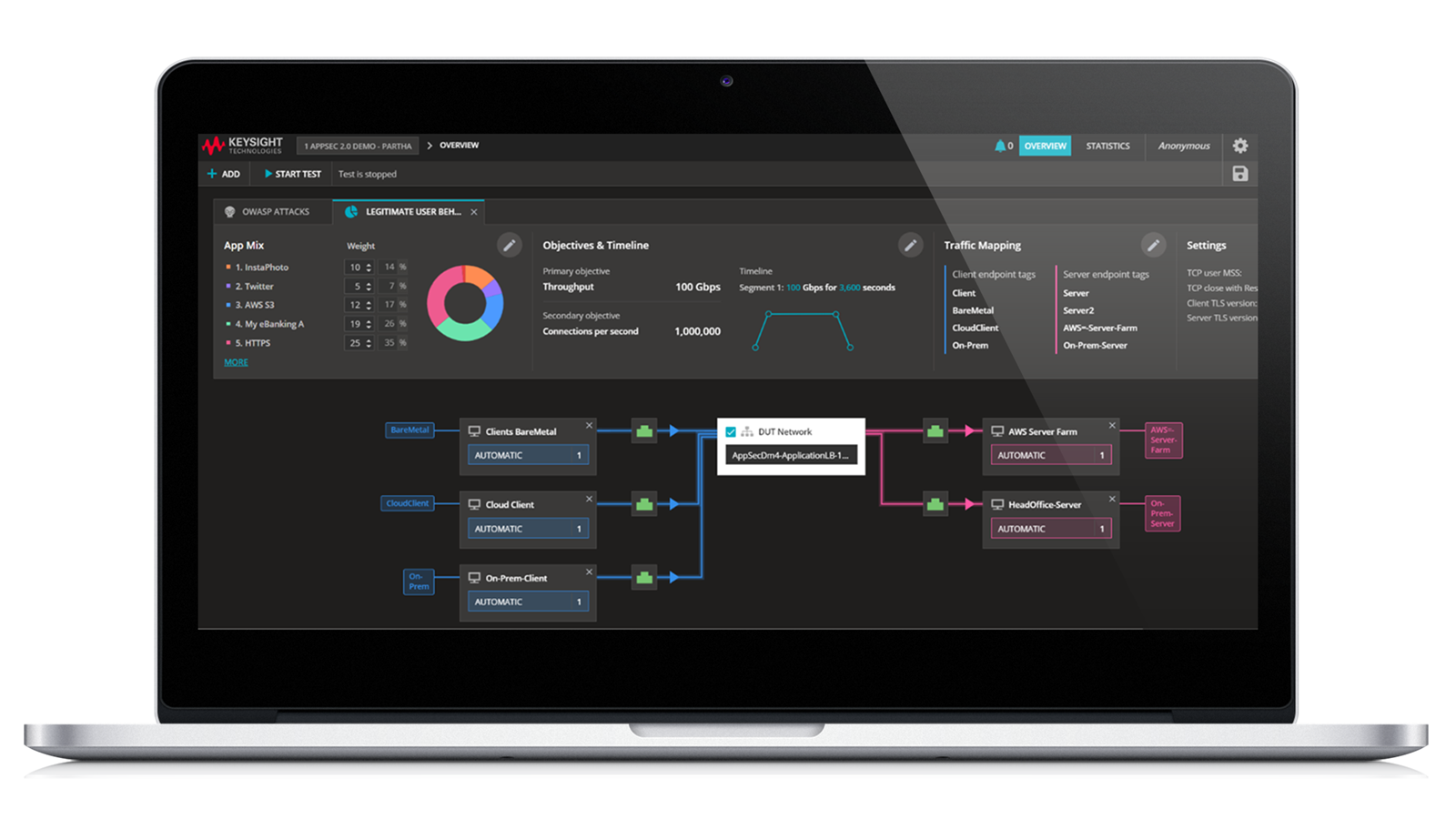

Keysight consente alle organizzazioni di sottoporre a stress test e caratterizzare le prestazioni delle singole funzioni di rete e di sicurezza in situazioni di traffico applicativo realistico, combinato con attività dannose come exploit, DDoS, payload di malware, comunicazioni di comando e controllo.

Ottimizzare l'efficacia della sicurezza per le prestazioni

I fornitori di soluzioni di sicurezza mirano a fornire una protezione ottimale per un'ampia gamma di applicazioni e ambienti, con prestazioni accettabili. Quando un cliente apporta modifiche alla configurazione per migliorare le difese in aree note come deboli della propria infrastruttura, le prestazioni effettive di un componente di sicurezza potrebbero scendere al di sotto della soglia critica.

Per trovare il giusto equilibrio tra sicurezza e prestazioni, gli architetti della sicurezza dovrebbero sfruttare una conoscenza approfondita dei profili di rischio delle applicazioni abbinata alla misurazione dell'impatto delle modifiche alla configurazione.

Utilizzando gli strumenti di generazione del carico di Keysight, i clienti possono emulare un traffico applicativo realistico, che rispecchia fedelmente il comportamento delle loro applicazioni, con un controllo granulare sui tipi di attività dannose iniettate. Ciò consente alle organizzazioni di mitigare al Better i rischi per la sicurezza, mantenendo al contempo la fiducia nelle prestazioni e nell'esperienza utente.

Convalida e confronta ogni livello per eliminare i punti deboli

Quando gli architetti della sicurezza progettano difese di rete a più livelli, ogni singolo livello viene progettato per compensare le debolezze degli altri. Possono essere sicuri che non vi siano punti deboli che si sovrappongono tra i diversi componenti? I metodi di test manuali ad hoc non offrono la copertura necessaria per tale garanzia.

Utilizzando le funzionalità di Keysight per ripetere le stesse serie di attacchi da un'ampia libreria su diversi tipi di componenti di sicurezza e confrontare quali attacchi sono passati inosservati, è possibile individuare ed eliminare tali sovrapposizioni.

Quando le funzioni di sicurezza selezionate in modo affidabile vengono allineate per fornire una protezione approfondita, è possibile stabilire definitivamente la fiducia nel sistema.

-

Uplevel Systems offre servizi IT gestiti alle piccole imprese. La nostra soluzione combina la sicurezza e le apparecchiature di rete presso il cliente con servizi basati su cloud AWS e una piattaforma di gestione che consente ai consulenti IT di offrire servizi IT completi e competitivi, ottimizzati per le piccole imprese. Il monitoraggio dei nostri hub VPN e server applicativi basati su AWS è fondamentale per offrire ai nostri clienti un'esperienza ottimale. CloudLens ci consente di ottenere l'accesso a livello di pacchetto necessario per monitorare la nostra applicazione. La capacità di scalabilità automatica di CloudLens ci fornisce la scalabilità e l'elasticità necessarie per supportare la crescita della nostra attività.

Tom Alexander, CEO di Uplevel Systems -

FireEye è entusiasta di collaborare con Ixia (ora parte di Keysight) sulla sua nuova piattaforma CloudLens per estendere la nostra visibilità e velocità di risposta leader del settore ad AWS, Azure e altri cloud pubblici. Con il nostro focus sulla semplificazione, integrazione e automazione delle operazioni di sicurezza per i clienti con FireEye Helix, la visibilità scalabile e nativa su tutti i servizi cloud, reti, endpoint e prodotti di sicurezza di terze parti ci consente di anticipare le esigenze dei nostri clienti.

Martin Holste, CTO, Cloud, FireEye -

Lo spostamento dei carichi di lavoro aziendali sul cloud può creare difficoltà per i team di sicurezza, che non dispongono più della visibilità dei pacchetti di rete necessaria per essere efficaci. CloudLens risolve questo problema offrendo una visibilità completa, semplice e altamente scalabile nel cloud pubblico. La soluzione congiunta di Ixia (ora parte di Keysight) e ProtectWise offre il rilevamento automatico delle minacce e un'esplorazione forense illimitata.

Ramon Peypoch, Direttore dei prodotti, ProtectWise

-

In qualità di fornitore di soluzioni di gestione delle prestazioni SaaS su larga scala ospitate su AWS, AppNeta conosce bene le sfide legate all'ottenimento di una visibilità fruibile a livello di pacchetto nel cloud pubblico. Abbiamo scoperto che CloudLens soddisfaceva le esigenze di flessibilità dei clienti del cloud pubblico in un modello multi-tenant e self-service come il nostro e, a differenza di altre soluzioni che abbiamo esaminato, ha funzionato bene con un overhead minimo. Con CloudLens, l'implementazione di soluzioni di monitoraggio nel cloud pubblico richiede pochi minuti, non ore o giorni.

Sean Armstrong, vicepresidente dei prodotti, AppNeta -

L'adozione di soluzioni di cloud pubblico continua a crescere a un ritmo rapido. Ciò comporta sfide uniche e significative su come le organizzazioni garantiscono la sicurezza e l'integrità dei propri dati e applicazioni. La soluzione CloudLens risolve il problema cruciale di fornire accesso al traffico di rete all'interno e tra gli ambienti cloud per consentire a soluzioni come Network Monitor di LogRhythm di eseguire ispezioni approfondite dei pacchetti, estrazione di metadati avanzati, analisi e acquisizione di pacchetti completi per carichi di lavoro basati sul cloud. Insieme, LogRhythm e CloudLens offrono ai nostri clienti la visibilità e le funzionalità di rilevamento delle minacce necessarie per infondere fiducia durante la migrazione al cloud.

Matt Winter, vicepresidente dello sviluppo aziendale, LogRhythm

Prodotti correlati

Ulteriori letture

Volete aiuto o avete domande?