Choose a country or area to see content specific to your location

Que recherchez-vous ?

-

-

Concepteur d'interconnexions 3D

3D Interconnect Designer offre un environnement de modélisation et d'optimisation flexible pour toute structure d'interconnexion avancée, y compris les chiplets, les puces empilées, les boîtiers et les circuits imprimés.

-

Économisez jusqu'à 50 % sur un oscilloscope XR8

Bénéficiez d'une validation numérique plus rapide à moindre coût grâce à une reprise.

-

Découvrez Keysight AI Data Center Builder

Émulez chaque composant de votre infrastructure de centre de données. Émulez tout. Optimisez tout.

-

Accélérez l'analyse des signaux grâce aux applications de mesure de la série X

Utilisez plus de 25 applications de la série X pour analyser, démoduler et dépanner des signaux dans les domaines des communications sans fil, de l'aérospatiale et de la défense, des interférences électromagnétiques (EMI) et du bruit de phase.

-

Présentation des courtiers en paquets améliorés par l'IA

Grâce à leur mémoire et leur capacité de stockage supplémentaires, ces NPB améliorés exécutent le logiciel de sécurité et de surveillance des performances IA de Keysight, ainsi que la pile IA.

-

Test en circuit de précision pour la production

Réalisez des tests rapides et précis au niveau des cartes grâce à une ICT en ligne et hors ligne robuste, conçue pour la fabrication moderne.

-

Accélérez votre moteur d'innovation

Découvrez des plans d'assistance personnalisés, dont la priorité est de vous permettre d'innover rapidement.

-

Génération de formes d'onde à 448 Gb/s

Réaliser des signaux modulés à plusieurs niveaux de 200+ Gbaud avec des AWG à grande vitesse pour les normes numériques et optiques.

-

Transmettez des données I/Q à 120 MHz vers votre ordinateur portable sur le terrainLocalisez précisément les interférences à l'aide d'un logiciel de gestion du spectre post-traitement en laboratoire.

Trouvez la solution d'alimentation ATE qui vous convient

Trouvez la solution d'alimentation ATE qui vous convientUtilisez cet outil de sélection pour identifier rapidement l'alimentation électrique la mieux adaptée à vos besoins en matière d'équipements de test automatique (ATE) dans les secteurs de l'aérospatiale et de la défense.

-

- Solutions

-

Explorez les contenus rédigés par des ingénieurs et une vaste base de connaissances offrant des milliers de possibilités d'apprentissage.

Keysight Learn offre un contenu immersif sur des sujets d'intérêt, y compris des solutions, des blogs, des événements et plus encore.

Mon tableau de bord LearnPoursuivre. Découvrir. Personnaliser.

Le tout en un seul endroit. - Acheter

-

Accès rapide aux tâches d'auto-assistance liées au soutien.

Contenu supplémentaire pour répondre à vos besoins en matière de produits.

Faites-en plus avec les services KeysightDécouvrez les services permettant d'accélérer chaque étape de votre parcours d'innovation.

BreakingPoint VE Émulateur virtuel pour les tests de résilience au trafic et aux menaces

- Vue d'ensemble

- Tous les modèles

- Soutien

Tests de résilience de la sécurité virtualisés pour les réseaux d'entreprise

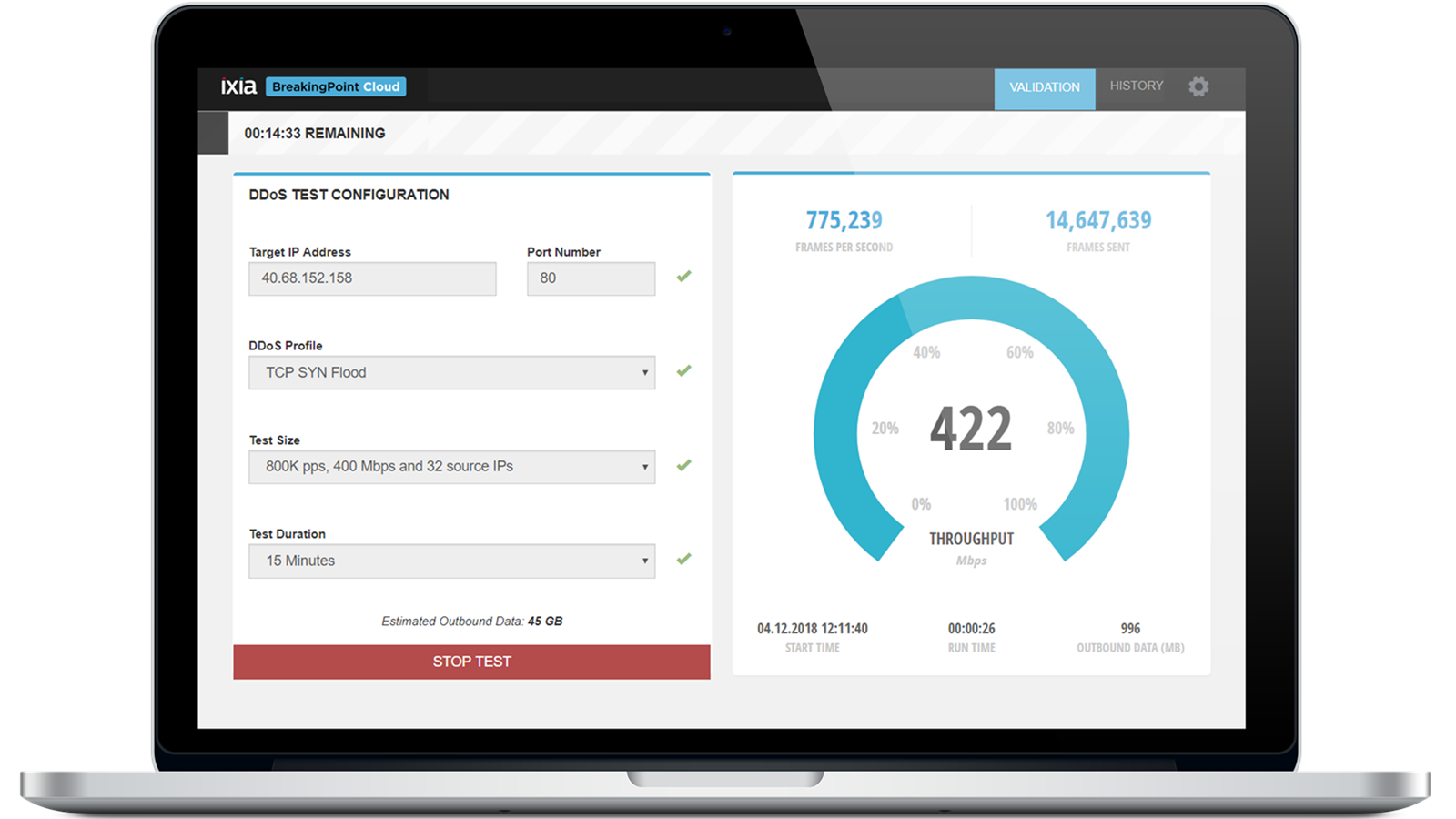

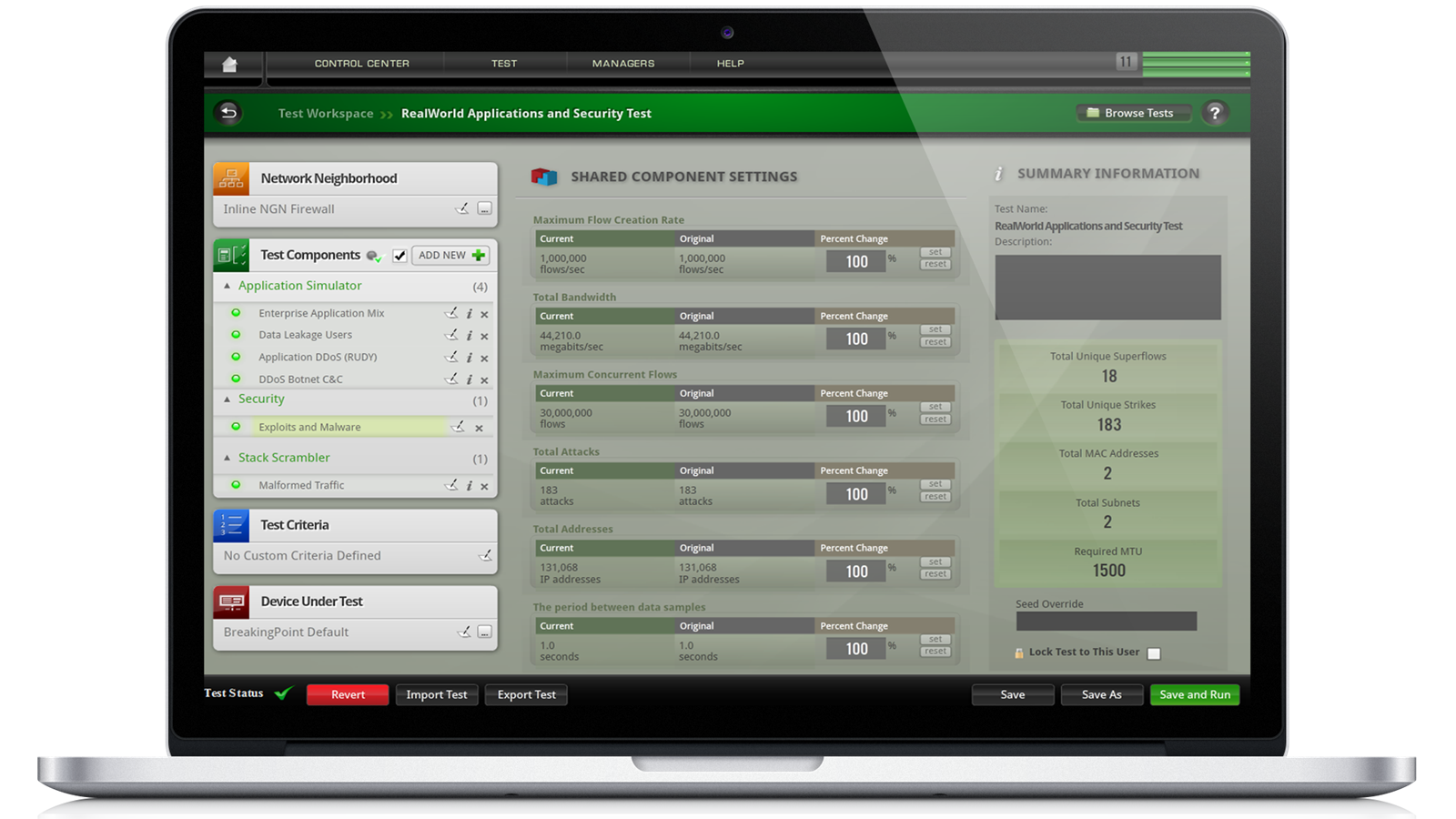

Le logiciel Keysight BreakingPoint VE apporte des capacités de sécurité éprouvées aux environnements de test virtualisés et natifs du cloud. Il permet une validation complète de la sécurité pour les pare-feu virtuels, les contrôles de sécurité basés sur le cloud et les réseaux définis par logiciel. Intégré aux pipelines CI/CD, BreakingPoint VE offre une émulation d'attaques automatisée et réaliste pour garantir la sécurité du code et des configurations avant le déploiement. Demandez un devis pour l'une de nos configurations populaires dès aujourd'hui. Besoin d'aide pour choisir ? Consultez les ressources ci-dessous.

Déploiement natif dans le cloud

Lancez-le en tant que machine virtuelle sur des plateformes cloud publiques, privées et hybrides pour des tests flexibles et à la demande.

Intégration de la sécurité CI/CD

Intégrez de manière transparente les tests de sécurité dans les pipelines DevOps afin de valider les pare-feu virtuels, les SD-WAN et les VNF pendant le développement.

Échelle de test élastique

Générez du trafic d'attaques à grande échelle sur plusieurs nœuds de test afin de simuler le volume et le comportement réels.

Renseignements sur les menaces

Bibliothèque de menaces et d'applications pour une validation cohérente dans les environnements physiques et virtuels.

Configurations les plus populaires

BreakingPoint Virtual Edition (VE) 10G Licence perpétuelle flottante

BreakingPoint Virtual Edition (VE) 10G Licence perpétuelle flottante

939-9619

L'édition virtuelle (VE) 10G de Keysight BreakingPoint comprend une licence perpétuelle flottante valable dans le monde entier.

- Testez les composants les plus critiques des appareils et réseaux virtuels et physiques sensibles aux applications ; validez diverses attaques et défenses contre les dénis de service distribués.

- Optimisez la configuration des dispositifs de sécurité réseau virtuels ou physiques, tels que les IDS, IPS, DLP, UTM, NGFW, WAF et proxy Web.

- Restez à jour face à un paysage des menaces en constante évolution en mettant à jour vos applications, vos attaques et vos logiciels malveillants grâce à des mises à jour quotidiennes des informations sur les applications et les menaces.

- Évaluez l'impact de la mobilité des machines virtuelles sur la fiabilité et l'évolutivité des applications. Effectuez les tests pendant la migration en direct afin de garantir un temps d'indisponibilité minimal du réseau.

- Validez les réseaux 5G / NFV de nouvelle génération en les testant dans des clouds privés / clouds télécoms optimisés par OpenStack ou VMware vCenter Orchestration.

- Comprenez comment le déploiement dans différents clouds publics, tels qu'Alibaba Cloud, Amazon AWS, Google Cloud et Microsoft Azure, affecte les applications réseau.

- Tirez parti des licences par abonnement qui offrent la flexibilité d'un modèle de dépenses d'exploitation évolutif, avec différentes licences disponibles à plusieurs niveaux de performance, tels que 1G / 10G / 100G.

Licence d'abonnement d'un an à BreakingPoint Virtual Edition (VE) 100G

Licence d'abonnement d'un an à BreakingPoint Virtual Edition (VE) 100G

939-9640

L'édition virtuelle (VE) 100G de Keysight BreakingPoint comprend une licence flottante mondiale de 12 mois et un abonnement au support logiciel Keysight.

- Testez les composants les plus critiques des appareils et réseaux virtuels et physiques sensibles aux applications ; validez diverses attaques et défenses contre les dénis de service distribués.

- Optimisez la configuration des dispositifs de sécurité réseau virtuels ou physiques, tels que les IDS, IPS, DLP, UTM, NGFW, WAF et proxy Web.

- Restez à jour face à un paysage des menaces en constante évolution en mettant à jour vos applications, vos attaques et vos logiciels malveillants grâce à des mises à jour quotidiennes des informations sur les applications et les menaces.

- Évaluez l'impact de la mobilité des machines virtuelles sur la fiabilité et l'évolutivité des applications. Effectuez les tests pendant la migration en direct afin de garantir un temps d'indisponibilité minimal du réseau.

- Validez les réseaux 5G / NFV de nouvelle génération en les testant dans des clouds privés / clouds télécoms optimisés par OpenStack ou VMware vCenter Orchestration.

- Comprenez comment le déploiement dans différents clouds publics, tels qu'Alibaba Cloud, Amazon AWS, Google Cloud et Microsoft Azure, affecte les applications réseau.

- Tirez parti des licences par abonnement qui offrent la flexibilité d'un modèle de dépenses d'exploitation évolutif, avec différentes licences disponibles à plusieurs niveaux de performance, tels que 1G / 10G / 100G.

BreakingPoint Virtual Edition (VE) Licence d'abonnement flottante 1GE

BreakingPoint Virtual Edition (VE) Licence d'abonnement flottante 1GE

939-9600

L'édition virtuelle (VE) 1GE de Keysight BreakingPoint comprend une licence flottante mondiale de 12 mois et un abonnement au support logiciel Keysight.

- Testez les composants les plus critiques des appareils et réseaux virtuels et physiques sensibles aux applications ; validez diverses attaques et défenses contre les dénis de service distribués.

- Optimisez la configuration des dispositifs de sécurité réseau virtuels ou physiques, tels que les IDS, IPS, DLP, UTM, NGFW, WAF et proxy Web.

- Restez à jour face à un paysage des menaces en constante évolution en mettant à jour vos applications, vos attaques et vos logiciels malveillants grâce à des mises à jour quotidiennes des informations sur les applications et les menaces.

- Évaluez l'impact de la mobilité des machines virtuelles sur la fiabilité et l'évolutivité des applications. Effectuez les tests pendant la migration en direct afin de garantir un temps d'indisponibilité minimal du réseau.

- Validez les réseaux 5G / NFV de nouvelle génération en les testant dans des clouds privés / clouds télécoms optimisés par OpenStack ou VMware vCenter Orchestration.

- Comprenez comment le déploiement dans différents clouds publics, tels qu'Alibaba Cloud, Amazon AWS, Google Cloud et Microsoft Azure, affecte les applications réseau.

- Tirez parti des licences par abonnement qui offrent la flexibilité d'un modèle de dépenses d'exploitation évolutif, avec différentes licences disponibles à plusieurs niveaux de performance, tels que 1G / 10G / 100G.

Services et assistance

Innovez rapidement grâce à des plans d'assistance personnalisés et à des délais de réponse et d'exécution prioritaires.

Bénéficiez d'abonnements prévisibles basés sur un contrat de location et de solutions de gestion du cycle de vie complet afin d'atteindre plus rapidement vos objectifs commerciaux.

Bénéficiez d'un service haut de gamme en tant qu'abonné KeysightCare pour obtenir une assistance technique dédiée et bien plus encore.

Assurez-vous que votre système de test fonctionne conformément aux spécifications et respecte les normes locales et internationales.

Effectuez rapidement des mesures grâce à des formations internes dispensées par des instructeurs et à l'apprentissage en ligne.

Téléchargez le logiciel Keysight ou mettez à jour votre logiciel vers la dernière version.

Questions fréquemment posées

Les plateformes de test de sécurité virtualisées offrent des avantages uniques par rapport aux appareils matériels, en particulier dans les environnements de plus en plus centrés sur le cloud et définis par logiciel. Si le matériel de test physique est efficace pour les laboratoires dédiés sur site, il est souvent coûteux, moins flexible et limité par son déploiement physique. Les solutions virtuelles, en revanche, peuvent être déployées rapidement dans des machines virtuelles ou des instances cloud, ce qui permet aux entreprises de réaliser des tests à la même échelle et avec la même complexité sans avoir besoin de matériel spécialisé. Elles sont particulièrement bien adaptées aux entreprises qui adoptent des stratégies axées sur le cloud, des infrastructures hybrides ou des pipelines d'intégration et de livraison continues, où les tests doivent être lancés et arrêtés à la demande. Cette élasticité permet de réduire les coûts, de s'aligner sur les workflows DevOps et de garantir que la validation de la sécurité s'intègre de manière transparente dans les processus de développement agiles.

Une plateforme d'émulation d'attaques virtuelles permet de tester l'ensemble des contrôles de sécurité des réseaux et des applications. Cela inclut les défenses périmétriques traditionnelles telles que les pare-feu et les systèmes de prévention des intrusions, ainsi que les technologies cloud natives plus récentes telles que le Secure Access Service Edge (SASE), le Zero Trust Network Access (ZTNA) et les fonctions réseau virtualisées. Au-delà des appliances de sécurité, ces plateformes peuvent tester les outils de protection des terminaux, les filtres de contenu, les défenses de la couche applicative et même les nouveaux services de sécurité cloud proposés par les principaux fournisseurs. Comme la solution fonctionne sous forme de logiciel, elle s'intègre facilement dans les environnements distribués, ce qui permet de tester à la fois les systèmes hérités dans les centres de données et les charges de travail modernes déployées dans les clouds publics ou privés. En substance, elle garantit que chaque couche de sécurité, de la périphérie au cœur en passant par le cloud, peut être validée dans des conditions réalistes.

Le réalisme est obtenu en émulant à grande échelle des modèles de trafic tant bénins que malveillants. Du côté des applications, les plateformes peuvent reproduire la manière dont les utilisateurs réels interagissent avec des services tels que la navigation Web, la messagerie électronique, le streaming vidéo et le partage de fichiers, souvent via des connexions cryptées. Du côté des menaces, elles génèrent des campagnes d'attaques qui reflètent les tactiques utilisées par les adversaires dans la nature, notamment les charges utiles de logiciels malveillants, les inondations de déni de service et les exploits de protocole. Cette double approche crée un environnement de test qui met à l'épreuve les contrôles de sécurité afin de distinguer le trafic légitime des tentatives malveillantes, comme ils devraient le faire en production. De plus, les plateformes virtualisées permettent souvent de personnaliser les profils de trafic, l'intensité des attaques et les paramètres de cryptage, ce qui donne aux testeurs la possibilité de reproduire leur environnement opérationnel unique. Il en résulte un processus de validation très réaliste qui fournit des informations exploitables sur la résilience du système, son évolutivité et ses éventuels points faibles.

L'un des principaux avantages d'une plateforme de test de sécurité virtualisée réside dans la flexibilité qu'elle offre en matière de licences et d'évolutivité. Au lieu d'être limitées par le débit d'un appareil physique, les entreprises peuvent commencer avec une capacité modeste, par exemple en testant un seul pare-feu, un réseau privé virtuel ou une passerelle Web sécurisée, puis évoluer en toute transparence pour valider des systèmes distribués à grande échelle. Les modèles de licence sont généralement basés sur la consommation ou sur un abonnement, ce qui permet aux entreprises d'aligner leurs investissements sur leur utilisation. Par exemple, une équipe peut effectuer des tests intensifs uniquement pendant des cycles de développement ou des audits de conformité spécifiques, puis réduire ses activités pendant les périodes creuses, optimisant ainsi la rentabilité. De plus, comme la solution est virtuelle, la mise à l'échelle peut se faire horizontalement sur le cloud ou l'infrastructure virtualisée, en exploitant des ressources informatiques supplémentaires plutôt qu'en nécessitant l'achat de nouveau matériel. Ce modèle convient aussi bien aux petits laboratoires qu'aux entreprises mondiales ayant des déploiements complexes sur plusieurs sites.

Les plateformes de test de sécurité modernes s'appuient sur des flux d'informations sur les menaces continuellement mis à jour pour rester pertinentes. Ces mises à jour couvrent généralement les nouveaux comportements des applications, les vecteurs d'attaque émergents, les campagnes de logiciels malveillants et les techniques d'évasion avancées observées dans le monde réel. Les mises à jour sont directement intégrées à la bibliothèque d'émulation, ce qui garantit que les tests reflètent le paysage actuel des menaces sans nécessiter de script ou de configuration manuelle de la part de l'utilisateur final. Ce processus est particulièrement critique compte tenu de la rapidité avec laquelle les cybermenaces évoluent ; une bibliothèque de tests obsolète donnerait un faux sentiment de sécurité. En se tenant informées des dernières vulnérabilités et exploits, les organisations peuvent vérifier si leurs défenses sont capables de résister aux méthodes d'attaque actuelles et futures. Au-delà des simples mises à jour, certaines plateformes offrent également la possibilité de personnaliser et de créer de nouveaux profils d'attaque, ce qui donne aux utilisateurs avancés la flexibilité nécessaire pour modéliser des menaces uniques pertinentes pour leur secteur ou leur environnement. Cela garantit que les tests couvrent non seulement les risques connus, mais anticipent également les stratégies d'attaque potentielles futures.