Choose a country or area to see content specific to your location

¿Qué busca?

-

-

Diseñador de interconexiones 3D

3D Interconnect Designer ofrece un entorno flexible de modelado y optimización para cualquier estructura de interconexión avanzada, incluyendo chiplets, chips apilados, encapsulados y placas de circuito impreso.

-

Ahorra hasta un 50 % en un osciloscopio XR8

Consigue una validación digital más rápida y económica con una oferta de intercambio.

-

Descubra Keysight AI Data Center Builder

Emule cada parte de la infraestructura de su centro de datos. Emule cualquier cosa. Optimice todo.

-

Acelera el análisis de señales con las aplicaciones de medición de la serie X

Utilice más de 25 aplicaciones de la serie X para analizar, demodular y resolver problemas en señales de los sectores inalámbrico, aeroespacial y de defensa, interferencias electromagnéticas (EMI) y ruido de fase.

-

Presentamos los intermediarios de paquetes mejorados con IA

Con memoria y almacenamiento adicionales, estos NPB mejorados ejecutan el software de seguridad y supervisión del rendimiento de IA de Keysight y la pila de IA.

-

Pruebas precisas en circuito para la producción

Realice pruebas rápidas y precisas a nivel de placa con un ICT en línea y fuera de línea robusto, diseñado para la fabricación moderna.

-

Acelere su motor de innovación

Explore planes de asistencia curados, priorizados para mantenerle innovando a toda velocidad.

-

Generación de ondas de 448 Gb/s

Consiga señales moduladas multinivel de más de 200 Gbaud con AWG de alta velocidad para estándares digitales y ópticos.

-

Transmita datos I/Q de 120 MHz a su ordenador portátil sobre el terreno.Detecte con precisión las interferencias con el software de gestión del espectro de posprocesamiento en el laboratorio.

Encuentra la solución de alimentación ATE adecuada

Encuentra la solución de alimentación ATE adecuadaUtilice esta herramienta de selección para identificar rápidamente la fuente de alimentación más adecuada para sus necesidades de equipos de pruebas automáticas (ATE) en los sectores aeroespacial y de defensa.

-

- Soluciones

-

Explore contenidos elaborados por ingenieros y una amplia base de conocimientos con miles de oportunidades de aprendizaje.

Keysight Learn ofrece contenido inmersivo sobre temas de interés, incluyendo soluciones, blogs, eventos y mucho más.

- Comprar

-

Acceso rápido a tareas de autoayuda relacionadas con el apoyo.

Contenido adicional para apoyar sus necesidades de productos.

Haga más con Keysight ServicesExplore los servicios para acelerar cada paso de su viaje hacia la innovación.

Emulación de ataques de seguridad

Inteligencia de seguridad dinámica para ir un paso por delante de los ataques

-

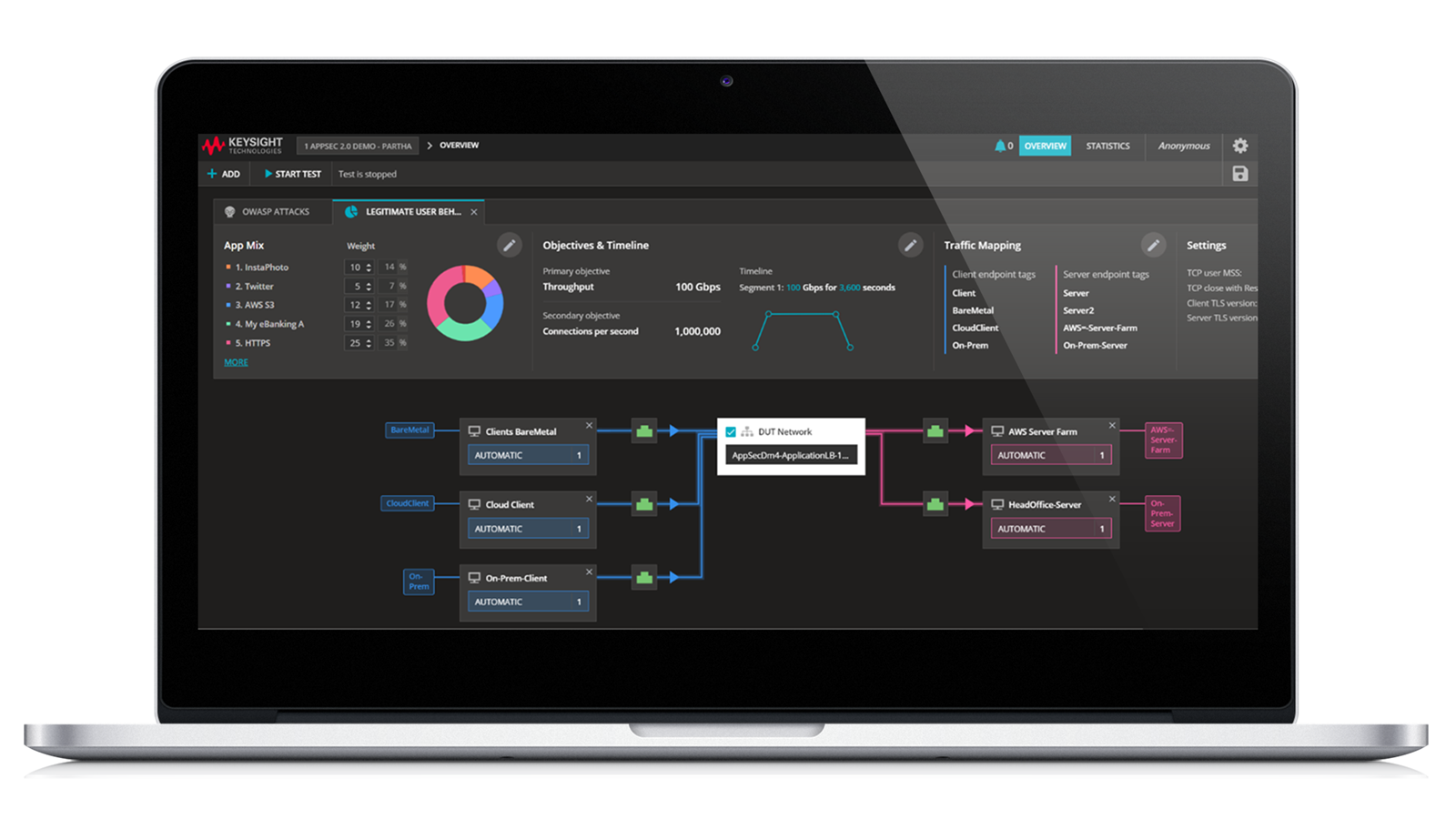

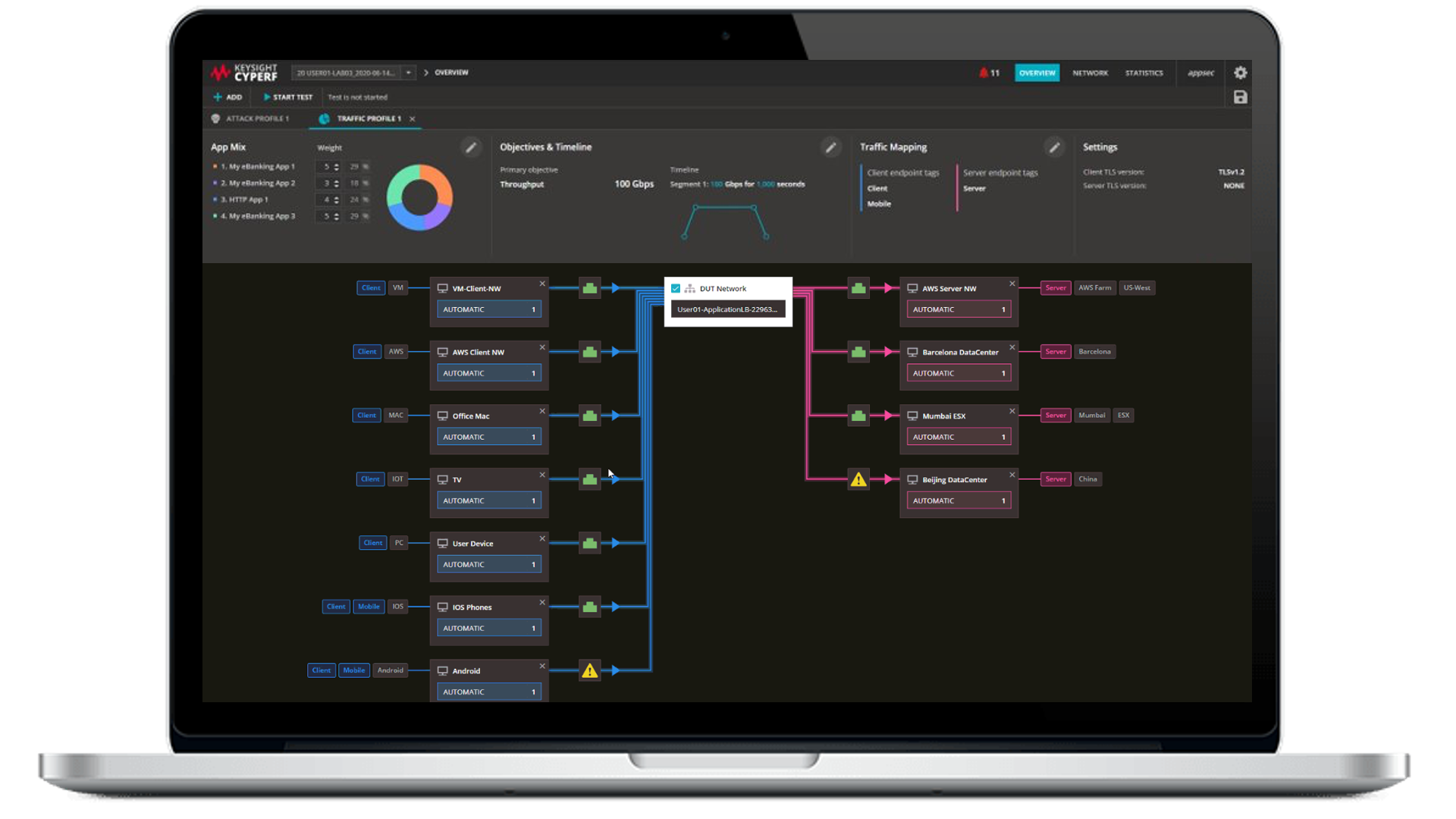

Aceleradores de hardware para pruebas de seguridad

Pruebas de aplicaciones y seguridad en toda la empresa desde cualquier lugar

-

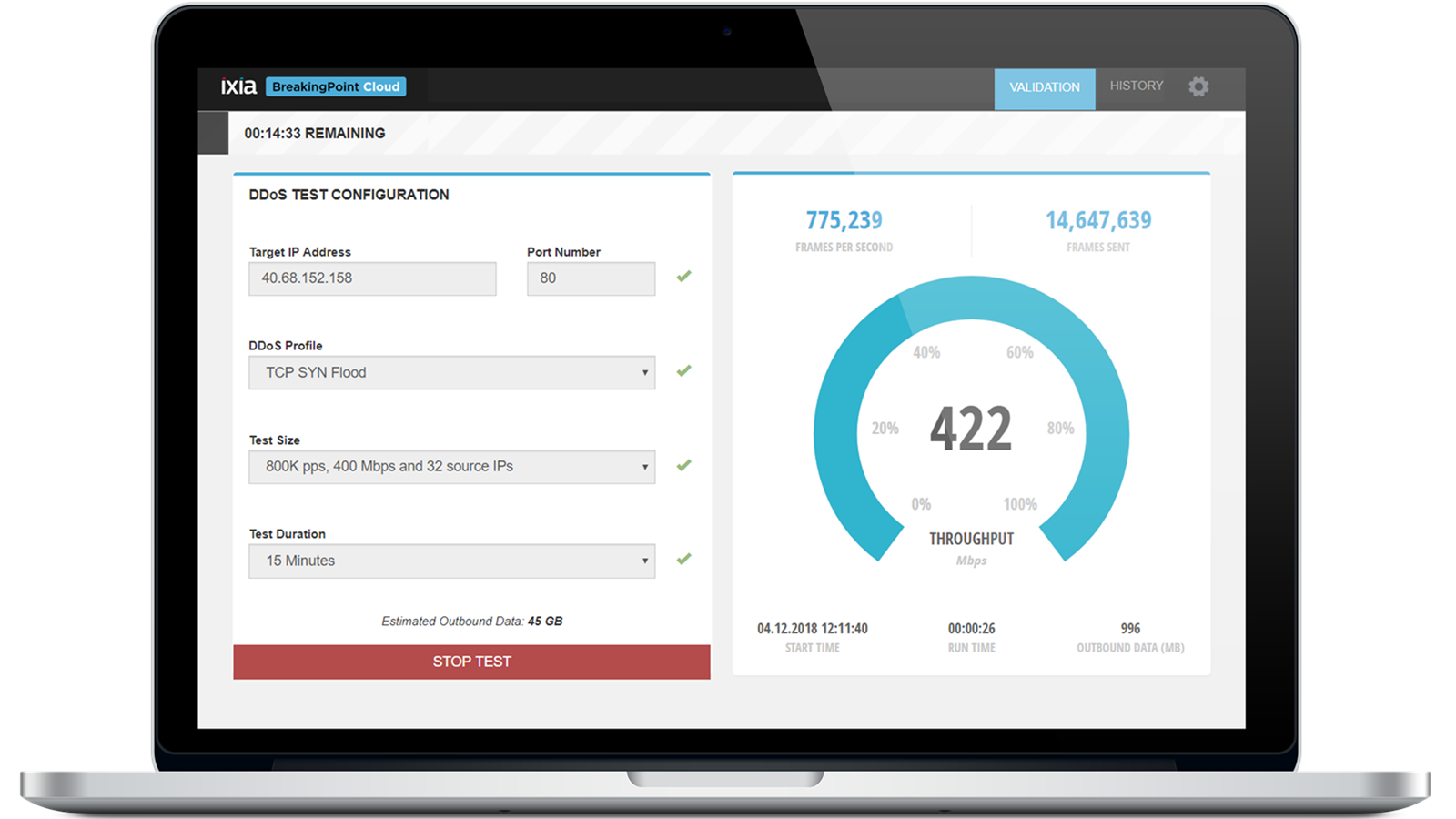

Software de emulación de ataques de seguridad

Simule ataques sofisticados, valide los controles y garantice la preparación cibernética.

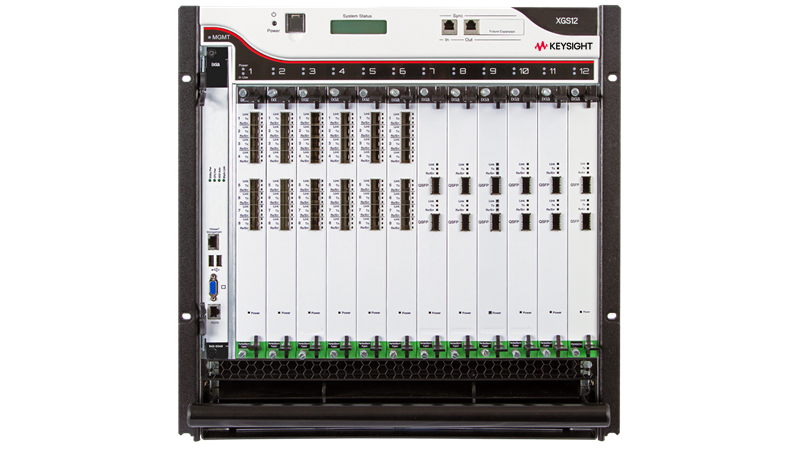

Aceleradores de hardware para pruebas de seguridad

Los aceleradores de hardware de Keysight para pruebas de seguridad ofrecen una validación realista y de alto estrés de la infraestructura de red, desde la simulación de millones de usuarios hasta la reproducción de tráfico cifrado y amenazas maliciosas. Diseñados para ofrecer velocidad, escalabilidad y precisión, ayudan a los equipos a descubrir deficiencias de rendimiento y seguridad antes de la implementación. Ideales para empresas, telecomunicaciones y proveedores de servicios en la nube, estas plataformas garantizan que los cortafuegos, los sistemas de tráfico y las redes de latencia ultrabaja satisfagan las demandas del mundo real. Con un realismo y un control sin igual, los aceleradores de hardware permiten obtener resultados significativos en los que se puede confiar. ¿Necesita ayuda para seleccionar? Consulte los recursos que se indican a continuación.

Software de emulación de ataques de seguridad

El software de emulación de ataques de seguridad de Keysight permite a las organizaciones evaluar y mejorar continuamente su resiliencia cibernética. Ya sea que se implementen en canalizaciones nativas de la nube, entornos virtuales o redes de producción, estas soluciones ofrecen tráfico realista, inteligencia actualizada sobre amenazas y validación completa de la pila. Utilice estas soluciones para validar arquitecturas Zero Trust, probar puntos de aplicación o exponer brechas en los flujos de trabajo de detección y respuesta. Nuestro software de emulación permite a los equipos de seguridad, DevOps y cumplimiento normativo realizar pruebas con confianza, sin poner en riesgo los entornos de producción. ¿Necesita ayuda para elegir? Consulte los recursos que se indican a continuación.

Aceleradores de hardware para pruebas de seguridad

Los aceleradores de hardware de Keysight para pruebas de seguridad ofrecen una validación realista y de alto estrés de la infraestructura de red, desde la simulación de millones de usuarios hasta la reproducción de tráfico cifrado y amenazas maliciosas. Diseñados para ofrecer velocidad, escalabilidad y precisión, ayudan a los equipos a descubrir deficiencias de rendimiento y seguridad antes de la implementación. Ideales para empresas, telecomunicaciones y proveedores de servicios en la nube, estas plataformas garantizan que los cortafuegos, los sistemas de tráfico y las redes de latencia ultrabaja satisfagan las demandas del mundo real. Con un realismo y un control sin igual, los aceleradores de hardware permiten obtener resultados significativos en los que se puede confiar. ¿Necesita ayuda para seleccionar? Consulte los recursos que se indican a continuación.

Aceleradores de hardware para pruebas de seguridad

Los aceleradores de hardware de Keysight para pruebas de seguridad ofrecen una validación realista y de alto estrés de la infraestructura de red, desde la simulación de millones de usuarios hasta la reproducción de tráfico cifrado y amenazas maliciosas. Diseñados para ofrecer velocidad, escalabilidad y precisión, ayudan a los equipos a descubrir deficiencias de rendimiento y seguridad antes de la implementación. Ideales para empresas, telecomunicaciones y proveedores de servicios en la nube, estas plataformas garantizan que los cortafuegos, los sistemas de tráfico y las redes de latencia ultrabaja satisfagan las demandas del mundo real. Con un realismo y un control sin igual, los aceleradores de hardware permiten obtener resultados significativos en los que se puede confiar. ¿Necesita ayuda para seleccionar? Consulte los recursos que se indican a continuación.

Software de emulación de ataques de seguridad

El software de emulación de ataques de seguridad de Keysight permite a las organizaciones evaluar y mejorar continuamente su resiliencia cibernética. Ya sea que se implementen en canalizaciones nativas de la nube, entornos virtuales o redes de producción, estas soluciones ofrecen tráfico realista, inteligencia actualizada sobre amenazas y validación completa de la pila. Utilice estas soluciones para validar arquitecturas Zero Trust, probar puntos de aplicación o exponer brechas en los flujos de trabajo de detección y respuesta. Nuestro software de emulación permite a los equipos de seguridad, DevOps y cumplimiento normativo realizar pruebas con confianza, sin poner en riesgo los entornos de producción. ¿Necesita ayuda para elegir? Consulte los recursos que se indican a continuación.

Software de emulación de ataques de seguridad

El software de emulación de ataques de seguridad de Keysight permite a las organizaciones evaluar y mejorar continuamente su resiliencia cibernética. Ya sea que se implementen en canalizaciones nativas de la nube, entornos virtuales o redes de producción, estas soluciones ofrecen tráfico realista, inteligencia actualizada sobre amenazas y validación completa de la pila. Utilice estas soluciones para validar arquitecturas Zero Trust, probar puntos de aplicación o exponer brechas en los flujos de trabajo de detección y respuesta. Nuestro software de emulación permite a los equipos de seguridad, DevOps y cumplimiento normativo realizar pruebas con confianza, sin poner en riesgo los entornos de producción. ¿Necesita ayuda para elegir? Consulte los recursos que se indican a continuación.

Validar Zero Trust en entornos de nube distribuidos

La protección de los entornos modernos de nube distribuida requiere soluciones que combinen realismo, escalabilidad y confianza. La plataforma de emulación de ataques de seguridad de Keysight le permite validar arquitecturas Zero Trust frente al tráfico real, cargas de trabajo cifradas y escenarios de ataque avanzados a velocidades hiperescala de hasta 400GE. Con una validación completa del rendimiento y la seguridad, puede descubrir las debilidades de forma temprana, optimizar las defensas y adelantarse a las amenazas cibernéticas en constante evolución con confianza.

Encuentra software y accesorios compatibles con tu solución de emulación de ataques de seguridad

Elija entre una amplia variedad de software de seguridad, control y específico para aplicaciones, o accesorios como cables, tarjetas de interfaz de red de alto rendimiento, módulos de sincronización, kits de montaje en rack y mucho más.

Descubre los casos de uso de la emulación de ataques de seguridad

Compatibilidad con una amplia gama de aplicaciones en diversos sectores. Descúbralas todas.

Comunicación por cable

Validación de redes de confianza cero con tráfico real y emulación de ataques.

TI empresarial

Protección de implementaciones críticas de IoT mediante pruebas de seguridad de dispositivos y simulación de violaciones y ataques.

Comunicación inalámbrica

Pruebas de conformidad para dispositivos IoT con evaluación de seguridad automatizada.

TI empresarial

Validación de la calidad del servicio de voz y vídeo mediante supervisión sintética.

TI empresarial

Comprobación del acceso y el rendimiento de la VPN con supervisión sintética.

Servicios y asistencia

Innovar rápidamente con planes de asistencia personalizados y tiempos de respuesta y resolución priorizados.

Obtenga suscripciones predecibles basadas en arrendamiento y soluciones completas de gestión del ciclo de vida, para que pueda alcanzar sus objetivos empresariales más rápidamente.

Disfrute de un servicio superior como suscriptor de KeysightCare y obtenga una respuesta técnica comprometida y mucho más.

Asegúrese de que su sistema de pruebas funcione según las especificaciones y cumpla con las normas locales y globales.

Realice mediciones rápidamente con formación interna impartida por instructores y aprendizaje electrónico.

Descargue el software de Keysight o actualice su software a la versión más reciente.

Preguntas frecuentes

La emulación de ataques de seguridad consiste en la reproducción controlada de amenazas realistas y tráfico legítimo con el fin de comprobar si los controles de seguridad funcionan según lo previsto en un entorno de destino.

La solución adecuada debe adaptarse al modelo de implementación, la escala de la red, el realismo del tráfico y el objetivo de validación en casos de uso empresariales, en la nube o de telecomunicaciones, al tiempo que es compatible con los marcos de validación de seguridad pertinentes y ofrece resultados cuantificables. Entre los resultados clave se incluyen las tasas de detección de ataques, la reducción de falsos positivos, el impacto en la latencia, el rendimiento bajo carga y la estabilidad de los controles en condiciones de tráfico mixto. Keysight da respuesta a estas necesidades de validación en redes de producción, entornos virtuales y flujos de trabajo nativos de la nube.

Una solución de emulación de ataques de seguridad es un sistema que reproduce amenazas realistas y tráfico de aplicaciones para validar los controles de seguridad en condiciones reales.

Entre las capacidades clave se incluyen la inteligencia sobre amenazas, el realismo del tráfico, la escalabilidad, la automatización y la validación integral en todos los puntos de aplicación de la seguridad. Estas capacidades son fundamentales, ya que la validación de la seguridad depende de resultados cuantificables, como las tasas de ataques bloqueados, la cobertura de detección, la latencia, el rendimiento, el manejo del tráfico cifrado y la repetibilidad a lo largo de los ciclos de prueba. Keysight permite llevar a cabo estos flujos de trabajo de validación en redes de producción, entornos virtuales y entornos nativos de la nube.

La emulación de ataques de seguridad reproduce amenazas realistas y tráfico legítimo en un entorno controlado y reproducible para evaluar el rendimiento de las defensas bajo carga.

Entre los resultados clave se incluyen la eficacia de la detección, la latencia, el rendimiento y la resiliencia en condiciones reales. Las pruebas de penetración son una iniciativa dirigida por expertos que se centra en identificar vulnerabilidades explotables dentro de un ámbito definido. La simulación de brechas y ataques (BAS) suele ser un enfoque automatizado que se utiliza para validar de forma continua si los controles de seguridad detectan y responden a comportamientos conocidos de los atacantes. En la práctica, la emulación de ataques hace hincapié en resultados de validación realistas para entornos de seguridad empresarial, en la nube y de telecomunicaciones, mientras que las pruebas de penetración se centran en los hallazgos y la BAS, en la validación continua de los controles. Keysight da soporte a estos flujos de trabajo de validación de seguridad en entornos empresariales modernos.

La emulación de ataques de seguridad se integra en DevSecOps, en los procesos de CI/CD y en los flujos de trabajo de validación continua de la seguridad, proporcionando escenarios repetibles y automatizados de amenazas y tráfico que pueden ejecutarse a lo largo de todo el ciclo de lanzamiento.

Esto permite evaluar parámetros cuantificables como la eficacia de la detección, el impacto en la latencia, la degradación del rendimiento, la coherencia en la aplicación de políticas y el seguimiento de regresiones tras actualizaciones de código, configuración o infraestructura. Keysight aplica la emulación de ataques de seguridad a la validación continua en flujos de trabajo nativos de la nube, entornos virtuales y redes de producción.

La emulación de ataques permite comprobar cómo responden los controles y sistemas de seguridad ante amenazas realistas, tráfico legítimo, cargas de trabajo cifradas y condiciones operativas mixtas. Esto incluye cortafuegos, sistemas de prevención de intrusiones, arquitecturas Zero Trust, puntos de aplicación y flujos de trabajo de detección y respuesta en entornos empresariales, de nube y de telecomunicaciones.

Entre los resultados cuantificables se incluyen las tasas de bloqueo, la cobertura de detección, la latencia durante la inspección, el rendimiento bajo ataque y la continuidad del servicio en condiciones de alta carga. Keysight ofrece soporte para la emulación de ataques en estos flujos de trabajo de validación de seguridad.

La eficacia y el retorno de la inversión de la emulación de ataques de seguridad se miden en función de cómo los resultados de la validación demuestran mejoras en el nivel de seguridad a lo largo del tiempo.

Entre las medidas útiles se incluyen las tasas de detección, el volumen de amenazas bloqueadas, la reducción de las deficiencias de configuración, la disminución de los falsos positivos, la estabilidad de la latencia y el rendimiento durante los ataques, la aceleración de los ciclos de corrección y la reducción de los fallos de control durante los ejercicios de validación de la empresa. Los análisis detallados, la elaboración de informes estructurados y los escenarios repetibles y preparados para auditorías también contribuyen a la mejora continua y a la elaboración de informes de cumplimiento normativo. Keysight facilita la validación continua de la seguridad, lo que ayuda a reforzar la postura de ciberseguridad.

La emulación de ataques de seguridad evalúa cómo responden los cortafuegos, los sistemas de prevención de intrusiones y otros dispositivos de seguridad ante amenazas realistas, tráfico legítimo, cargas de trabajo cifradas y condiciones operativas mixtas. Entre los resultados clave se incluyen las tasas de bloqueo, la cobertura de detección, la latencia durante la inspección, el rendimiento bajo ataque y la continuidad del servicio.

Esta forma de validación de la seguridad ayuda a identificar puntos ciegos, errores de configuración y cuellos de botella en el rendimiento que podrían pasar desapercibidos en pruebas aisladas. Keysight ofrece emulación de ataques para validar los controles de seguridad modernos en entornos empresariales, en la nube y de telecomunicaciones.

La emulación de ataques de seguridad consiste en la reproducción controlada de amenazas realistas y tráfico legítimo con el fin de validar el comportamiento de los controles de seguridad en condiciones operativas reales. Entre los resultados más importantes se incluyen la eficacia de la detección, el impacto en la latencia, el rendimiento bajo carga, la resiliencia de las políticas y la continuidad del servicio en escenarios de tráfico mixto.

Esto resulta importante para la validación de la ciberseguridad moderna, ya que las pruebas estáticas o aisladas suelen pasar por alto el comportamiento de los controles ante el tráfico cifrado, el tráfico de aplicaciones y los ataques simultáneos. Keysight ofrece emulación de ataques de seguridad para la validación en redes de producción, entornos virtuales e infraestructuras nativas de la nube.