Per saperne di più

keysight:product-lines/ns,segmentation:business-unit/CSG,segmentation:funnel/bofu,segmentation:software-type/Network_Security_Traffic_Emulators,segmentation:campaign/Network_Security,keysight:dtx/solutions/facets/workflow-stage/conformance-and-compliance,keysight:dtx/solutions/facets/industry/wireless-communications,keysight:dtx/solutions/facets/industry/healthcare,keysight:dtx/solutions/facets/development-area/networks,segmentation:product-category/Network_Security_Traffic_Emulators/Security_Attack_Simulators,segmentation:product-category/Network_Security_Traffic_Emulators,keysight:dtx/solutions/facets/design-and-test-product/network-emulator,keysight:dtx/solutions/facets/industry/grid-and-energykeysight:product-lines/ns,segmentation:business-unit/CSG,segmentation:funnel/bofu,segmentation:software-type/Network_Security_Traffic_Emulators,segmentation:campaign/Network_Security,keysight:dtx/solutions/facets/workflow-stage/conformance-and-compliance,keysight:dtx/solutions/facets/industry/wireless-communications,keysight:dtx/solutions/facets/industry/healthcare,keysight:dtx/solutions/facets/development-area/networks,segmentation:product-category/Network_Security_Traffic_Emulators/Security_Attack_Simulators,segmentation:product-category/Network_Security_Traffic_Emulators,keysight:dtx/solutions/facets/design-and-test-product/network-emulator,keysight:dtx/solutions/facets/industry/grid-and-energykeysight:product-lines/ns,segmentation:business-unit/CSG,segmentation:funnel/bofu,segmentation:software-type/Network_Security_Traffic_Emulators,segmentation:campaign/Network_Security,keysight:dtx/solutions/facets/workflow-stage/conformance-and-compliance,keysight:dtx/solutions/facets/industry/wireless-communications,keysight:dtx/solutions/facets/industry/healthcare,keysight:dtx/solutions/facets/development-area/networks,segmentation:product-category/Network_Security_Traffic_Emulators/Security_Attack_Simulators,segmentation:product-category/Network_Security_Traffic_Emulators,keysight:dtx/solutions/facets/design-and-test-product/network-emulator,keysight:dtx/solutions/facets/industry/grid-and-energykeysight:product-lines/ns,segmentation:business-unit/CSG,segmentation:funnel/bofu,segmentation:software-type/Network_Security_Traffic_Emulators,segmentation:campaign/Network_Security,keysight:dtx/solutions/facets/workflow-stage/conformance-and-compliance,keysight:dtx/solutions/facets/industry/wireless-communications,keysight:dtx/solutions/facets/industry/healthcare,keysight:dtx/solutions/facets/development-area/networks,segmentation:product-category/Network_Security_Traffic_Emulators/Security_Attack_Simulators,segmentation:product-category/Network_Security_Traffic_Emulators,keysight:dtx/solutions/facets/design-and-test-product/network-emulator,keysight:dtx/solutions/facets/industry/grid-and-energykeysight:product-lines/ns,segmentation:business-unit/CSG,segmentation:funnel/bofu,segmentation:software-type/Network_Security_Traffic_Emulators,segmentation:campaign/Network_Security,keysight:dtx/solutions/facets/workflow-stage/conformance-and-compliance,keysight:dtx/solutions/facets/industry/wireless-communications,keysight:dtx/solutions/facets/industry/healthcare,keysight:dtx/solutions/facets/development-area/networks,segmentation:product-category/Network_Security_Traffic_Emulators/Security_Attack_Simulators,segmentation:product-category/Network_Security_Traffic_Emulators,keysight:dtx/solutions/facets/design-and-test-product/network-emulator,keysight:dtx/solutions/facets/industry/grid-and-energykeysight:product-lines/ns,segmentation:business-unit/CSG,segmentation:funnel/bofu,segmentation:software-type/Network_Security_Traffic_Emulators,segmentation:campaign/Network_Security,keysight:dtx/solutions/facets/workflow-stage/conformance-and-compliance,keysight:dtx/solutions/facets/industry/wireless-communications,keysight:dtx/solutions/facets/industry/healthcare,keysight:dtx/solutions/facets/development-area/networks,segmentation:product-category/Network_Security_Traffic_Emulators/Security_Attack_Simulators,segmentation:product-category/Network_Security_Traffic_Emulators,keysight:dtx/solutions/facets/design-and-test-product/network-emulator,keysight:dtx/solutions/facets/industry/grid-and-energykeysight:product-lines/ns,segmentation:business-unit/CSG,segmentation:funnel/bofu,segmentation:software-type/Network_Security_Traffic_Emulators,segmentation:campaign/Network_Security,keysight:dtx/solutions/facets/workflow-stage/conformance-and-compliance,keysight:dtx/solutions/facets/industry/wireless-communications,keysight:dtx/solutions/facets/industry/healthcare,keysight:dtx/solutions/facets/development-area/networks,segmentation:product-category/Network_Security_Traffic_Emulators/Security_Attack_Simulators,segmentation:product-category/Network_Security_Traffic_Emulators,keysight:dtx/solutions/facets/design-and-test-product/network-emulator,keysight:dtx/solutions/facets/industry/grid-and-energykeysight:product-lines/ns,segmentation:business-unit/CSG,segmentation:funnel/bofu,segmentation:software-type/Network_Security_Traffic_Emulators,segmentation:campaign/Network_Security,keysight:dtx/solutions/facets/workflow-stage/conformance-and-compliance,keysight:dtx/solutions/facets/industry/wireless-communications,keysight:dtx/solutions/facets/industry/healthcare,keysight:dtx/solutions/facets/development-area/networks,segmentation:product-category/Network_Security_Traffic_Emulators/Security_Attack_Simulators,segmentation:product-category/Network_Security_Traffic_Emulators,keysight:dtx/solutions/facets/design-and-test-product/network-emulator,keysight:dtx/solutions/facets/industry/grid-and-energykeysight:product-lines/ns,segmentation:business-unit/CSG,segmentation:funnel/bofu,segmentation:software-type/Network_Security_Traffic_Emulators,segmentation:campaign/Network_Security,keysight:dtx/solutions/facets/workflow-stage/conformance-and-compliance,keysight:dtx/solutions/facets/industry/wireless-communications,keysight:dtx/solutions/facets/industry/healthcare,keysight:dtx/solutions/facets/development-area/networks,segmentation:product-category/Network_Security_Traffic_Emulators/Security_Attack_Simulators,segmentation:product-category/Network_Security_Traffic_Emulators,keysight:dtx/solutions/facets/design-and-test-product/network-emulator,keysight:dtx/solutions/facets/industry/grid-and-energykeysight:product-lines/ns,segmentation:business-unit/CSG,segmentation:funnel/bofu,segmentation:software-type/Network_Security_Traffic_Emulators,segmentation:campaign/Network_Security,keysight:dtx/solutions/facets/workflow-stage/conformance-and-compliance,keysight:dtx/solutions/facets/industry/wireless-communications,keysight:dtx/solutions/facets/industry/healthcare,keysight:dtx/solutions/facets/development-area/networks,segmentation:product-category/Network_Security_Traffic_Emulators/Security_Attack_Simulators,segmentation:product-category/Network_Security_Traffic_Emulators,keysight:dtx/solutions/facets/design-and-test-product/network-emulator,keysight:dtx/solutions/facets/industry/grid-and-energykeysight:product-lines/ns,segmentation:business-unit/CSG,segmentation:funnel/bofu,segmentation:software-type/Network_Security_Traffic_Emulators,segmentation:campaign/Network_Security,keysight:dtx/solutions/facets/workflow-stage/conformance-and-compliance,keysight:dtx/solutions/facets/industry/wireless-communications,keysight:dtx/solutions/facets/industry/healthcare,keysight:dtx/solutions/facets/development-area/networks,segmentation:product-category/Network_Security_Traffic_Emulators/Security_Attack_Simulators,segmentation:product-category/Network_Security_Traffic_Emulators,keysight:dtx/solutions/facets/design-and-test-product/network-emulator,keysight:dtx/solutions/facets/industry/grid-and-energykeysight:product-lines/ns,segmentation:business-unit/CSG,segmentation:funnel/bofu,segmentation:software-type/Network_Security_Traffic_Emulators,segmentation:campaign/Network_Security,keysight:dtx/solutions/facets/workflow-stage/conformance-and-compliance,keysight:dtx/solutions/facets/industry/wireless-communications,keysight:dtx/solutions/facets/industry/healthcare,keysight:dtx/solutions/facets/development-area/networks,segmentation:product-category/Network_Security_Traffic_Emulators/Security_Attack_Simulators,segmentation:product-category/Network_Security_Traffic_Emulators,keysight:dtx/solutions/facets/design-and-test-product/network-emulator,keysight:dtx/solutions/facets/industry/grid-and-energykeysight:product-lines/ns,segmentation:business-unit/CSG,segmentation:funnel/bofu,segmentation:software-type/Network_Security_Traffic_Emulators,segmentation:campaign/Network_Security,keysight:dtx/solutions/facets/workflow-stage/conformance-and-compliance,keysight:dtx/solutions/facets/industry/wireless-communications,keysight:dtx/solutions/facets/industry/healthcare,keysight:dtx/solutions/facets/development-area/networks,segmentation:product-category/Network_Security_Traffic_Emulators/Security_Attack_Simulators,segmentation:product-category/Network_Security_Traffic_Emulators,keysight:dtx/solutions/facets/design-and-test-product/network-emulator,keysight:dtx/solutions/facets/industry/grid-and-energy

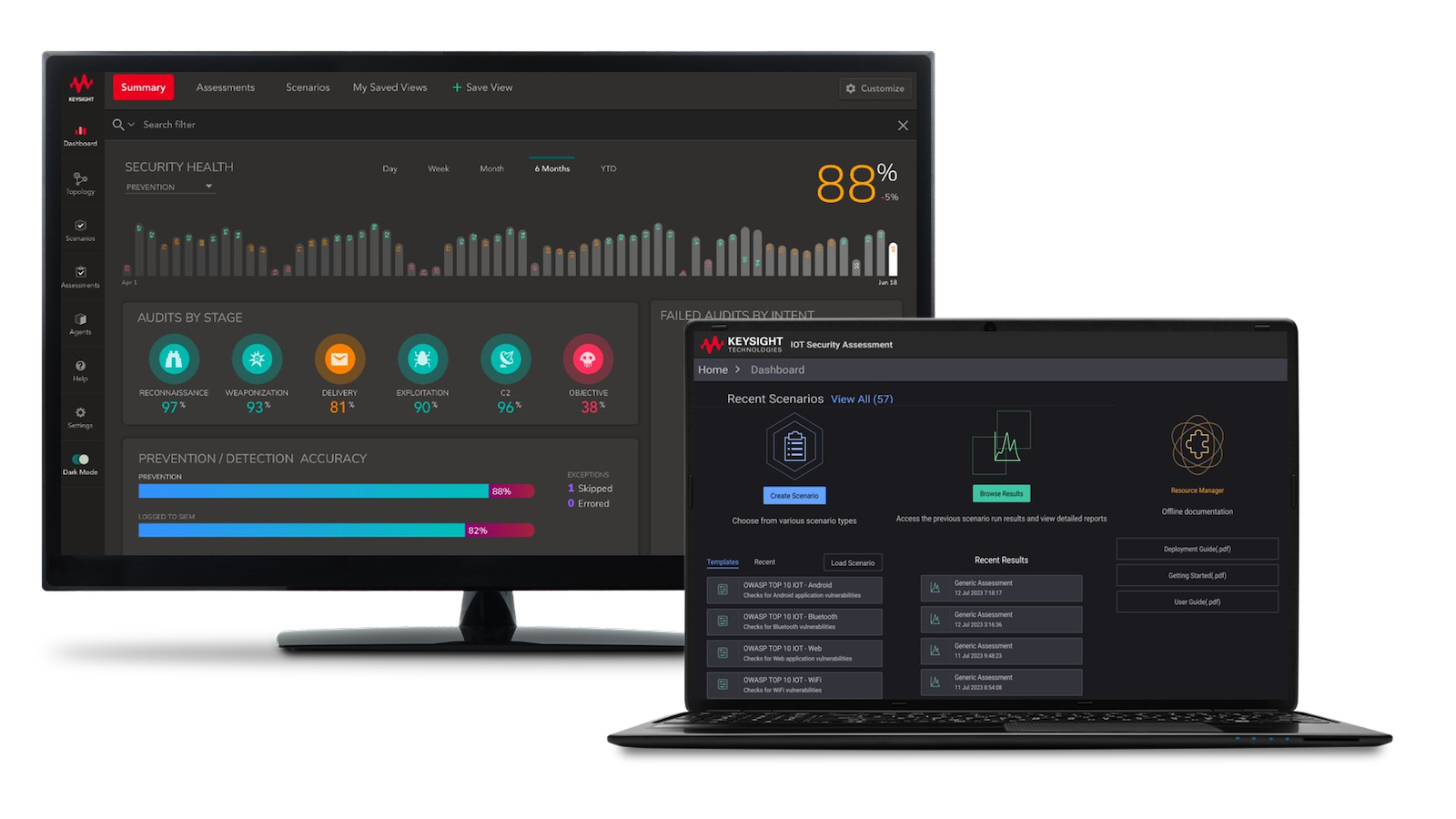

Come conformarsi alle normative di sicurezza per i dispositivi IoT

Il test di conformità dei dispositivi IoT di consumo richiede una fase di pre-certificazione per diverse normative internazionali, tra cui il Cyber Trust Mark (Stati Uniti) e il PSTI (Regno Unito). Scoprite come utilizzare i test di sicurezza automatizzati per garantire la conformità agli standard e alle normative internazionali sulla cybersecurity.

Per saperne di più