Choose a country or area to see content specific to your location

Que recherchez-vous ?

-

-

Concepteur d'interconnexions 3D

3D Interconnect Designer offre un environnement de modélisation et d'optimisation flexible pour toute structure d'interconnexion avancée, y compris les chiplets, les puces empilées, les boîtiers et les circuits imprimés.

-

Économisez jusqu'à 50 % sur un oscilloscope XR8

Bénéficiez d'une validation numérique plus rapide à moindre coût grâce à une reprise.

-

Découvrez Keysight AI Data Center Builder

Émulez chaque composant de votre infrastructure de centre de données. Émulez tout. Optimisez tout.

-

Accélérez l'analyse des signaux grâce aux applications de mesure de la série X

Utilisez plus de 25 applications de la série X pour analyser, démoduler et dépanner des signaux dans les domaines des communications sans fil, de l'aérospatiale et de la défense, des interférences électromagnétiques (EMI) et du bruit de phase.

-

Présentation des courtiers en paquets améliorés par l'IA

Grâce à leur mémoire et leur capacité de stockage supplémentaires, ces NPB améliorés exécutent le logiciel de sécurité et de surveillance des performances IA de Keysight, ainsi que la pile IA.

-

Test en circuit de précision pour la production

Réalisez des tests rapides et précis au niveau des cartes grâce à une ICT en ligne et hors ligne robuste, conçue pour la fabrication moderne.

-

Accélérez votre moteur d'innovation

Découvrez des plans d'assistance personnalisés, dont la priorité est de vous permettre d'innover rapidement.

-

Génération de formes d'onde à 448 Gb/s

Réaliser des signaux modulés à plusieurs niveaux de 200+ Gbaud avec des AWG à grande vitesse pour les normes numériques et optiques.

-

Transmettez des données I/Q à 120 MHz vers votre ordinateur portable sur le terrainLocalisez précisément les interférences à l'aide d'un logiciel de gestion du spectre post-traitement en laboratoire.

Trouvez la solution d'alimentation ATE qui vous convient

Trouvez la solution d'alimentation ATE qui vous convientUtilisez cet outil de sélection pour identifier rapidement l'alimentation électrique la mieux adaptée à vos besoins en matière d'équipements de test automatique (ATE) dans les secteurs de l'aérospatiale et de la défense.

-

- Solutions

-

Explorez les contenus rédigés par des ingénieurs et une vaste base de connaissances offrant des milliers de possibilités d'apprentissage.

Keysight Learn offre un contenu immersif sur des sujets d'intérêt, y compris des solutions, des blogs, des événements et plus encore.

Mon tableau de bord LearnPoursuivre. Découvrir. Personnaliser.

Le tout en un seul endroit. - Acheter

-

Accès rapide aux tâches d'auto-assistance liées au soutien.

Contenu supplémentaire pour répondre à vos besoins en matière de produits.

Faites-en plus avec les services KeysightDécouvrez les services permettant d'accélérer chaque étape de votre parcours d'innovation.

CyPerf Outil cloud natif pour des tests réalistes de trafic et de sécurité

- Vue d'ensemble

- Tous les modèles

- Soutien

Tests réseau évolutifs pour le Zero Trust dans les environnements cloud distribués

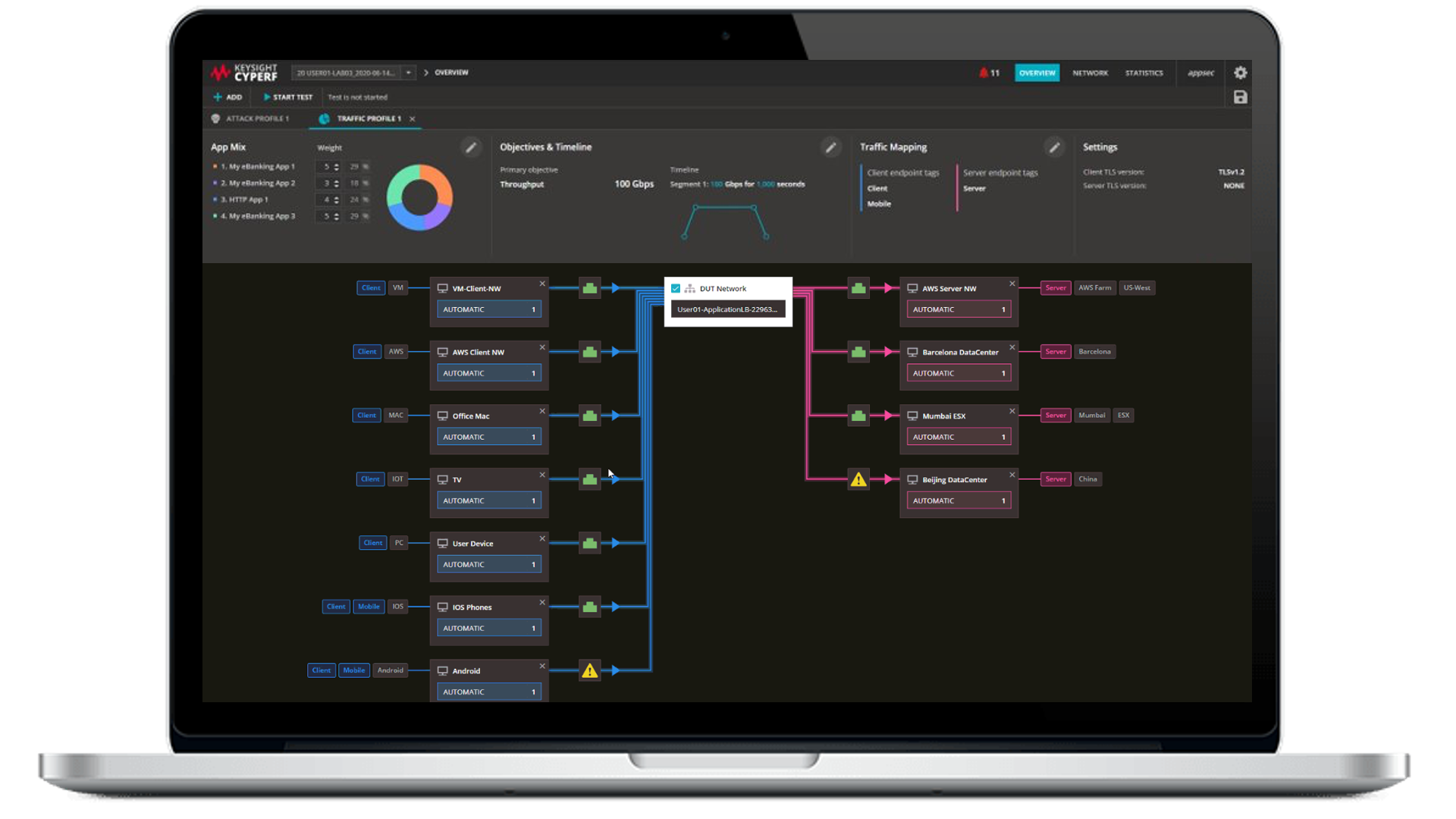

Le logiciel Keysight CyPerf est une véritable solution de test native dans le cloud pour les applications et la sécurité, capable de recréer des charges de travail réalistes pour les utilisateurs et les réseaux dans des environnements physiques et basés sur le cloud. Il s'adapte de manière élastique, prenant en charge des millions d'utilisateurs et de connexions par seconde, et permet de valider les performances et la sécurité dans les infrastructures distribuées modernes telles que Secure Access Service Edge (SASE), Zero Trust Network Access (ZTNA) et les architectures hybrides. CyPerf prend en charge l'émulation du trafic crypté, des VPN et des comportements réels des applications, fournissant ainsi des informations utiles à grande échelle. Demandez dès aujourd'hui un devis pour l'une de nos configurations les plus populaires.Besoin d'aide pour faire votre choix ? Consultez les ressources ci-dessous.

Tests réalistes du trafic crypté

Simule le trafic SSL, TLS et IPsec à grande échelle afin de valider les contrôles de sécurité et la visibilité dans les environnements cryptés.

Déploiement natif dans le cloud

Fonctionne en mode natif dans les clouds publics, privés ou hybrides, permettant ainsi la validation des performances et de la sécurité dans les architectures distribuées.

Couverture complète des cas d'utilisation

Prend en charge les tests pour les scénarios SASE, Zero Trust, SD-WAN et VPN afin de garantir la résilience dans des conditions réelles.

Validation évolutive et reproductible

Fournit des tests de performances élastiques qui s'adaptent à la croissance du réseau, permettant une validation cohérente du laboratoire à la production.

Configurations les plus populaires

CyPerf 2 agents, 2 Gbps, abonnement de 30 jours

CyPerf 2 agents, 2 Gbps, abonnement de 30 jours

938-1101

Pack CyPerf Starter avec 2 agents et jusqu'à 2 Gbps (abonnement de 30 jours).

Tests distribués, élastiques et sécurisés des performances

- Réalisme

- Créer des jumeaux numériques d'utilisateurs, d'applications et d'attaques pour reproduire et tester la qualité de l'expérience dans des environnements de réseau réels.

- Authentification native

- Envoyez les applications et le trafic de sécurité via des sessions authentifiées à grande échelle.

- Hautement évolutif

- Prend en charge des millions d'utilisateurs simultanés et des millions de connexions par seconde qui s'adaptent de manière élastique à la hausse comme à la baisse, permettant ainsi des tests de résilience et de chaos.

- Agents conteneurisés

- Déployez des agents de trafic légers sous forme de pods conteneurisés sur site, sur des machines virtuelles, dans des déploiements Kubernetes gérés, dans le cloud privé ou public (AWS, GCP, Azure).

- Tests en laboratoire et sur réseau en direct

- Testez les performances et la sécurité avant le déploiement dans un laboratoire ou en toute sécurité dans des réseaux de production en direct.

- Flexible

- Solution logicielle portable sur abonnement avec un tableau de bord de gestion GUI robuste et intuitif, natif du cloud.

CyPerf 2 agents, 10 Gbps, abonnement de 30 jours

CyPerf 2 agents, 10 Gbps, abonnement de 30 jours

938-1100

Pack CyPerf Starter avec 2 agents et jusqu'à 10 Gbps (abonnement de 30 jours).

Tests de distribution, de performances élastiques et de sécurité

- Réalisme

- Créez un jumeau numérique des utilisateurs, des applications et des attaques afin de reproduire et de tester la qualité d'expérience (QoE) dans des environnements réseau réels.

- Authentification native

- Envoyez les applications et le trafic de sécurité via des sessions authentifiées à grande échelle.

- Hautement évolutif

- Prend en charge des millions d'utilisateurs simultanés et des millions de connexions par seconde qui s'adaptent de manière élastique à la hausse comme à la baisse, permettant ainsi des tests de résilience et de chaos.

- Agents conteneurisés

- Déployez des agents de trafic légers sous forme de pods conteneurisés sur site, sur des machines virtuelles, sur des déploiements Kubernetes gérés, sur des clouds privés ou publics (AWS, GCP, Azure).

- Tests en laboratoire et sur réseau en direct

- Tester les performances et la sécurité avant le déploiement dans un laboratoire ou en toute sécurité dans des réseaux de production en direct.

- Flexible

- Solution logicielle portable sur abonnement avec un tableau de bord de gestion GUI robuste et intuitif, natif du cloud.

Services et assistance

Innovez rapidement grâce à des plans d'assistance personnalisés et à des délais de réponse et d'exécution prioritaires.

Bénéficiez d'abonnements prévisibles basés sur un contrat de location et de solutions de gestion du cycle de vie complet afin d'atteindre plus rapidement vos objectifs commerciaux.

Bénéficiez d'un service haut de gamme en tant qu'abonné KeysightCare pour obtenir une assistance technique dédiée et bien plus encore.

Assurez-vous que votre système de test fonctionne conformément aux spécifications et respecte les normes locales et internationales.

Effectuez rapidement des mesures grâce à des formations internes dispensées par des instructeurs et à l'apprentissage en ligne.

Téléchargez le logiciel Keysight ou mettez à jour votre logiciel vers la dernière version.

Questions fréquemment posées

Pour émuler le comportement réel des utilisateurs, il faut générer un trafic qui reflète non seulement l'activité au niveau du protocole, mais aussi les actions au niveau de la couche applicative, telles que l'accès aux services SaaS, le téléchargement de fichiers ou le lancement d'appels vidéo. Des outils tels que CyPerf offrent une riche bibliothèque de flux d'applications (HTTP/S, DNS, VoIP, Office 365, Zoom, etc.) et vous permettent de configurer des modèles de trafic avec des débits, des durées de session, des tailles de charge utile et des protocoles de chiffrement personnalisables. De plus, le trafic peut être réparti entre des points de test géographiquement dispersés afin de simuler des utilisateurs situés à différents endroits et accédant à des applications hébergées dans le cloud. Cette émulation permet d'évaluer la manière dont le réseau gère les sessions simultanées, les tâches sensibles à la latence et le trafic crypté, le tout dans des conditions de charge réelles.

La validation du modèle Zero Trust nécessite de démontrer que les politiques d'accès, de segmentation et d'inspection basées sur le principe du moindre privilège sont appliquées de manière cohérente à tous les utilisateurs, appareils et applications. Les solutions de test Zero Trust prennent en charge cette exigence en plaçant des agents des deux côtés d'une frontière de confiance, par exemple entre les succursales et les zones cloud, ou entre les utilisateurs et les microservices, et en testant différents scénarios d'accès. Elles émulent le trafic autorisé et refusé, utilisent des protocoles cryptés (TLS 1.2/1.3) et incluent des flux de trafic basés sur les rôles pour tester l'authentification et l'application des politiques. Les rapports détaillent ensuite si et où les politiques échouent, si les paquets ont été supprimés ou cryptés de manière incorrecte, et combien de temps il a fallu pour établir des sessions sécurisées. Cela permet aux équipes d'identifier les erreurs de configuration ou les angles morts dans leur architecture Zero Trust.

Pour mesurer le coût de performance de la mise en œuvre de la sécurité, vous devez générer un trafic contrôlé via le chemin réseau et comparer les mesures de référence avec et sans dispositifs de sécurité en place. Les solutions de test Zero Trust y parviennent en créant des flux hautement reproductibles aux niveaux L2-L7, y compris des sessions cryptées, afin de mettre à l'épreuve les pare-feu, les passerelles Web sécurisées, les IDS/IPS et les services de sécurité natifs du cloud. Elles enregistrent des mesures granulaires telles que le débit, la latence, la gigue, la perte de paquets et le temps de configuration des sessions. Les ingénieurs peuvent ensuite analyser l'impact de l'inspection SSL, du filtrage des applications ou de l'inspection approfondie des paquets sur l'expérience utilisateur dans des conditions de charge réalistes. Cela permet d'ajuster les politiques de sécurité en fonction des données sans sacrifier les objectifs de performance.

Les architectures SASE et SD-WAN s'appuient fortement sur le routage basé sur des politiques, les tunnels cryptés, la sélection dynamique des chemins et l'inspection basée sur le cloud, qui doivent tous être validés dans des conditions réseau variables. Des outils de simulation efficaces tels que CyPerf prennent en charge le déploiement d'agents distribués, ce qui vous permet de placer des générateurs de trafic dans les succursales, les passerelles cloud et les nœuds centraux. Ces agents peuvent initier des flux de trafic spécifiques à une application tout en mesurant les performances à travers les tunnels (par exemple, IPSec, GRE, SSL VPN) et dans des conditions de basculement ou de dégradation. Ils émulent également des scénarios de sécurité, tels que l'accès à partir d'appareils non gérés ou les tentatives d'accès à des applications SaaS restreintes, aidant ainsi les équipes à vérifier si l'application dynamique des politiques, la segmentation basée sur l'identité et les SLA de performance sont respectés de manière cohérente dans l'ensemble de la structure SASE ou SD-WAN.