Choose a country or area to see content specific to your location

Que recherchez-vous ?

-

-

Concepteur d'interconnexions 3D

3D Interconnect Designer offre un environnement de modélisation et d'optimisation flexible pour toute structure d'interconnexion avancée, y compris les chiplets, les puces empilées, les boîtiers et les circuits imprimés.

-

Économisez jusqu'à 50 % sur un oscilloscope XR8

Bénéficiez d'une validation numérique plus rapide à moindre coût grâce à une reprise.

-

Découvrez Keysight AI Data Center Builder

Émulez chaque composant de votre infrastructure de centre de données. Émulez tout. Optimisez tout.

-

Accélérez l'analyse des signaux grâce aux applications de mesure de la série X

Utilisez plus de 25 applications de la série X pour analyser, démoduler et dépanner des signaux dans les domaines des communications sans fil, de l'aérospatiale et de la défense, des interférences électromagnétiques (EMI) et du bruit de phase.

-

Présentation des courtiers en paquets améliorés par l'IA

Grâce à leur mémoire et leur capacité de stockage supplémentaires, ces NPB améliorés exécutent le logiciel de sécurité et de surveillance des performances IA de Keysight, ainsi que la pile IA.

-

Test en circuit de précision pour la production

Réalisez des tests rapides et précis au niveau des cartes grâce à une ICT en ligne et hors ligne robuste, conçue pour la fabrication moderne.

-

Accélérez votre moteur d'innovation

Découvrez des plans d'assistance personnalisés, dont la priorité est de vous permettre d'innover rapidement.

-

Génération de formes d'onde à 448 Gb/s

Réaliser des signaux modulés à plusieurs niveaux de 200+ Gbaud avec des AWG à grande vitesse pour les normes numériques et optiques.

-

Transmettez des données I/Q à 120 MHz vers votre ordinateur portable sur le terrainLocalisez précisément les interférences à l'aide d'un logiciel de gestion du spectre post-traitement en laboratoire.

Trouvez la solution d'alimentation ATE qui vous convient

Trouvez la solution d'alimentation ATE qui vous convientUtilisez cet outil de sélection pour identifier rapidement l'alimentation électrique la mieux adaptée à vos besoins en matière d'équipements de test automatique (ATE) dans les secteurs de l'aérospatiale et de la défense.

-

- Solutions

-

Explorez les contenus rédigés par des ingénieurs et une vaste base de connaissances offrant des milliers de possibilités d'apprentissage.

Keysight Learn offre un contenu immersif sur des sujets d'intérêt, y compris des solutions, des blogs, des événements et plus encore.

Mon tableau de bord LearnPoursuivre. Découvrir. Personnaliser.

Le tout en un seul endroit. - Acheter

-

Accès rapide aux tâches d'auto-assistance liées au soutien.

Contenu supplémentaire pour répondre à vos besoins en matière de produits.

Faites-en plus avec les services KeysightDécouvrez les services permettant d'accélérer chaque étape de votre parcours d'innovation.

Émulation d'attaque de sécurité

Des informations de sécurité dynamiques pour garder une longueur d'avance sur les attaques

-

Accélérateurs matériels pour les tests de sécurité

Tests d'applications et de sécurité à l'échelle de l'entreprise, où que vous soyez

-

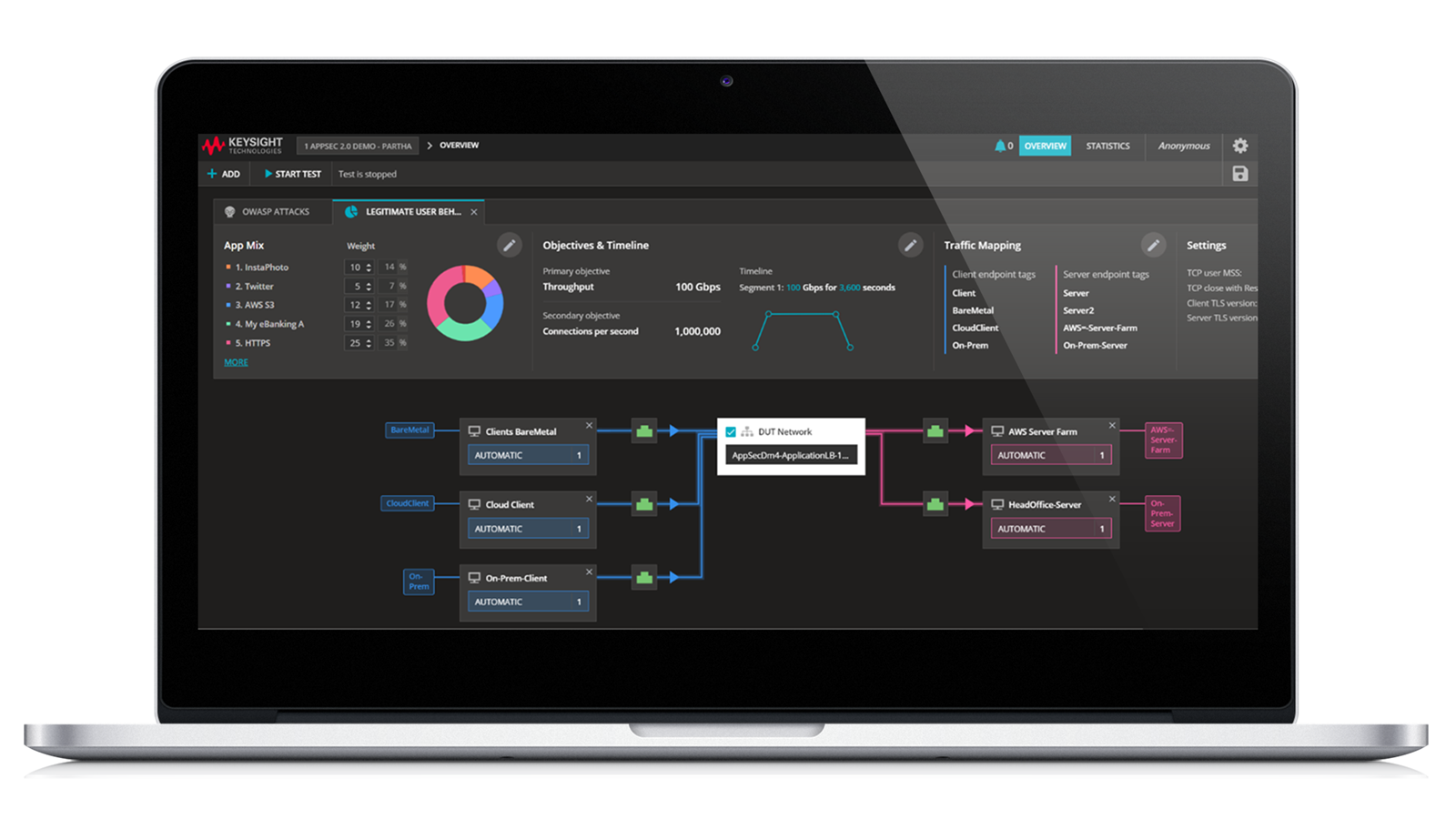

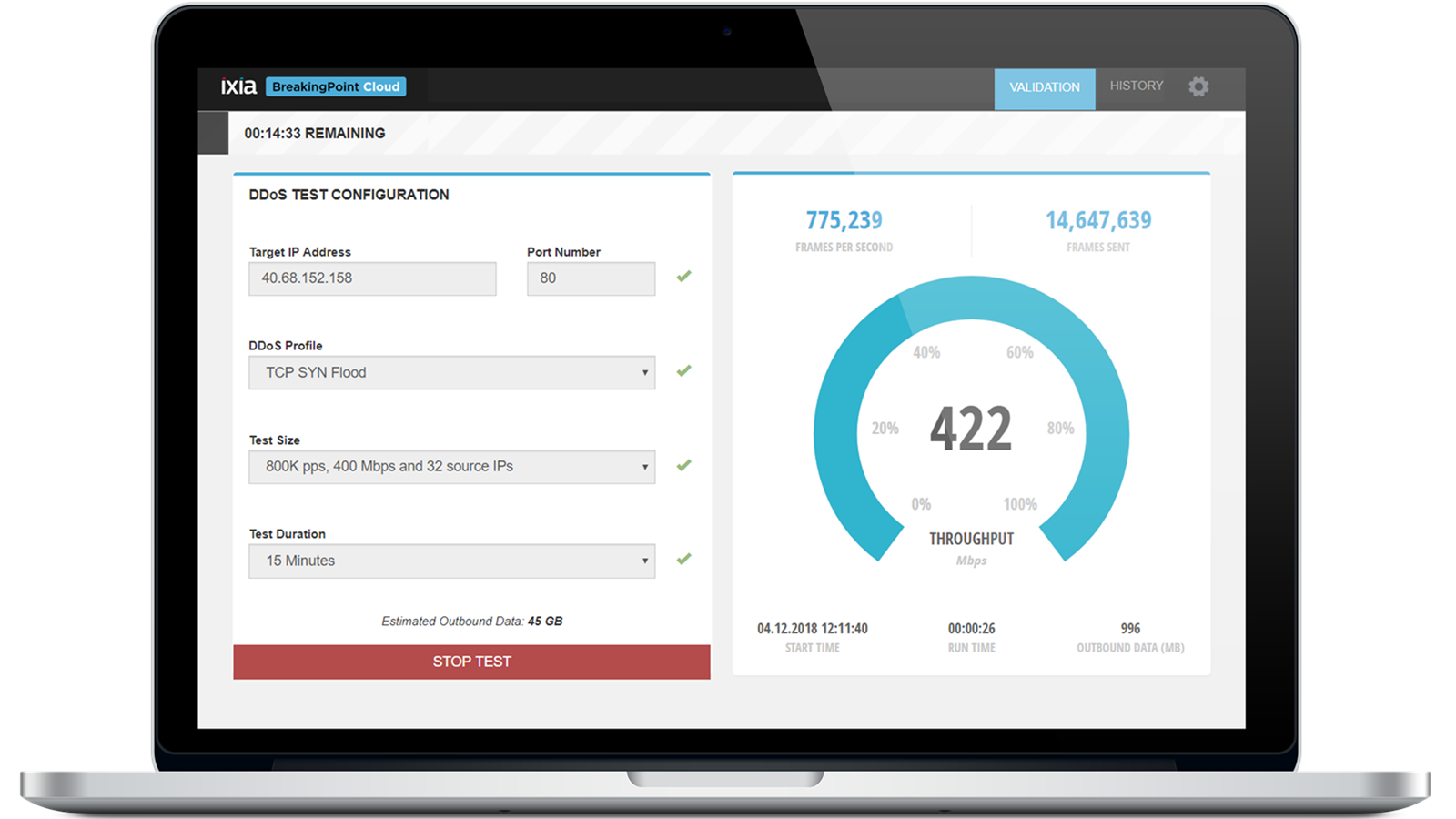

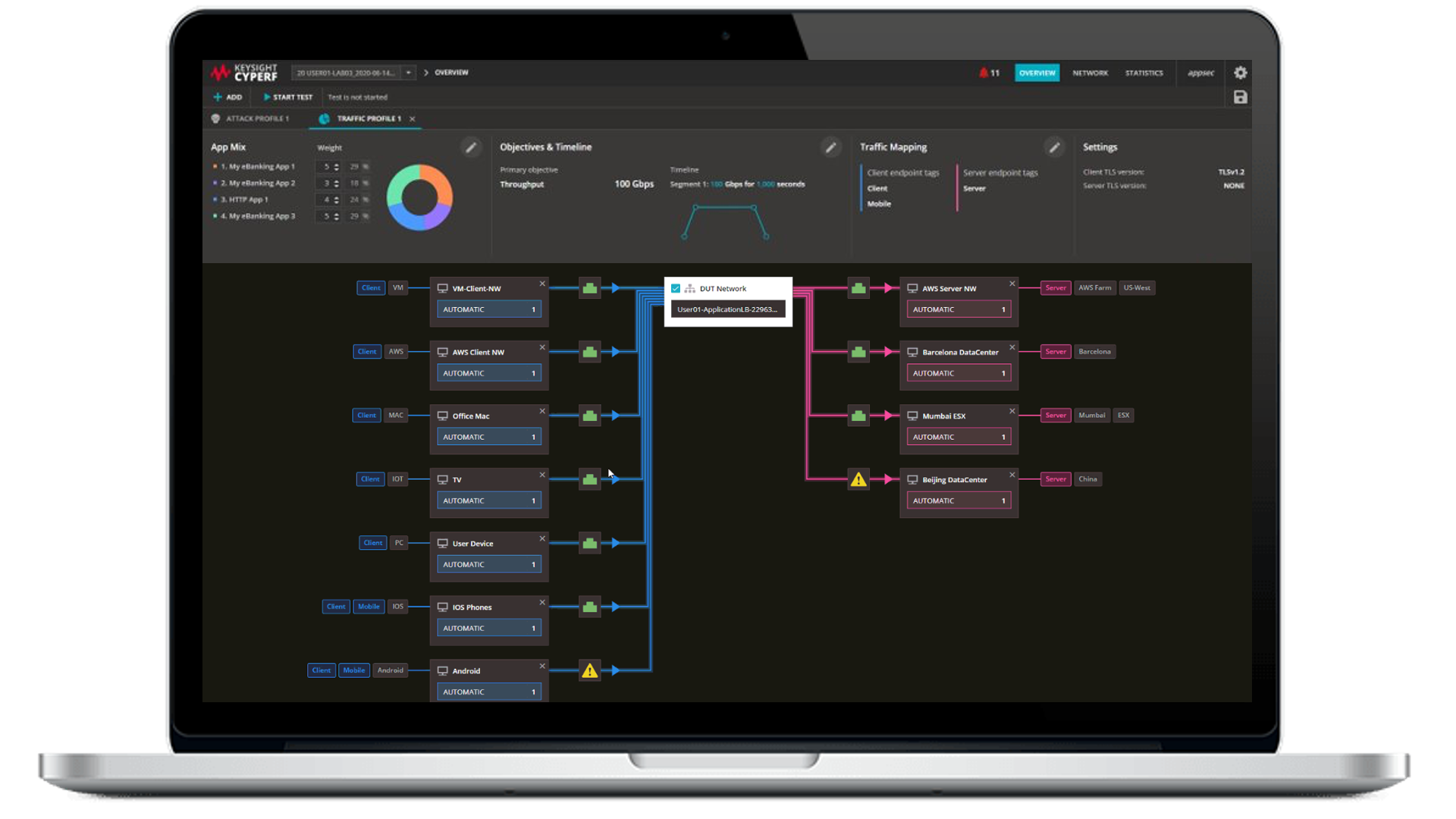

Logiciel d'émulation d'attaques de sécurité

Simulez des attaques sophistiquées, validez les contrôles et assurez la cyberpréparation.

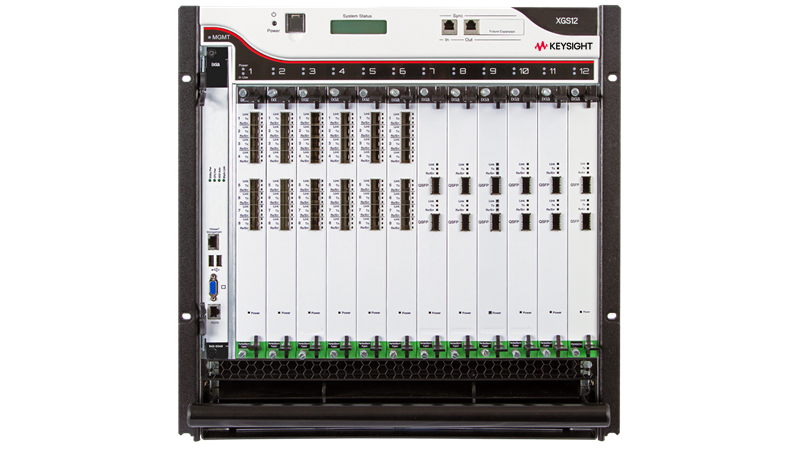

Accélérateurs matériels pour les tests de sécurité

Les accélérateurs matériels Keysight pour les tests de sécurité permettent une validation réaliste et intensive de l'infrastructure réseau, depuis la simulation de millions d'utilisateurs jusqu'à la reproduction du trafic crypté et des menaces malveillantes. Conçus pour offrir vitesse, évolutivité et précision, ils aident les équipes à détecter les lacunes en matière de performances et de sécurité avant le déploiement. Idéales pour les entreprises, les opérateurs télécoms et les fournisseurs de services cloud, ces plateformes garantissent que les pare-feu, les systèmes de trafic et les réseaux à très faible latence répondent aux exigences du monde réel. Avec un réalisme et un contrôle inégalés, les accélérateurs matériels permettent d'obtenir des résultats significatifs et fiables. Vous avez besoin d'aide pour faire votre choix ? Consultez les ressources ci-dessous.

Logiciel d'émulation d'attaques de sécurité

Le logiciel d'émulation d'attaques de sécurité Keysight permet aux entreprises d'évaluer et d'améliorer en permanence leur cyber-résilience. Qu'elles soient déployées dans des pipelines cloud natifs, des environnements virtuels ou des réseaux de production, ces solutions offrent un trafic réaliste, des informations actualisées sur les menaces et une validation complète de la pile. Utilisez ces solutions pour valider les architectures Zero Trust, tester les points d'application ou exposer les lacunes dans les workflows de détection et de réponse. Notre logiciel d'émulation permet aux équipes chargées de la sécurité, du DevOps et de la conformité de réaliser des tests en toute confiance, sans mettre en péril les environnements de production. Vous avez besoin d'aide pour faire votre choix ? Consultez les ressources ci-dessous.

Accélérateurs matériels pour les tests de sécurité

Les accélérateurs matériels Keysight pour les tests de sécurité permettent une validation réaliste et intensive de l'infrastructure réseau, depuis la simulation de millions d'utilisateurs jusqu'à la reproduction du trafic crypté et des menaces malveillantes. Conçus pour offrir vitesse, évolutivité et précision, ils aident les équipes à détecter les lacunes en matière de performances et de sécurité avant le déploiement. Idéales pour les entreprises, les opérateurs télécoms et les fournisseurs de services cloud, ces plateformes garantissent que les pare-feu, les systèmes de trafic et les réseaux à très faible latence répondent aux exigences du monde réel. Avec un réalisme et un contrôle inégalés, les accélérateurs matériels permettent d'obtenir des résultats significatifs et fiables. Vous avez besoin d'aide pour faire votre choix ? Consultez les ressources ci-dessous.

Accélérateurs matériels pour les tests de sécurité

Les accélérateurs matériels Keysight pour les tests de sécurité permettent une validation réaliste et intensive de l'infrastructure réseau, depuis la simulation de millions d'utilisateurs jusqu'à la reproduction du trafic crypté et des menaces malveillantes. Conçus pour offrir vitesse, évolutivité et précision, ils aident les équipes à détecter les lacunes en matière de performances et de sécurité avant le déploiement. Idéales pour les entreprises, les opérateurs télécoms et les fournisseurs de services cloud, ces plateformes garantissent que les pare-feu, les systèmes de trafic et les réseaux à très faible latence répondent aux exigences du monde réel. Avec un réalisme et un contrôle inégalés, les accélérateurs matériels permettent d'obtenir des résultats significatifs et fiables. Vous avez besoin d'aide pour faire votre choix ? Consultez les ressources ci-dessous.

Logiciel d'émulation d'attaques de sécurité

Le logiciel d'émulation d'attaques de sécurité Keysight permet aux entreprises d'évaluer et d'améliorer en permanence leur cyber-résilience. Qu'elles soient déployées dans des pipelines cloud natifs, des environnements virtuels ou des réseaux de production, ces solutions offrent un trafic réaliste, des informations actualisées sur les menaces et une validation complète de la pile. Utilisez ces solutions pour valider les architectures Zero Trust, tester les points d'application ou exposer les lacunes dans les workflows de détection et de réponse. Notre logiciel d'émulation permet aux équipes chargées de la sécurité, du DevOps et de la conformité de réaliser des tests en toute confiance, sans mettre en péril les environnements de production. Vous avez besoin d'aide pour faire votre choix ? Consultez les ressources ci-dessous.

Logiciel d'émulation d'attaques de sécurité

Le logiciel d'émulation d'attaques de sécurité Keysight permet aux entreprises d'évaluer et d'améliorer en permanence leur cyber-résilience. Qu'elles soient déployées dans des pipelines cloud natifs, des environnements virtuels ou des réseaux de production, ces solutions offrent un trafic réaliste, des informations actualisées sur les menaces et une validation complète de la pile. Utilisez ces solutions pour valider les architectures Zero Trust, tester les points d'application ou exposer les lacunes dans les workflows de détection et de réponse. Notre logiciel d'émulation permet aux équipes chargées de la sécurité, du DevOps et de la conformité de réaliser des tests en toute confiance, sans mettre en péril les environnements de production. Vous avez besoin d'aide pour faire votre choix ? Consultez les ressources ci-dessous.

Valider le modèle Zero Trust dans les environnements cloud distribués

La protection des environnements cloud distribués modernes nécessite des solutions alliant réalisme, évolutivité et fiabilité. La plateforme d'émulation d'attaques de sécurité Keysight vous permet de valider les architectures Zero Trust par rapport au trafic réel, aux charges de travail cryptées et aux scénarios d'attaques avancés à des vitesses hyperscale pouvant atteindre 400GE. Grâce à une validation complète des performances et de la sécurité, vous pouvez détecter les faiblesses à un stade précoce, optimiser vos défenses et garder une longueur d'avance sur les cybermenaces en constante évolution.

Trouvez les logiciels et accessoires compatibles avec votre solution d'émulation d'attaques de sécurité

Choisissez parmi une large gamme de logiciels de sécurité, de contrôle et spécifiques à certaines applications, ou d'accessoires tels que des câbles, des cartes d'interface réseau hautes performances, des modules de synchronisation, des kits de montage en rack, etc.

Découvrez les cas d'utilisation de l'émulation d'attaques de sécurité

Prise en charge d'un large éventail d'applications dans divers secteurs, découvrez-les toutes.

Communication filaire

Validation des réseaux zéro confiance à l'aide d'un trafic réel et d'une émulation d'attaques.

Informatique d'entreprise

Sécurisation des déploiements IoT critiques grâce à des tests de sécurité des appareils et à des simulations de violations et d'attaques.

Communication sans fil

Test de conformité pour les appareils IoT avec évaluation automatisée de la sécurité.

Informatique d'entreprise

Validation de la qualité du service vocal et vidéo à l'aide d'une surveillance synthétique.

Informatique d'entreprise

Test de l'accès et des performances VPN à l'aide d'une surveillance synthétique.

Services et assistance

Innovez rapidement grâce à des plans d'assistance personnalisés et à des délais de réponse et d'exécution prioritaires.

Bénéficiez d'abonnements prévisibles basés sur un contrat de location et de solutions de gestion du cycle de vie complet afin d'atteindre plus rapidement vos objectifs commerciaux.

Bénéficiez d'un service haut de gamme en tant qu'abonné KeysightCare pour obtenir une assistance technique dédiée et bien plus encore.

Assurez-vous que votre système de test fonctionne conformément aux spécifications et respecte les normes locales et internationales.

Effectuez rapidement des mesures grâce à des formations internes dispensées par des instructeurs et à l'apprentissage en ligne.

Téléchargez le logiciel Keysight ou mettez à jour votre logiciel vers la dernière version.

Questions fréquemment posées

L'émulation d'attaques de sécurité consiste à reproduire de manière contrôlée des menaces réalistes et du trafic légitime afin de vérifier si les contrôles de sécurité fonctionnent comme prévu dans un environnement cible.

La solution idéale doit s'adapter au modèle de déploiement, à l'échelle du réseau, au réalisme du trafic et à l'objectif de validation, que ce soit dans le cadre d'applications d'entreprise, de cloud ou de télécommunications, tout en prenant en charge les cadres de validation de sécurité pertinents et en fournissant des résultats mesurables. Parmi les principaux résultats, on peut citer les taux de détection des attaques, la réduction des faux positifs, l'impact sur la latence, le débit sous charge et la stabilité des contrôles dans des conditions de trafic mixte. Keysight répond à ces besoins de validation sur les réseaux de production, dans les environnements virtuels et au sein des pipelines natifs du cloud.

Une solution d'émulation d'attaques de sécurité est un système qui reproduit des menaces réalistes et le trafic des applications afin de valider les contrôles de sécurité dans des conditions proches de la réalité.

Parmi les principales fonctionnalités figurent les renseignements sur les menaces, le réalisme du trafic, l'évolutivité, l'automatisation et la validation complète à tous les points de contrôle de sécurité. Ces fonctionnalités sont essentielles, car la validation de la sécurité repose sur des résultats mesurables tels que les taux d'attaques bloquées, la couverture de détection, la latence, le débit, la gestion du trafic chiffré et la reproductibilité d'un cycle de test à l'autre. Keysight permet de mettre en œuvre ces workflows de validation sur les réseaux de production, les environnements virtuels et les environnements natifs du cloud.

L'émulation d'attaques de sécurité reproduit des menaces réalistes et du trafic légitime dans un environnement contrôlé et reproductible afin d'évaluer les performances des systèmes de défense en situation de charge.

Les principaux résultats comprennent l'efficacité de la détection, la latence, le débit et la résilience dans des conditions réalistes. Les tests d'intrusion constituent une initiative menée par des experts visant à identifier les failles exploitables dans un périmètre défini. La simulation de violations et d'attaques (BAS) est généralement une approche automatisée utilisée pour vérifier en continu si les contrôles de sécurité détectent et réagissent aux comportements connus des attaquants. Dans la pratique, l'émulation d'attaques met l'accent sur des résultats de validation réalistes pour les environnements de sécurité d'entreprise, de cloud et de télécommunications, tandis que les tests d'intrusion mettent l'accent sur les résultats et que la BAS met l'accent sur la validation continue des contrôles. Keysight prend en charge ces workflows de validation de la sécurité dans les environnements d'entreprise modernes.

L'émulation d'attaques de sécurité s'intègre aux processus DevSecOps, aux pipelines CI/CD et aux workflows de validation continue de la sécurité en proposant des scénarios de menaces et de trafic reproductibles et automatisés, pouvant être exécutés tout au long du cycle de déploiement.

Cela permet d'obtenir des résultats mesurables tels que l'efficacité de la détection, l'impact sur la latence, la dégradation du débit, la cohérence de l'application des politiques et le suivi des régressions après des mises à jour du code, de la configuration ou de l'infrastructure. Keysight utilise l'émulation d'attaques de sécurité pour assurer une validation continue à travers les pipelines natifs du cloud, les environnements virtuels et les réseaux de production.

L'émulation d'attaques permet de vérifier la manière dont les contrôles et les systèmes de sécurité réagissent face à des menaces réalistes, au trafic légitime, aux charges de travail chiffrées et à des conditions d'exploitation mixtes. Cela inclut les pare-feu, les systèmes de prévention des intrusions, les architectures Zero Trust, les points de contrôle, ainsi que les workflows de détection et de réponse dans les environnements d'entreprise, cloud et de télécommunications.

Les résultats mesurables comprennent les taux de blocage, la couverture de détection, la latence en cours d'inspection, le débit en cas d'attaque et la continuité du service dans des conditions de forte sollicitation. Keysight prend en charge l'émulation d'attaques pour ces processus de validation de la sécurité.

L'efficacité et le retour sur investissement de l'émulation d'attaques de sécurité se mesurent à l'aune des résultats de validation, qui démontrent l'amélioration du niveau de sécurité au fil du temps.

Parmi les indicateurs utiles, on peut citer les taux de détection, le volume de menaces bloquées, la réduction des lacunes de configuration, la diminution des faux positifs, la stabilité de la latence et du débit en cas d'attaque, l'accélération des cycles de correction et la réduction des défaillances de contrôle lors des exercices de validation en entreprise. Des analyses détaillées, des rapports structurés et des scénarios reproductibles prêts pour l'audit favorisent également l'amélioration continue et le reporting de conformité. Keysight soutient la validation continue de la sécurité, ce qui contribue à renforcer la posture de cybersécurité.

L'émulation d'attaques de sécurité permet d'évaluer la manière dont les pare-feu, les systèmes de prévention des intrusions et autres dispositifs de sécurité réagissent face à des menaces réalistes, au trafic légitime, aux charges de travail chiffrées et à des conditions d'exploitation mixtes. Les principaux résultats obtenus comprennent les taux de blocage, la couverture de détection, la latence en cours d'inspection, le débit en cas d'attaque et la continuité du service.

Cette méthode de validation de la sécurité permet d'identifier les angles morts, les erreurs de configuration et les goulots d'étranglement qui pourraient passer inaperçus lors de tests isolés. Keysight prend en charge l'émulation d'attaques pour valider les contrôles de sécurité modernes dans les environnements d'entreprise, cloud et de télécommunications.

L'émulation d'attaques de sécurité consiste à reproduire de manière contrôlée des menaces réalistes et du trafic légitime afin de vérifier le comportement des contrôles de sécurité dans des conditions d'exploitation réelles. Parmi les résultats clés, on peut citer l'efficacité de la détection, l'impact sur la latence, le débit sous charge, la résilience des politiques et la continuité du service dans des scénarios de trafic mixte.

Cela revêt une importance particulière pour la validation moderne de la cybersécurité, car les tests statiques ou isolés ne permettent souvent pas de déterminer comment les contrôles se comportent face au trafic chiffré, au trafic applicatif et aux attaques simultanées. Keysight prend en charge l'émulation d'attaques de sécurité pour la validation sur les réseaux de production, les environnements virtuels et les infrastructures cloud natives.