Choose a country or area to see content specific to your location

Che cosa sta cercando?

-

-

Progettista di interconnessioni 3D

3D Interconnect Designer offre un ambiente flessibile di modellazione e ottimizzazione per qualsiasi struttura di interconnessione avanzata, inclusi chiplet, chip impilati, contenitori e circuiti stampati.

-

Risparmia fino al 50% sull'acquisto di un oscilloscopio XR8

Ottieni una convalida digitale più rapida a un prezzo inferiore grazie alla permuta.

-

Scopri Keysight AI Data Center Builder

Emula ogni parte dell'infrastruttura del tuo data center. Emula qualsiasi cosa. Ottimizza tutto.

-

Accelerare l'analisi dei segnali con le applicazioni di misura della serie X

Utilizza oltre 25 applicazioni della serie X per analizzare, demodulare e risolvere i problemi relativi ai segnali nei settori wireless, aerospaziale/difesa, EMI e rumore di fase.

-

Introduzione ai broker di pacchetti potenziati dall'intelligenza artificiale

Grazie alla memoria e allo spazio di archiviazione aggiuntivi, questi NPB potenziati eseguono il software di sicurezza e monitoraggio delle prestazioni AI di Keysight e lo stack AI.

-

Test di precisione in-circuit per la produzione

Ottieni test rapidi e accurati a livello di scheda con un solido ICT in linea e offline progettato per la produzione moderna.

-

Accelerare il motore dell'innovazione

Esplorate i piani di assistenza curati, con priorità per mantenere la velocità dell'innovazione.

-

Generazione di forme d'onda a 448 Gb/s

Raggiungete segnali modulati a più livelli di 200+ Gbaud con AWG ad alta velocità per standard digitali e ottici.

-

Trasmetti dati I/Q a 120 MHz al tuo laptop sul campoIndividuare le interferenze con il software di gestione dello spettro di post-elaborazione in laboratorio.

Trova la soluzione di alimentazione ATE più adatta alle tue esigenze

Trova la soluzione di alimentazione ATE più adatta alle tue esigenzeUtilizza questo strumento di selezione per individuare rapidamente l'alimentatore più adatto alle tue esigenze in materia di ATE nel settore aerospaziale e della difesa.

-

- Soluzioni

-

Esplorate i contenuti scritti dagli ingegneri e una vasta base di conoscenze con migliaia di opportunità di apprendimento.

In primo pianoKeysight Learn offre contenuti coinvolgenti su argomenti di interesse, tra cui soluzioni, blog, eventi e altro ancora.

Il mio cruscotto di apprendimentoTraccia. Scoprire. Personalizzare.

Tutto in un unico posto. - Acquistare

-

Accesso rapido alle attività di auto-aiuto relative al supporto.

Contenuti aggiuntivi per supportare le vostre esigenze di prodotto.

Fare di più con i servizi KeysightEsplorate i servizi per accelerare ogni fase del vostro percorso di innovazione.

Emulazione di attacchi alla sicurezza

Informazioni di sicurezza dinamiche per stare un passo avanti agli attacchi

-

Acceleratori hardware per test di sicurezza

Test delle applicazioni e della sicurezza a livello aziendale da qualsiasi luogo

-

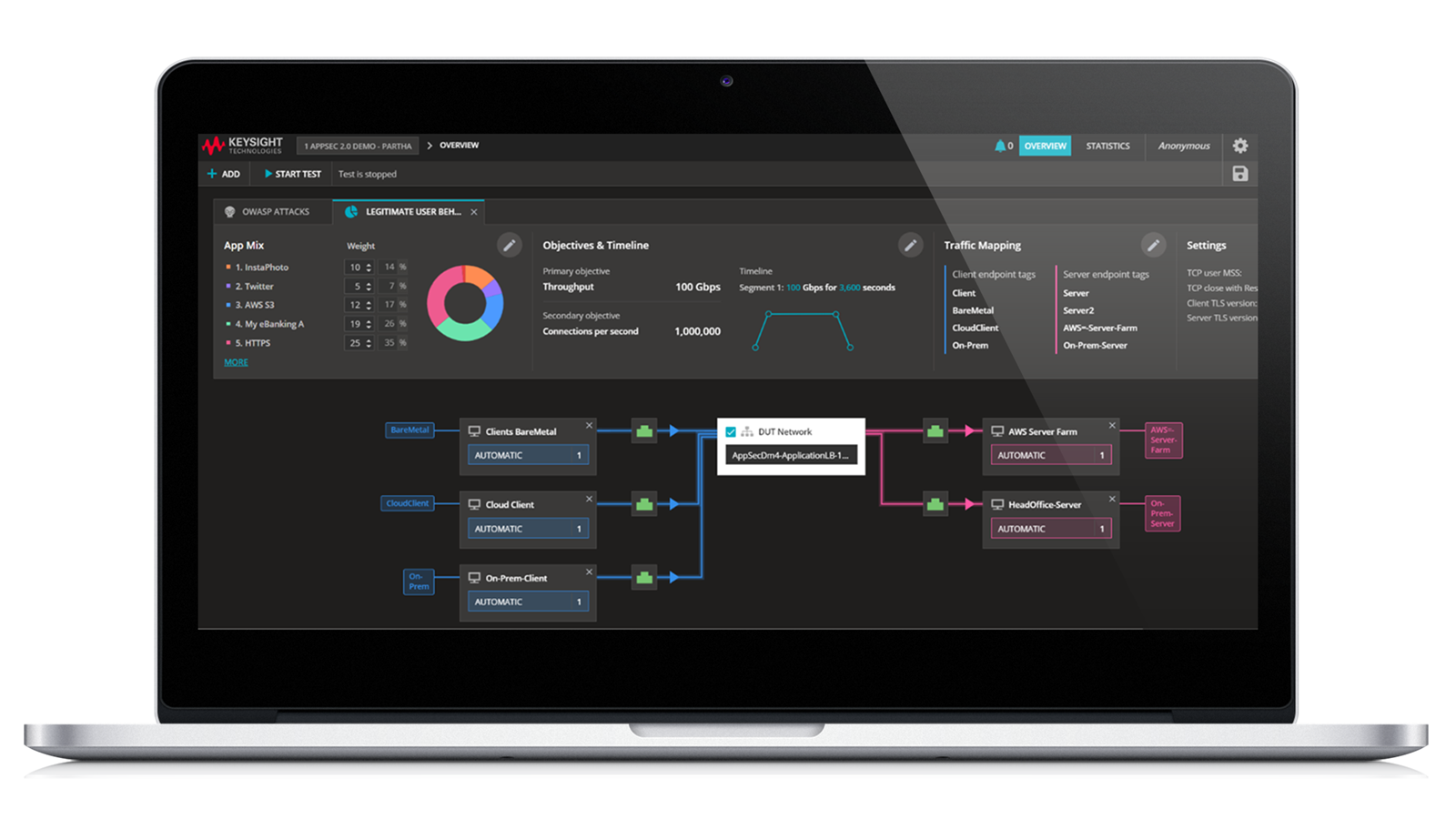

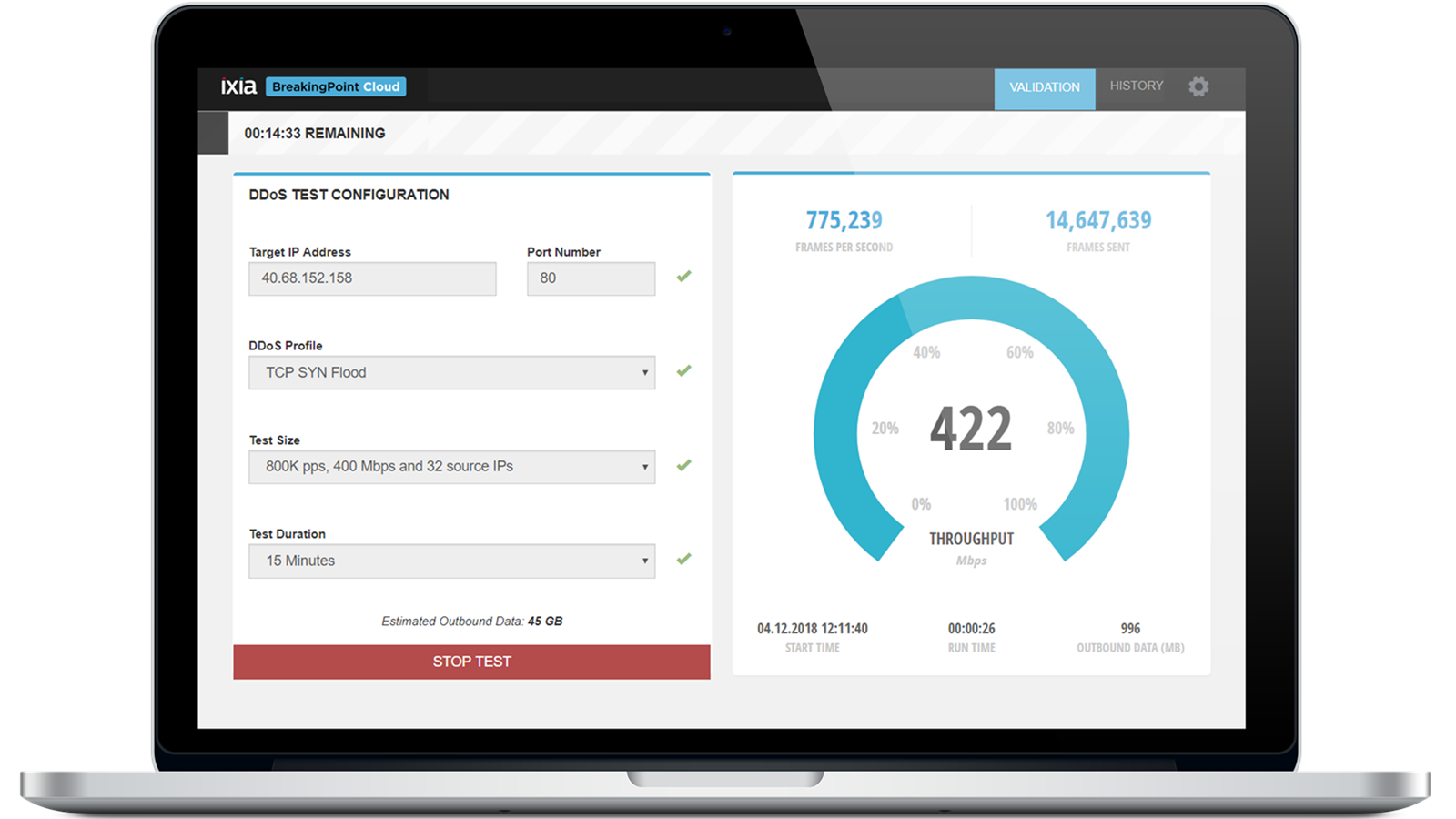

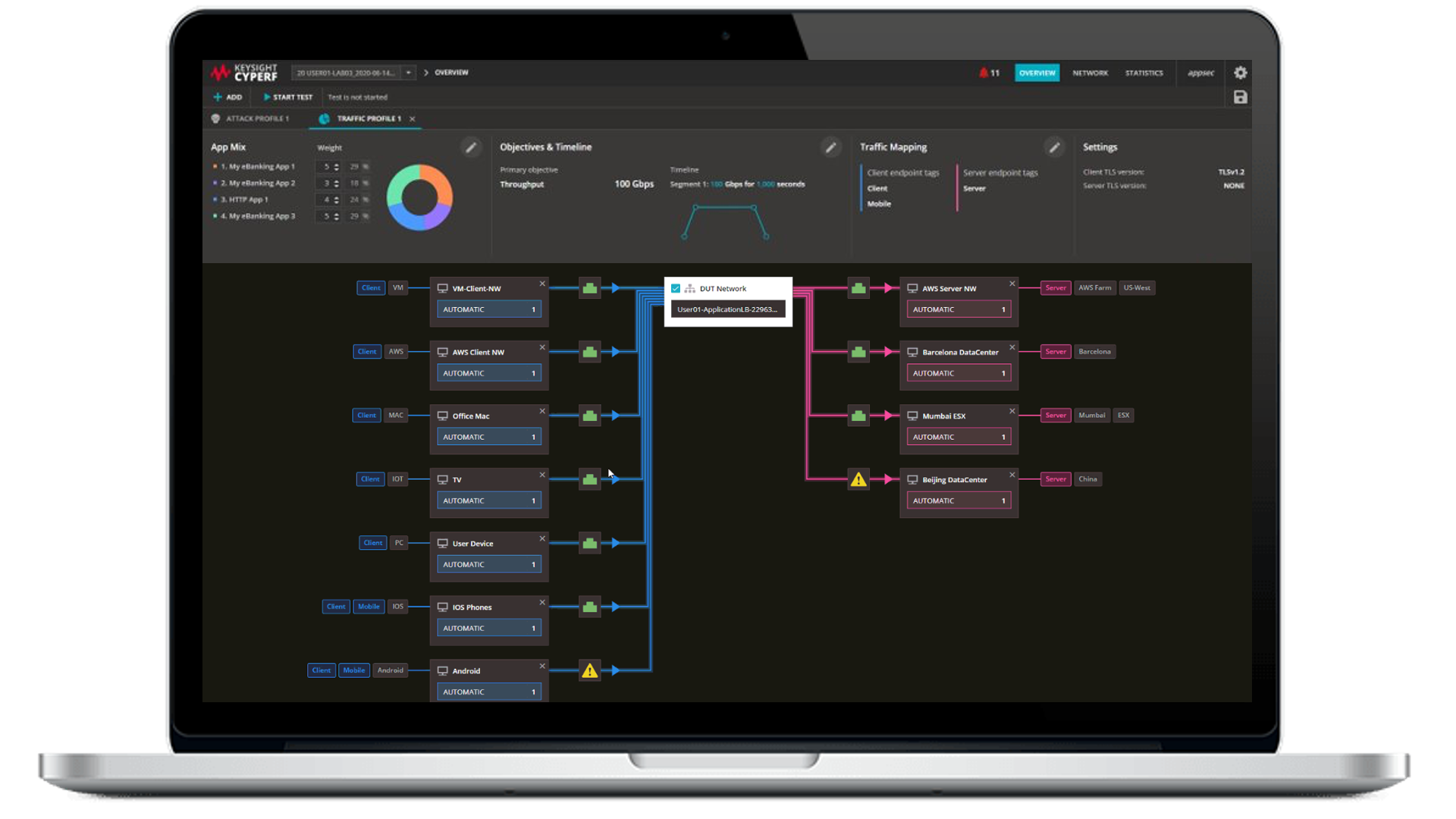

Software di emulazione di attacchi alla sicurezza

Simula attacchi sofisticati, convalida i controlli e garantisci la preparazione informatica

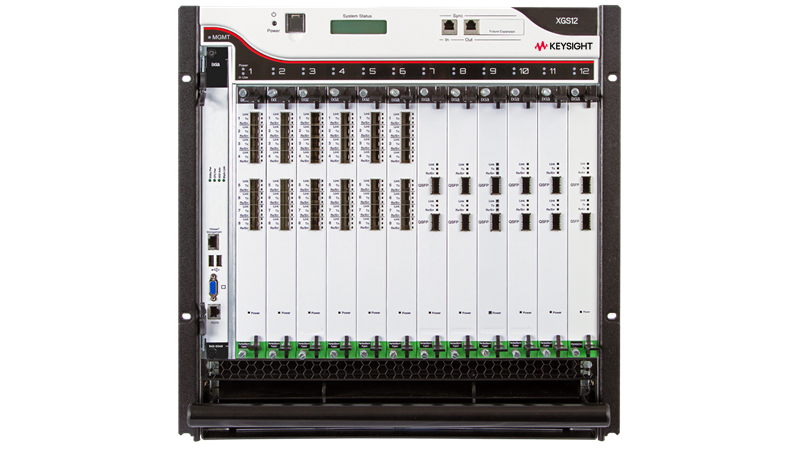

Acceleratori hardware per test di sicurezza

Gli acceleratori hardware Keysight per i test di sicurezza offrono una validazione realistica e altamente stressante dell'infrastruttura di rete, dalla simulazione di milioni di utenti alla riproduzione di traffico crittografato e minacce dannose. Progettati per garantire velocità, scalabilità e precisione, aiutano i team a individuare le lacune in termini di prestazioni e sicurezza prima dell'implementazione. Ideali per aziende, operatori di telecomunicazioni e fornitori di servizi cloud, queste piattaforme garantiscono che firewall, sistemi di traffico e reti a bassissima latenza soddisfino le esigenze del mondo reale. Con un realismo e un controllo senza pari, gli acceleratori hardware consentono di ottenere risultati significativi e affidabili. Hai bisogno di aiuto per la scelta? Consulta le risorse riportate di seguito.

Software di emulazione di attacchi alla sicurezza

Il software di emulazione degli attacchi di sicurezza Keysight consente alle organizzazioni di valutare e migliorare continuamente la propria resilienza informatica. Che siano implementate in pipeline cloud native, ambienti virtuali o reti di produzione, queste soluzioni offrono traffico realistico, informazioni aggiornate sulle minacce e convalida full-stack. Utilizzate queste soluzioni per convalidare le architetture Zero Trust, testare i punti di applicazione o individuare le lacune nei flussi di lavoro di rilevamento e risposta. Il nostro software di emulazione consente ai team di sicurezza, DevOps e conformità di eseguire test in tutta sicurezza, senza mettere a rischio gli ambienti di produzione. Hai bisogno di aiuto per scegliere? Consulta le risorse riportate di seguito.

Acceleratori hardware per test di sicurezza

Gli acceleratori hardware Keysight per i test di sicurezza offrono una validazione realistica e altamente stressante dell'infrastruttura di rete, dalla simulazione di milioni di utenti alla riproduzione di traffico crittografato e minacce dannose. Progettati per garantire velocità, scalabilità e precisione, aiutano i team a individuare le lacune in termini di prestazioni e sicurezza prima dell'implementazione. Ideali per aziende, operatori di telecomunicazioni e fornitori di servizi cloud, queste piattaforme garantiscono che firewall, sistemi di traffico e reti a bassissima latenza soddisfino le esigenze del mondo reale. Con un realismo e un controllo senza pari, gli acceleratori hardware consentono di ottenere risultati significativi e affidabili. Hai bisogno di aiuto per la scelta? Consulta le risorse riportate di seguito.

Acceleratori hardware per test di sicurezza

Gli acceleratori hardware Keysight per i test di sicurezza offrono una validazione realistica e altamente stressante dell'infrastruttura di rete, dalla simulazione di milioni di utenti alla riproduzione di traffico crittografato e minacce dannose. Progettati per garantire velocità, scalabilità e precisione, aiutano i team a individuare le lacune in termini di prestazioni e sicurezza prima dell'implementazione. Ideali per aziende, operatori di telecomunicazioni e fornitori di servizi cloud, queste piattaforme garantiscono che firewall, sistemi di traffico e reti a bassissima latenza soddisfino le esigenze del mondo reale. Con un realismo e un controllo senza pari, gli acceleratori hardware consentono di ottenere risultati significativi e affidabili. Hai bisogno di aiuto per la scelta? Consulta le risorse riportate di seguito.

Software di emulazione di attacchi alla sicurezza

Il software di emulazione degli attacchi di sicurezza Keysight consente alle organizzazioni di valutare e migliorare continuamente la propria resilienza informatica. Che siano implementate in pipeline cloud native, ambienti virtuali o reti di produzione, queste soluzioni offrono traffico realistico, informazioni aggiornate sulle minacce e convalida full-stack. Utilizzate queste soluzioni per convalidare le architetture Zero Trust, testare i punti di applicazione o individuare le lacune nei flussi di lavoro di rilevamento e risposta. Il nostro software di emulazione consente ai team di sicurezza, DevOps e conformità di eseguire test in tutta sicurezza, senza mettere a rischio gli ambienti di produzione. Hai bisogno di aiuto per scegliere? Consulta le risorse riportate di seguito.

Software di emulazione di attacchi alla sicurezza

Il software di emulazione degli attacchi di sicurezza Keysight consente alle organizzazioni di valutare e migliorare continuamente la propria resilienza informatica. Che siano implementate in pipeline cloud native, ambienti virtuali o reti di produzione, queste soluzioni offrono traffico realistico, informazioni aggiornate sulle minacce e convalida full-stack. Utilizzate queste soluzioni per convalidare le architetture Zero Trust, testare i punti di applicazione o individuare le lacune nei flussi di lavoro di rilevamento e risposta. Il nostro software di emulazione consente ai team di sicurezza, DevOps e conformità di eseguire test in tutta sicurezza, senza mettere a rischio gli ambienti di produzione. Hai bisogno di aiuto per scegliere? Consulta le risorse riportate di seguito.

Convalida Zero Trust in ambienti cloud distribuiti

La protezione dei moderni ambienti cloud distribuiti richiede soluzioni che combinino realismo, scalabilità e affidabilità. La piattaforma di emulazione degli attacchi di sicurezza Keysight consente di convalidare le architetture Zero Trust rispetto al traffico reale, ai carichi di lavoro crittografati e agli scenari di attacco avanzati a velocità hyperscale fino a 400GE. Grazie a una convalida completa delle prestazioni e della sicurezza, è possibile individuare tempestivamente i punti deboli, ottimizzare le difese e stare al passo con le minacce informatiche in continua evoluzione con la massima sicurezza.

Trova software e accessori compatibili con la tua soluzione di emulazione degli attacchi alla sicurezza

Scegli tra un'ampia gamma di software o accessori specifici per la sicurezza, il controllo e le applicazioni, come cavi, schede di interfaccia di rete ad alte prestazioni, moduli di temporizzazione, kit di montaggio su rack e altro ancora.

Scopri i casi d'uso dell'emulazione degli attacchi alla sicurezza

Supporto per un'ampia gamma di applicazioni in vari settori industriali: scopritele tutte.

Comunicazione cablata

Convalida delle reti zero-trust con traffico reale ed emulazione di attacchi.

IT aziendale

Protezione delle implementazioni IoT critiche con test di sicurezza dei dispositivi e simulazione di violazioni e attacchi.

Analizzatori di interferenze

Test di conformità per dispositivi IoT con valutazione automatizzata della sicurezza.

IT aziendale

Convalida della qualità del servizio voce e video con monitoraggio sintetico.

IT aziendale

Test dell'accesso e delle prestazioni VPN con monitoraggio sintetico.

Servizi e assistenza

Innova rapidamente grazie a piani di assistenza personalizzati e tempi di risposta e risoluzione prioritari.

Ottieni abbonamenti prevedibili basati su leasing e soluzioni complete per la gestione dell'intero ciclo di vita, in modo da raggiungere più rapidamente i tuoi obiettivi aziendali.

Beneficia di un servizio di alto livello come abbonato KeysightCare per ottenere assistenza tecnica dedicata e molto altro ancora.

Assicurati che il tuo sistema di test funzioni secondo le specifiche e soddisfi gli standard locali e globali.

Effettua misurazioni rapidamente grazie alla formazione interna con istruttore e all'e-learning.

Scarica il software Keysight o aggiorna il tuo software alla versione più recente.

Domande frequenti

L'emulazione degli attacchi alla sicurezza consiste nella riproduzione controllata di minacce realistiche e di traffico legittimo al fine di verificare se i controlli di sicurezza funzionano come previsto in un ambiente di destinazione.

La soluzione ideale dovrebbe adattarsi al modello di implementazione, alle dimensioni della rete, al realismo del traffico e agli obiettivi di validazione in contesti aziendali, cloud o di telecomunicazioni, supportando al contempo i principali framework di validazione della sicurezza e garantendo risultati misurabili. Tra i risultati chiave figurano i tassi di rilevamento degli attacchi, la riduzione dei falsi positivi, l'impatto sulla latenza, la velocità di trasmissione sotto carico e la stabilità dei controlli in condizioni di traffico misto. Keysight soddisfa queste esigenze di validazione su reti di produzione, ambienti virtuali e pipeline cloud-native.

Una soluzione di emulazione degli attacchi alla sicurezza è un sistema che riproduce minacce realistiche e traffico applicativo per verificare l'efficacia dei controlli di sicurezza in condizioni realistiche.

Le funzionalità principali includono l'intelligence sulle minacce, il realismo del traffico, la scalabilità, l'automazione e la validazione end-to-end in tutti i punti di applicazione delle misure di sicurezza. Queste funzionalità sono fondamentali perché la validazione della sicurezza dipende da risultati misurabili quali i tassi di attacchi bloccati, la copertura del rilevamento, la latenza, la velocità di trasmissione, la gestione del traffico crittografato e la ripetibilità nei cicli di test. Keysight consente di implementare questi flussi di lavoro di validazione su reti di produzione, ambienti virtuali e ambienti cloud-native.

L'emulazione degli attacchi alla sicurezza riproduce minacce realistiche e traffico legittimo in un ambiente controllato e riproducibile, al fine di valutare le prestazioni dei sistemi di difesa sotto carico.

I risultati chiave includono l'efficacia del rilevamento, la latenza, la velocità di elaborazione e la resilienza in condizioni realistiche. I test di penetrazione sono un'attività condotta da esperti volta a identificare i punti deboli sfruttabili all'interno di un ambito definito. La simulazione di violazioni e attacchi (BAS) è in genere un approccio automatizzato utilizzato per verificare continuamente se i controlli di sicurezza rilevano e rispondono ai comportamenti noti degli aggressori. In pratica, l'emulazione degli attacchi pone l'accento su risultati di validazione realistici per gli ambienti di sicurezza aziendali, cloud e delle telecomunicazioni, mentre i test di penetrazione si concentrano sui risultati e la BAS sulla validazione continua dei controlli. Keysight supporta questi flussi di lavoro di validazione della sicurezza in tutti i moderni ambienti aziendali.

L'emulazione degli attacchi alla sicurezza si integra nei processi DevSecOps, nelle pipeline CI/CD e nei flussi di lavoro di verifica continua della sicurezza, fornendo scenari di minacce e traffico ripetibili e automatizzati che possono essere eseguiti durante l'intero ciclo di rilascio.

Ciò consente di ottenere risultati misurabili quali l'efficacia del rilevamento, l'impatto sulla latenza, il degrado della velocità di trasmissione, la coerenza nell'applicazione delle politiche e il monitoraggio dei regressi a seguito di aggiornamenti del codice, della configurazione o dell'infrastruttura. Keysight utilizza l'emulazione degli attacchi di sicurezza per garantire una validazione continua su pipeline cloud-native, ambienti virtuali e reti di produzione.

L'emulazione degli attacchi verifica il modo in cui i controlli e i sistemi di sicurezza rispondono a minacce realistiche, traffico legittimo, carichi di lavoro crittografati e condizioni operative miste. Ciò include firewall, sistemi di prevenzione delle intrusioni, architetture Zero Trust, punti di applicazione delle politiche e flussi di lavoro di rilevamento e risposta in ambienti aziendali, cloud e di telecomunicazioni.

I risultati misurabili includono i tassi di blocco, la copertura di rilevamento, la latenza durante l'ispezione, la velocità di trasmissione durante un attacco e la continuità del servizio in condizioni di elevato carico. Keysight supporta l'emulazione degli attacchi per questi flussi di lavoro di convalida della sicurezza.

L'efficacia dell'emulazione degli attacchi alla sicurezza e il ROI vengono misurati in base alla misura in cui i risultati della verifica dimostrano un miglioramento del livello di sicurezza nel tempo.

Tra le misure utili figurano i tassi di rilevamento, il volume delle minacce bloccate, la riduzione delle lacune di configurazione, la diminuzione dei falsi positivi, la stabilità della latenza e della velocità di trasmissione in caso di attacco, cicli di correzione più rapidi e un minor numero di errori di controllo durante le esercitazioni di validazione aziendali. Analisi dettagliate, report strutturati e scenari ripetibili e pronti per l'audit favoriscono inoltre il miglioramento continuo e la rendicontazione in materia di conformità. Keysight supporta una validazione continua della sicurezza che contribuisce a rafforzare il livello di protezione informatica.

L'emulazione degli attacchi alla sicurezza valuta il modo in cui i firewall, i sistemi di prevenzione delle intrusioni e altre apparecchiature di sicurezza rispondono a minacce realistiche, traffico legittimo, carichi di lavoro crittografati e condizioni operative miste. I risultati principali includono i tassi di blocco, la copertura di rilevamento, la latenza durante l'ispezione, la velocità di trasmissione durante gli attacchi e la continuità del servizio.

Questa forma di verifica della sicurezza aiuta a individuare punti deboli, configurazioni errate e colli di bottiglia nelle prestazioni che potrebbero non emergere da test isolati. Keysight supporta l'emulazione degli attacchi per la verifica dei moderni controlli di sicurezza in ambienti aziendali, cloud e di telecomunicazioni.

L'emulazione degli attacchi alla sicurezza consiste nella riproduzione controllata di minacce realistiche e di traffico legittimo, al fine di verificare le prestazioni dei controlli di sicurezza in condizioni operative reali. Tra i risultati più significativi figurano l'efficacia del rilevamento, l'impatto sulla latenza, la velocità di trasmissione sotto carico, la resilienza delle politiche e la continuità del servizio in scenari di traffico misto.

Questo aspetto è fondamentale per la convalida della sicurezza informatica moderna, poiché i test statici o isolati spesso non riescono a rilevare il comportamento dei controlli in presenza di traffico crittografato, traffico applicativo e attacchi simultanei. Keysight supporta l'emulazione di attacchi alla sicurezza per la convalida su reti di produzione, ambienti virtuali e infrastrutture cloud-native.